키시 키 분배 시스템에 대한 새로운 순간 공격에 대한 논평

초록

본 논문은 GAA가 제시한 KLJN 시스템에 대한 순간(transient) 공격을 검토하고, 그 공격이 이론적으로 타당함을 인정하면서도 KLJN의 기존 보안 조치와 연속성 원리에 대한 GAA의 오해를 지적한다. 또한 최신 KLJN 변형이 모든 알려진 공격, 특히 GAA의 공격에 대해 완전한 면역을 제공함을 설명한다.

상세 분석

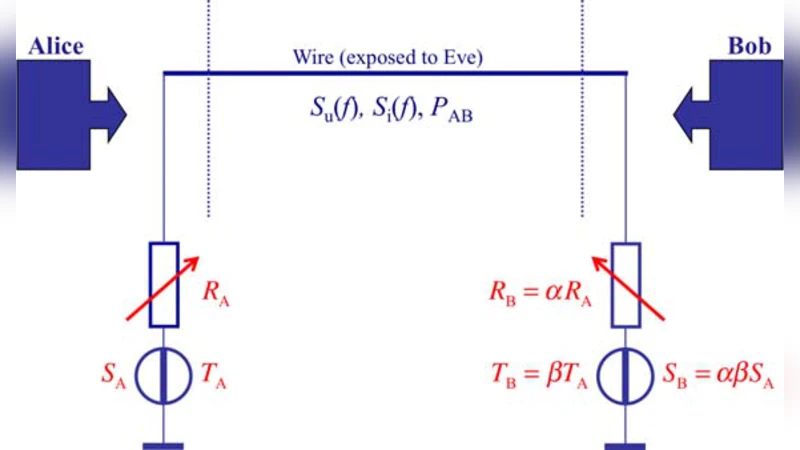

GAA 논문은 KLJN(Kirchhoff‑law‑Johnson‑noise) 키 교환 시스템에 순간 전압/전류 변동을 이용한 새로운 공격 시나리오를 제시한다. 저자들은 공격이 실제 회로에서 발생할 수 있는 비정상적인 전압 스파이크를 포착함으로써 비밀 비트를 추정할 수 있다고 주장한다. 이 논문은 그 공격이 물리적으로 구현 가능함을 인정하면서도, KLJN 설계자가 이미 적용하고 있는 “전압/전류 균형 유지”, “노이즈 레벨 동기화”, “임계 전압 제한” 등의 방어 메커니즘을 무시하고 있음을 지적한다. 특히, GAA는 연속적인 물리량(전압, 전류, 온도 등)이 급격히 변할 경우 시스템 보안이 파괴된다고 주장하지만, 고전 물리학에서 연속 함수는 외부 파라미터가 미세하게 변할 때도 연속성을 유지한다는 기본 원리를 간과하고 있다. 실제 KLJN 회로에서는 저항값, 온도, 노이즈 전력 스펙트럼이 모두 연속적으로 조정되며, 순간적인 변동은 필터링 및 평균화 과정을 통해 억제된다. 따라서 GAA가 제시한 “순간 공격”은 이론적으로는 가능하지만, 실제 구현 시 필터링 대역폭, 샘플링 속도, 노이즈 통계적 평균화 등으로 인해 신호‑대‑노이즈 비율(SNR)이 급격히 낮아져 실용적인 정보 획득이 불가능해진다. 논문은 또한 최신 KLJN 변형—예를 들어, “동적 저항 스위칭 + 다중 채널 동시 사용” 구조—이 이러한 순간 변동을 사전에 차단하고, 공격자가 측정할 수 있는 전압·전류 파형을 완전히 평탄하게 만든다고 설명한다. 결과적으로, GAA의 공격은 기존 KLJN 설계에 대한 오해에 기반한 것이며, 최신 보안 강화 버전에서는 완전히 무력화된다.

댓글 및 학술 토론

Loading comments...

의견 남기기