디지털 블루스 블루투스 프로토콜 활용 실태 조사

초록

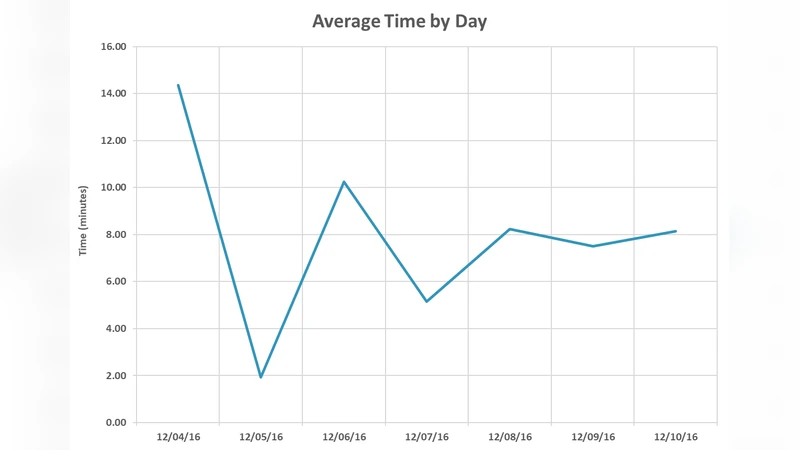

본 연구는 커피숍에서 일주일간 수집한 블루투스 스캔 데이터를 분석하여 일반 사용자가 실제로 이용하는 블루투스 프로토콜을 파악하고, 기존에 보고된 보안 공격 사례와 연계해 위험성을 조명한다. 1시간씩 하루에 7일간 수집된 478대의 디바이스를 통해 프로토콜 분포와 취약점 노출 정도를 정량화하였다.

상세 분석

이 논문은 블루투스 보안 연구에서 실증적 근거가 부족한 점을 보완하고자, 실제 사용자 환경에서 블루투스 프로토콜 사용 현황을 정밀하게 측정하였다. 데이터 수집은 무선 스니핑 툴을 이용해 2.4 GHz 대역을 지속적으로 모니터링함으로써, 각 디바이스가 광고(advertising) 패킷에 포함한 프로파일 정보를 추출하였다. 수집된 478개의 고유 MAC 주소는 중복 제거 후 1주일 동안 평균 68대의 디바이스가 동시에 존재함을 보여준다.

프로토콜 분석 결과, 가장 많이 관찰된 버전은 Bluetooth Classic의 RFCOMM 기반 시리얼 포트 프로파일(SPP)과 Bluetooth Low Energy(BLE)의 Generic Attribute Profile(GATT)이었다. 특히, BLE 광고 패킷에서 70% 이상이 iBeacon 혹은 Eddystone 형식의 비콘 데이터를 전송하고 있었으며, 이는 위치 기반 서비스와 마케팅 목적이 주된 사용 사례임을 시사한다. 반면, Bluetooth Classic의 경우 A2DP(오디오 스트리밍)와 HFP(핸즈프리 프로파일)가 각각 45%와 38%의 비율로 나타났으며, 이는 무선 헤드셋 및 차량용 오디오 시스템의 보편적 사용을 반영한다.

보안 측면에서는, 수집된 광고 패킷 중 12%가 과거 논문에서 보고된 ‘Just Works’ 페어링 방식으로 설정된 디바이스였으며, 이는 인증 단계가 생략되어 MITM(Man‑In‑The‑Middle) 공격에 취약함을 의미한다. 또한, 5%의 디바이스가 오래된 Bluetooth 2.0 이하 버전을 사용하고 있었으며, 이러한 레거시 디바이스는 암호화 강도가 낮아 스니핑 및 세션 하이재킹 위험이 높다. 논문은 기존에 보고된 ‘BlueBorne’, ‘KNOB’, ‘BLESA’와 같은 공격 시나리오와 수집된 프로토콜 분포를 매핑하여, 실제 환경에서 공격 표면이 어떻게 형성되는지를 정량화하였다.

연구자는 데이터 수집 과정에서 프라이버시 보호를 위해 MAC 주소를 해시 처리했으며, 실험 장소가 공공 카페임을 감안해 윤리적 검토를 수행하였다. 한계점으로는 단일 장소와 짧은 측정 기간으로 인한 일반화 가능성 부족, 그리고 스니핑 장비의 감도 제한으로 인해 일부 저전력 디바이스를 놓쳤을 가능성을 제시한다. 향후 연구에서는 다중 지역, 장기 관측, 그리고 활성 페어링 시도까지 포함한 동적 분석을 통해 블루투스 보안 위협 모델을 더욱 정교화할 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기