오픈소스 안드로이드 취약점 탐지 도구 조사

초록

본 논문은 안드로이드 플랫폼의 보안 메커니즘을 정리하고, 오픈소스로 제공되는 취약점 탐지 도구들을 체계적으로 조사한다. 정적·동적·하이브리드 분석 도구를 분류하고, QARK, MobSF, AndroBugs 등 세 가지 대표 도구의 기능·정확도·사용성 등을 비교·평가한다. 이를 통해 현재 오픈소스 도구들의 강점과 한계를 파악하고, 향후 연구 방향을 제시한다.

상세 분석

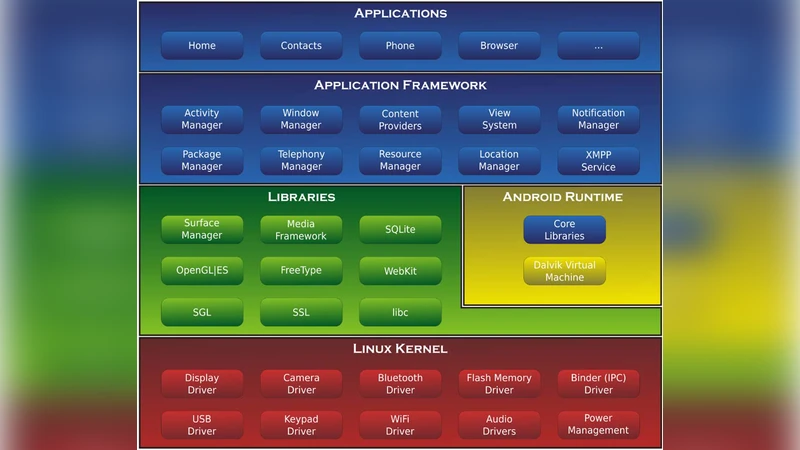

안드로이드 운영체제는 오픈소스라는 장점 덕분에 전 세계적으로 가장 널리 사용되는 모바일 플랫폼이 되었지만, 동시에 공격 표면이 넓어 보안 위협에 취약한 구조를 가지고 있다. 기본적인 권한 모델은 앱이 선언한 퍼미션을 설치 시점에 사용자에게 확인하도록 설계되었으나, 런타임 권한 부여, 동적 코드 로딩, 리플렉션 등 최신 안드로이드 기능이 도입되면서 정적 퍼미션 검증만으로는 충분히 방어할 수 없게 되었다. 따라서 개발 단계와 배포 후 단계에서 모두 취약점을 탐지할 수 있는 분석 도구가 필수적이다.

논문은 오픈소스 도구들을 크게 정적 분석, 동적 분석, 하이브리드 분석 세 축으로 분류한다. 정적 분석 도구는 APK 파일을 역컴파일하고 소스 코드를 추출한 뒤, 데이터 흐름 분석, 제어 흐름 분석, 패턴 매칭 등을 통해 취약점을 찾아낸다. 대표적인 예로 AndroBugs, FlowDroid, QARK가 있다. 이들 도구는 빠른 스캔 속도와 높은 자동화 수준을 제공하지만, 코드 난독화나 동적 로딩된 클래스에 대해서는 탐지율이 떨어지는 한계가 있다.

동적 분석 도구는 실제 디바이스 혹은 에뮬레이터에서 앱을 실행하면서 런타임 행동을 모니터링한다. Frida, Xposed 기반의 도구와 함께 MobSF의 동적 모듈이 여기에 속한다. 이 접근법은 런타임 권한 요청, 네트워크 트래픽, 파일 시스템 접근 등을 실시간으로 기록하므로 정적 분석이 놓치는 취약점을 포착할 수 있다. 그러나 실행 환경을 재현해야 하는 비용이 크고, 복잡한 사용자 인터랙션을 자동화하기 어려워 완전한 커버리지를 보장하지 못한다.

하이브리드 분석은 정적·동적 기법을 결합해 상호 보완적인 검증을 수행한다. 예를 들어, MobSF는 정적 스캔 결과를 바탕으로 자동으로 동적 테스트 시나리오를 생성하고, 실행 결과를 다시 정적 레포트에 통합한다. 이러한 통합 방식은 분석 정확도를 높이는 동시에 보고서의 일관성을 제공한다.

논문은 세 가지 대표 도구—QARK, MobSF, AndroBugs—를 선정해 상세 비교한다. QARK는 정적 분석에 특화돼 취약점 종류별 상세 가이드를 제공하지만, UI가 다소 복잡하고 최신 안드로이드 API 지원이 늦다. MobSF는 정적·동적 양쪽을 모두 지원하며 웹 기반 UI가 직관적이지만, 동적 테스트 시뮬레이션이 제한적이다. AndroBugs는 경량 정적 스캐너로 빠른 결과를 제공하지만, 탐지 가능한 취약점 리스트가 비교적 적고, false positive 비율이 다소 높다.

이러한 비교를 통해 저자들은 현재 오픈소스 도구들이 “속도·정확도·사용성” 삼각형에서 어느 한 축에 치우쳐 있음을 지적한다. 또한, 코드 난독화, 멀티플랫폼 바이너리, 최신 API 변화 등에 대한 적응력이 부족해 지속적인 업데이트와 커뮤니티 지원이 필요함을 강조한다.

마지막으로 논문은 머신러닝 기반 데이터 흐름 분석, 자동 패치 생성, CI/CD 파이프라인 연동 등 차세대 도구 개발 방향을 제시한다. 특히, 오픈소스 생태계 내에서 표준화된 취약점 정의와 벤치마크 데이터셋을 구축한다면, 도구 간 비교와 성능 향상이 보다 객관적으로 이루어질 수 있을 것으로 전망한다.

댓글 및 학술 토론

Loading comments...

의견 남기기