딥러닝으로 쉽게 하는 악성코드 분류: 비전문가를 위한 원시 바이너리 분석

초록

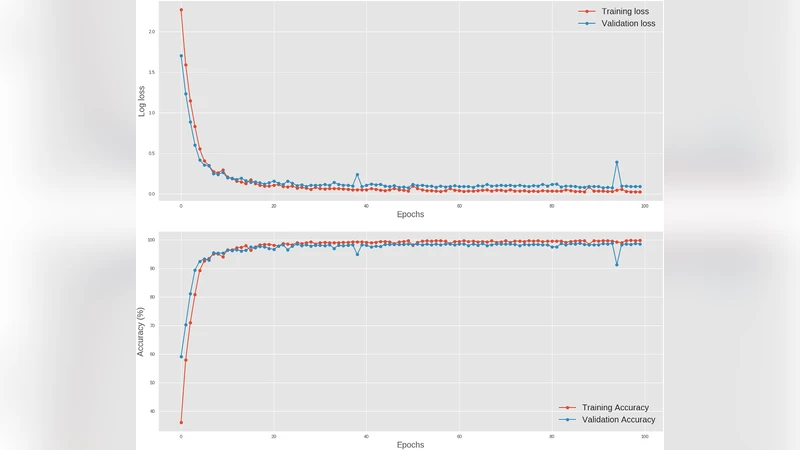

본 논문은 정교한 역공학이나 동적 분석 없이, 원시 바이너리 파일을 1차원 시퀀스로 변환한 뒤 CNN‑BiLSTM 모델에 입력해 9가지 악성코드 유형을 98.2% 정확도로 분류한다. 전처리 시간은 0.02초 수준으로 실시간 적용이 가능하다.

상세 분석

이 연구는 기존 악성코드 탐지 방식이 요구하는 복잡한 특성 추출 과정을 완전히 배제하고, 순수 데이터‑드리븐 접근을 채택했다는 점에서 혁신적이다. 저자들은 바이너리 파일을 바이트값(0‑255)으로 그대로 읽어 1‑D 텐서로 만든 뒤, 길이 차이를 보정하기 위해 전체 파일을 고정 길이(예: 1 MB)로 패딩/절단하였다. 이렇게 만든 시퀀스는 공간적 패턴을 포착하는 1‑D 컨볼루션 레이어에 의해 지역적인 바이트 조합을 추출하고, 이어지는 양방향 LSTM(BiLSTM) 층이 앞뒤 문맥을 동시에 학습한다. CNN‑BiLSTM 구조는 이미지 기반 악성코드 분류에서 흔히 사용되는 2‑D CNN보다 파라미터가 적고, 바이트 순서를 보존하므로 정적 코드 내에 숨겨진 복잡한 구조를 효과적으로 모델링한다.

실험에서는 9개의 악성코드 가족(예: ransomware, trojan, worm 등)과 정상 파일을 포함한 대규모 공개 데이터셋을 사용했으며, 5‑fold 교차 검증 결과 평균 정확도 98.2%를 달성했다. 이는 기존 정적 특성(임포트 테이블, 문자열, n‑gram 등) 기반 머신러닝 모델보다 현저히 높은 수치이며, 동적 분석을 활용한 딥러닝 모델과도 경쟁한다. 또한, 추론 속도가 0.02초에 불과해 현장 디지털 포렌식 담당관이 현장 장비에서 바로 악성코드 여부를 판단할 수 있다.

한계점으로는 원시 바이트만을 사용하기 때문에 파일 압축·암호화 등 사전 처리 없이 직접 분석하기 어려운 경우에 성능 저하가 예상된다. 또한, 고정 길이 입력으로 인해 매우 큰 파일(수백 MB)에서는 정보 손실이 발생할 수 있다. 향후 연구에서는 가변 길이 모델링, 멀티모달(정적+동적) 특성 결합, 그리고 파일 압축·패킹 해제 전처리 자동화를 통해 일반화 능력을 강화할 여지가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기