노래에 숨은 명령 CommanderSong 실용적인 음성 인식 적대 공격

본 논문은 인기 있는 음악 파일에 음성 명령을 은밀히 삽입해 자동 음성 인식(ASR) 시스템을 원격으로 조작하는 적대적 공격 기법을 제안한다. 기존의 잡음 기반 혹은 초음파 공격과 달리, 인간 청취자에게는 정상적인 노래로 인식되면서도 ASR은 명령을 인식하도록 설계하였다. Kaldi 기반 모델을 활용한 화이트박스와 실제 상용 iFLYTEK 시스템에 대한 블랙박스 실험을 통해 96% 이상의 성공률을 보였으며, 유튜브·라디오 등 대규모 배포 시나리…

저자: Xuejing Yuan, Yuxuan Chen, Yue Zhao

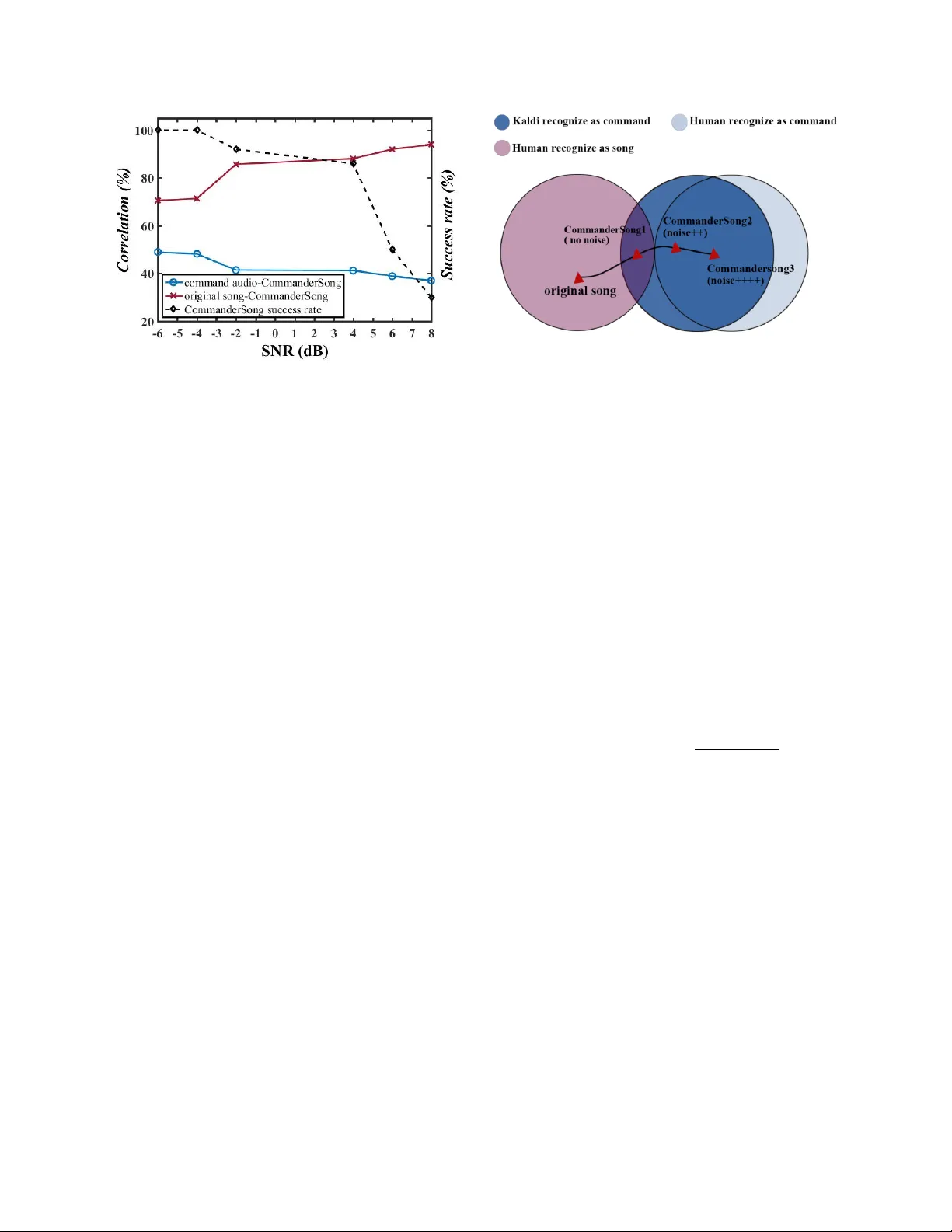

본 논문은 자동 음성 인식(ASR) 시스템을 목표로 하는 실용적이고 은밀한 적대적 공격 기법을 제시한다. 연구 동기는 기존의 잡음 기반 명령(소음‑명령)이나 초음파 기반 공격이 인간에게 인지되거나 물리적 장치가 가까이 있어야 하는 제약을 가지고 있다는 점이다. 이를 극복하기 위해 연구팀은 ‘CommanderSong’이라는 개념을 도입했으며, 이는 일반적인 음악 파일에 목표 명령을 은밀히 삽입한 오디오 파일이다.

1. **시스템 설계 및 공격 모델**

- **목표**: 인간 청취자는 정상적인 노래로 인식하지만, ASR은 명령을 인식하도록 함.

- **핵심 기술**: Kaldi 오픈소스 툴킷의 음향 모델과 언어 모델을 활용해 명령 음성의 프레임‑레벨 확률 분포를 추출하고, 이를 원본 노래와 결합한다.

- **손실 함수**: 두 가지 목표를 동시에 최적화한다. (a) 음향 모델이 목표 명령을 높은 확률로 출력하도록 하는 ‘명령 인식 손실’, (b) 원본 노래와 청감 차이를 최소화하는 ‘청각 은폐 손실’. 가중치를 조절해 트레이드오프를 관리한다.

2. **공격 구현**

- **WTA(Whitebox Targeted Attack)**: Kaldi 모델에 대한 완전한 접근 권한을 가정하고, 최소 교란으로 100% 성공률을 달성.

- **WAA(Weighted Audio Attack)**: 실제 스피커와 환경 잡음을 모델링하는 노이즈 커널을 손실에 포함시켜, 다양한 재생 장치와 배경 소음에서도 96% 이상의 성공률을 기록.

- **다중 삽입 전략**: 명령을 노래 내 여러 구간에 삽입해 하나라도 인식되면 공격이 성공하도록 설계, 이는 성공률을 보강한다.

3. **실험 및 평가**

- **데이터**: 200여 개의 CommanderSong 생성, 명령 종류는 “문을 열어라”, “전화 걸어라” 등 다양.

- **목표 시스템**: Kaldi 기반 실험 환경, 상용 iFLYTEK 엔진(블랙박스) 등.

- **성공률**: Kaldi – WTA 100%, WAA 96%; iFLYTEK – 높은 인식률(구체적 수치는 논문에 명시).

- **인간 청취자 실험**: Amazon Mechanical Turk에서 200명 참여, 명령 존재 여부를 물었지만 전원 인식 실패, 이는 청각적 은폐성이 충분함을 증명.

4. **전파 시나리오**

- **온라인 배포**: 유튜브, 스트리밍 서비스, 라디오 등을 통해 대규모 전파 가능성을 시뮬레이션.

- **위험 평가**: 수백만 사용자가 동일한 음악을 재생할 경우, 악성 명령이 자동으로 실행될 위험이 존재함을 강조.

5. **방어 메커니즘**

- **오디오 터뷸런스**: 입력 신호에 무작위 고주파 잡음 삽입, 적대적 패턴을 무력화.

- **오디오 스퀴징**: 신호를 압축·다시 샘플링해 미세 변형을 제거, 인식률 저하. 두 방어 모두 실험에서 명령 인식률을 크게 감소시켰으며, 기존 ASR 파이프라인에 큰 부하를 주지 않음.

6. **한계 및 향후 연구**

- 현재는 영어 및 일부 중국어 명령에 초점을 맞추었으며, 다양한 언어·음악 장르에 대한 일반화가 필요.

- 실시간 스트리밍 환경에서의 적대적 샘플 생성 및 방어 자동화, 사용자 인식 향상을 위한 청각적 히든 마크 삽입 등도 탐구 대상이다.

결론적으로, 본 연구는 음악이라는 일상적인 매체를 이용해 ASR 시스템을 원격으로 조작할 수 있는 실용적인 적대적 공격을 최초로 체계화했으며, 해당 위협에 대응하기 위한 두 가지 방어 전략을 제시한다. 이는 음성 인터페이스가 보편화되는 현재와 미래에 있어 보안 설계에 새로운 고려사항을 제공한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기