프린터 침입 탐지를 위한 행동 기반 IDS, PIDS

초록

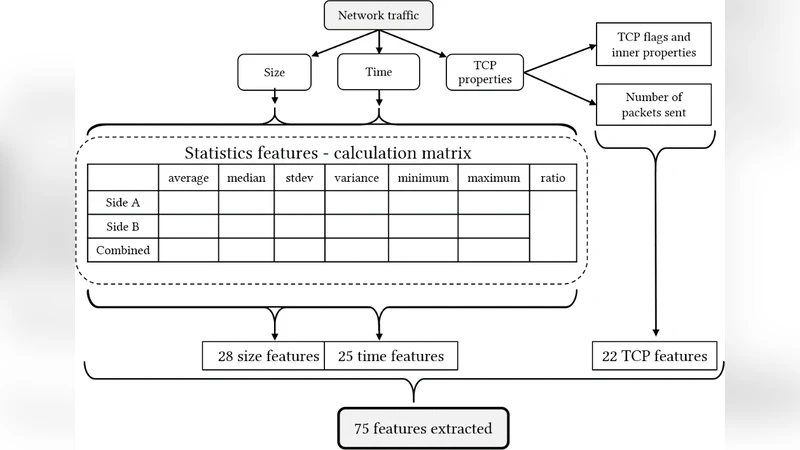

본 논문은 네트워크 프린터와 MFP의 프린팅 프로토콜 트래픽을 메타데이터 기반 75개의 특징으로 변환하고, 다양한 지도학습 알고리즘을 적용해 악성·정상 세션을 구분한다. 자체 구축한 수천 건의 악성·정상 데이터셋을 이용해 99.9% 이상의 정확도와 거의 0에 가까운 오탐률을 달성한 프린터 전용 IDS 프레임워크(PIDS)를 제안한다.

상세 분석

PIDS는 프린터와 프린터 사이의 TCP 세션 전체를 캡처하고, 패킷 페이로드가 아닌 메타데이터(패킷 크기, 전송 시간, TCP 플래그 등)만을 이용해 75개의 정량적 특징을 추출한다. 특징은 크게 크기(28개), 시간(25개), TCP 일반 속성(22개)으로 구분되며, 양쪽 엔드포인트(A: 연결 시작자, B: 응답자)의 두 방향 정보를 모두 포함한다는 점이 차별화 포인트다. 이는 프린터가 일반 클라이언트와는 다른 통신 패턴을 보이기 때문에, 양측의 행동 차이를 학습시켜 악성 명령 전송을 효과적으로 탐지할 수 있게 한다.

데이터셋 구축 단계에서는 두 달간 사무실에 배치된 8대 이상의 실제 프린터에서 8,813개의 정상 세션을 수집하고, PRET 툴을 확장·자동화하여 10여 종류의 프린팅 언어(PJL, PCL, PostScript 등)와 20여 개의 악성 명령을 무작위 조합·시퀀스로 전송함으로써 1,000여 개의 악성 세션을 확보했다. 자동화와 무작위화는 공격자의 다양한 전략(단일 명령 전송, 명령 연쇄, 시간 간격 변동 등)을 재현하도록 설계돼, 학습 모델이 실제 현장에서 마주할 변동성을 충분히 포괄하도록 만든다.

학습에는 여러 지도학습 알고리즘(랜덤 포레스트, SVM, KNN, 결정 트리 등)을 적용했으며, 교차 검증 결과 랜덤 포레스트가 가장 높은 정확도(99.9%)와 최소한의 오탐률을 보였다. 특징 선택 실험에서는 전체 75개 특징을 모두 사용했을 때 최고의 성능을 기록했으며, 일부 차원 축소(예: 상위 30개 특징)에서도 99% 이상의 정확도를 유지해 실시간 배포 시 연산 부하를 크게 낮출 수 있음을 시사한다.

PIDS는 프린터 자체 혹은 네트워크 스위치/탭에 배치 가능한 경량 IDS로 설계돼, 실시간 트래픽 흐름만 분석함으로써 딥 패킷 인스펙션보다 낮은 CPU·메모리 요구사항을 갖는다. 또한 메타데이터 기반이므로 제조사별 프로토콜 변형에 구애받지 않아 확장성이 높다.

한계점으로는 데이터셋이 2016년~2017년 환경에 기반하고, 최신 프린터 모델이나 새로운 프린팅 프로토콜(예: IPP over HTTPS)에는 추가 검증이 필요하다는 점을 들 수 있다. 또한, 실제 기업 환경에서 발생할 수 있는 복합적인 네트워크 혼잡이나 다중 프린터 동시 사용 상황에 대한 스트레스 테스트가 부족하다. 향후 연구에서는 온라인 학습, 개념 드리프트 탐지, 그리고 프린터와 연계된 다른 사무기기(스캐너, 복합기)까지 포괄하는 멀티-디바이스 IDS로 확장하는 것이 기대된다.

댓글 및 학술 토론

Loading comments...

의견 남기기