SDN 기반 실시간 보안 이벤트 모니터링 및 대응 시스템

초록

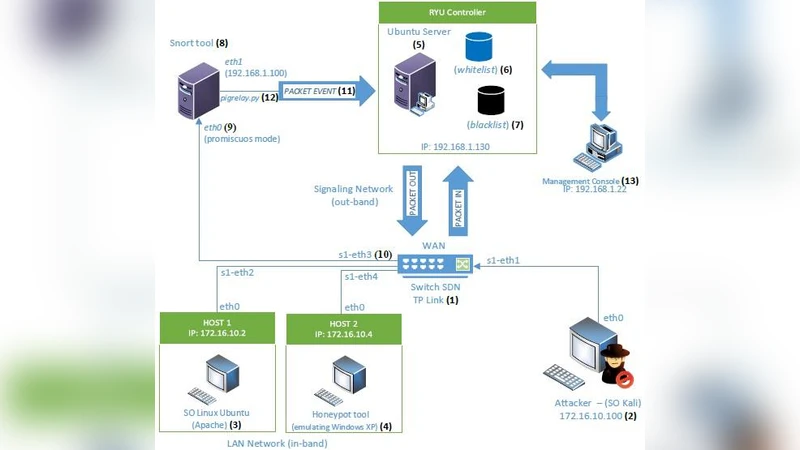

본 논문은 SDN 컨트롤러(Ryu)와 IDS(Snort)를 연동해 화이트리스트·블랙리스트 기반의 흐름 제어를 구현하고, 공격 유형별(정상, 탐색, DoS) 자동 대응을 실험 환경에서 검증한다.

상세 분석

이 연구는 SDN의 중앙집중식 제어와 프로그래머블 특성을 활용해 보안 이벤트의 실시간 탐지와 즉각적인 네트워크 차단·우회 메커니즘을 구현한다. 핵심은 Ryu 컨트롤러 위에 두 개의 파이썬 애플리케이션을 배치한 점이다. 첫 번째 애플리케이션(switch_snort.py)은 OpenFlow 스위치를 L2 스위치 모드로 동작시키면서, 특정 포트를 미러링해 Snort가 모든 패킷을 분석하도록 설정한다. 두 번째 애플리케이션(mitigation.py)은 Snort가 생성한 Packet_event 메시지를 수신해 공격 유형을 판단하고, 사전 정의된 흐름 조작 함수를 호출한다. 흐름 제어는 세 가지 트래픽 클래스에 따라 다르게 적용된다. 클래스 1(정상 트래픽)은 단순히 데이터베이스에 기록만 하고 흐름을 변경하지 않는다. 클래스 2(프로브/스캐닝)는 modify_table_flow 함수를 통해 공격자 MAC 주소가 포함된 모든 흐름을 포트 4(허니팟)로 재작성한다. 클래스 3(DoS/DDoS)에서는 drop_table_flow 함수를 이용해 해당 MAC 주소의 모든 흐름을 삭제하고, 동시에 MAC을 블랙리스트 파일에 추가해 향후 신규 흐름 생성 자체를 차단한다. 화이트리스트와 블랙리스트는 각각 whitelist.txt와 blacklist.txt 파일로 관리되며, 컨트롤러는 흐름 생성 요청 시 MAC 주소를 검증한다. 실험은 저비용 OpenWRT 기반 WR1043ND 스위치와 Kali, Ubuntu, Honeyd, Snort, MySQL 등을 조합한 실제 물리 네트워크에서 수행되었다. 각 클래스별 공격 시나리오(ICMP ping, nmap 스캔, hping3 DoS)와 대응 시간을 2~3초로 측정했으며, 로그와 BASE 분석 툴을 통해 탐지·저장·차단 과정을 검증하였다. 이와 같이 흐름 수준에서 동적인 정책 적용이 가능함을 보였지만, 컨트롤러 단일점 장애와 대규모 트래픽에서의 처리 지연, 그리고 복수 스위치 환경에서 정책 일관성 확보에 대한 논의는 부족하다.

댓글 및 학술 토론

Loading comments...

의견 남기기