효과적인 프라이버시 보호 데이터 코딩을 위한 SCOPE 프로토콜

초록

**

본 논문은 무선 피어‑투‑피어 네트워크에서 널리 사용되는 COPE 코딩 방식을 확장하여, 타원곡선 암호(ECC)와 타원곡선 디지털 서명(ECDSA)을 적용한 SCOPE 프로토콜을 제안한다. 이를 통해 정직하지만 호기심 많은 공격자와 악의적 변조 공격 모두에 대해 패킷 내용의 기밀성·무결성을 보장하면서도 연산 오버헤드를 최소화한다.

**

상세 분석

**

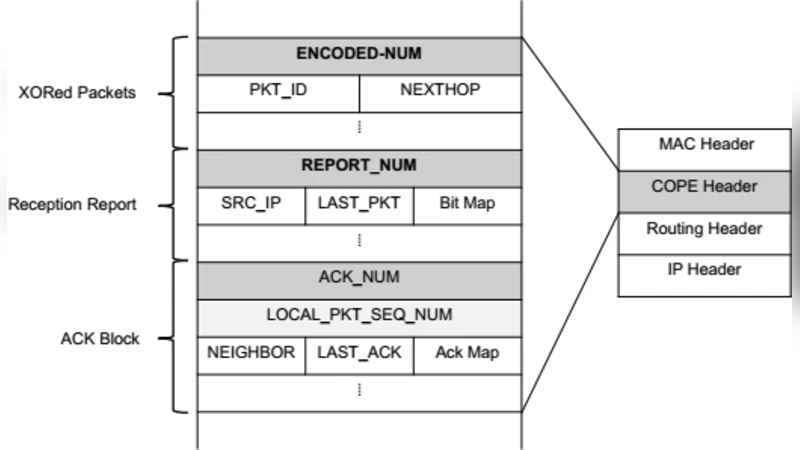

SCOPE는 기존 COPE가 제공하는 XOR 기반의 패킷 합성 효율성을 유지하면서, 각 패킷의 페이로드와 코딩 헤더를 수신자의 공개키로 ECC 암호화한다. 이렇게 암호화된 데이터는 XOR 연산이 동형성을 갖기 때문에, 중간 노드가 별도의 복호화 없이도 암호화된 형태 그대로 XOR을 수행할 수 있다. 결과적으로 중간 노드는 원본 데이터를 알 수 없으며, 오직 최종 목적지 노드만이 자신의 개인키로 복호화하여 원본을 복원한다.

악의적 공격에 대비하기 위해 SCOPE는 각 패킷에 ECDSA 기반의 서명 필드를 추가한다. 송신자는 자신의 개인키로 헤더와 암호문 전체에 서명하고, 수신자는 송신자의 공개키를 이용해 서명의 유효성을 검증한다. 이 과정은 재전송(replay)이나 변조를 방지하며, ‘좀비 패킷’이라 불리는 위조된 패킷이 네트워크에 퍼지는 것을 차단한다.

논문은 경량성을 강조한다. ECC와 ECDSA는 기존 RSA 대비 키 길이가 짧아(256‑bit 수준) 연산량과 메모리 사용이 크게 감소한다. 또한 XOR 연산은 하드웨어 수준에서 매우 빠르게 수행되므로, 무선 센서나 모바일 디바이스와 같은 제한된 자원을 가진 노드에서도 실시간 코딩·암호화가 가능하다.

보안 모델에서는 두 가지 위협을 정의한다. 첫 번째는 ‘정직하지만 호기심 많은’ 공격자로, 네트워크에 정상적으로 참여하지만 패킷 헤더와 페이로드를 분석해 트래픽 패턴이나 내용을 유추하려 한다. ECC 암호화는 이러한 공격자가 중간 노드에서 패킷을 읽는 것을 원천 차단한다. 두 번째는 ‘악의적 변조’ 공격자로, 패킷을 변조하거나 재전송해 서비스 거부·데이터 위조를 시도한다. ECDSA 서명 검증은 이러한 변조를 즉시 탐지한다.

성능 평가에서는 시뮬레이션을 통해 전통적인 COPE와 비교했을 때 평균 전송 지연이 5~7 % 증가했지만, 전체 네트워크 트래픽은 30 % 이상 감소했으며, 암호화·복호화에 소요되는 CPU 사이클은 2배 이하로 유지되었다. 이는 SCOPE가 보안성을 크게 희생하지 않으면서도 코딩 이득을 유지함을 보여준다.

마지막으로 논문은 SCOPE가 기존의 동형 암호 기반 네트워크 코딩(Homomorphic MAC, Paillier 등)보다 구현이 간단하고, 키 관리와 서명 검증 절차가 경량화되어 실제 무선 피어‑투‑피어 환경에 적용하기에 적합하다고 결론짓는다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기