애자일 요구공학에서 보안 요구사항 다루기: 체계적 매핑 연구

초록

본 연구는 2005년부터 2017년까지 발표된 21편의 논문을 대상으로, 애자일 개발 환경에서 보안 요구사항을 어떻게 다루는지 체계적으로 매핑하였다. 주요 결과는 Scrum이 가장 많이 적용된 방법이며, 기존 애자일 프로세스를 수정하거나 새로운 아티팩트(예: abuser story)를 도입하는 방식이 주를 이룬다. 또한, 제안된 접근법은 환경·인력·노력·자원 측면에서 한계를 보이며, 실증적 평가가 부족한 것이 현황이다.

상세 분석

이 매핑 연구는 애자일 RE와 보안 요구사항(SR)이라는 두 개의 복합적인 영역을 교차점으로 삼아, 기존 1차 연구들의 흐름을 메타 수준에서 정리한다는 점에서 의의가 크다. 먼저, 검색 전략은 Scopus를 중심으로 “Agility OR Scrum OR Extreme Programming”과 “Security AND Requirements”라는 키워드 조합을 사용했으며, 이후 Google Scholar를 통한 전·후향 눈덩이 방식으로 보완하였다. 이는 다학제적 주제 특성상 단일 데이터베이스에 의존할 경우 누락 위험을 최소화하려는 의도라 할 수 있다.

선정된 21편 논문은 연도별로는 2005년부터 2017년까지 고르게 분포하지만, 2014년 이후 급증하는 추세를 보인다. 이는 애자일 채택이 보편화됨에 따라 보안 요구사항을 어떻게 통합할 것인가에 대한 관심이 늘어나고 있음을 시사한다.

RQ1(적용된 애자일 방법)에서는 Scrum이 압도적으로 많이 언급되었으며, XP와 Kanban 등 다른 프레임워크는 소수만 다루었다. 이는 Scrum이 스프린트 기반의 반복 주기와 백로그 관리가 보안 작업을 삽입하기에 가장 직관적인 구조를 제공하기 때문으로 해석된다.

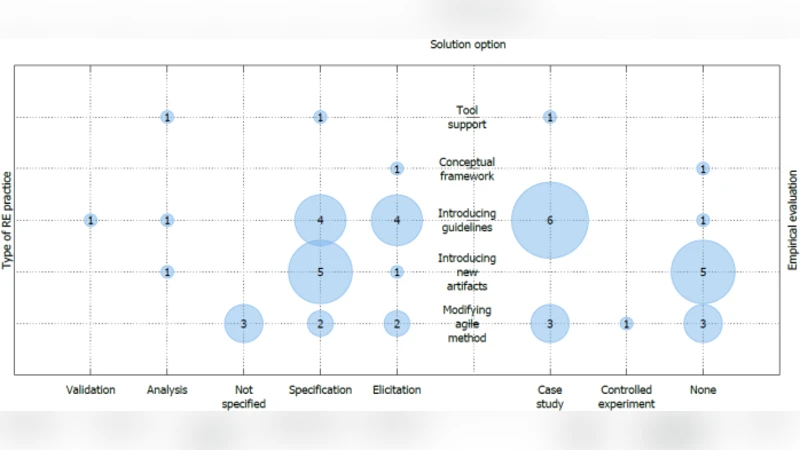

RQ2(다루는 RE 단계)에서는 요구사항 명세와 검증 단계가 주로 대상이 되었으며, 특히 ‘abuser story’와 같은 새로운 아티팩트를 통해 보안 위협을 초기 단계에서 식별하려는 시도가 눈에 띈다. 반면, 요구사항 추적성이나 유지보수 단계에 대한 연구는 상대적으로 부족하였다.

RQ3(보안 요구사항 처리 방식)에서는 세 가지 접근법이 도출된다. 첫째, 기존 애자일 프로세스에 보안 체크리스트나 보안 스프린트를 삽입하는 ‘프로세스 수정형’; 둘째, ‘abuser story’, ‘vulnerability analysis’ 등 새로운 아티팩트를 도입해 보안을 요구사항 자체에 녹여내는 ‘아티팩트 확장형’; 셋째, 보안 가이드라인이나 정책을 제시하는 ‘가이드라인 제공형’이다. 특히, 아티팩트 확장형은 보안 위협을 구체적인 사용자 스토리 형태로 전환함으로써 팀 내 이해도를 높이는 장점이 있다.

RQ4(연구 유형)에서는 57%가 솔루션 제안 논문이며, 그 외는 평가 연구, 경험 보고, 철학적 논의 등으로 분류된다. 그러나 실증적 평가가 포함된 논문은 전체의 30% 미만에 불과해, 제안된 방법론의 실제 적용 가능성을 검증할 데이터가 부족함을 보여준다.

RQ5(실증 평가)에서는 사례 연구, 실험실 프로토타입, 산업 현장 적용 등 다양한 형태가 있었지만, 대부분 소규모 혹은 제한된 환경에서 수행되었다. 이는 보안 요구사항이 갖는 높은 비용·리스크 특성상 대규모 실증이 어려운 현실을 반영한다.

RQ6(제한점)에서는 환경(조직 문화, 프로젝트 규모), 인력(보안 전문성 부족), 노력·자원(추가 작업량) 등이 주요 장애 요인으로 지적되었다. 특히, 보안과 애자일 철학 간의 가치 충돌(예: 문서화 vs. 최소 문서화) 때문에 팀이 보안 활동을 ‘부가 작업’으로 인식하는 경향이 발견되었다.

전체적으로 이 연구는 현재 애자일 RE에서 보안 요구사항을 다루는 접근법이 ‘프로세스 수정’과 ‘아티팩트 확장’에 집중돼 있으나, 실증적 검증과 확장성에 한계가 있음을 명확히 제시한다. 향후 연구는 대규모 산업 프로젝트에서의 장기적 평가, 자동화 도구와의 연계, 그리고 보안 검증 단계의 표준화 등을 통해 현재의 격차를 메우는 방향으로 진행될 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기