고속 네트워크 환경에서 IDS 성능 평가: Snort와 Suricata 비교

초록

**

본 논문은 10 Gbps 수준의 실제 하드웨어 테스트베드를 이용해 오픈소스 침입탐지시스템인 Snort와 Suricata의 처리량, CPU·메모리 사용량, 패킷 손실률, 탐지 정확도(정밀도·재현율)를 평가한다. 트래픽 속도와 공격 빈도에 따른 성능 변화를 정량적으로 분석하고, 두 IDS가 고속 네트워크에서 어떻게 동작하는지 실험 결과를 제시한다.

**

상세 분석

**

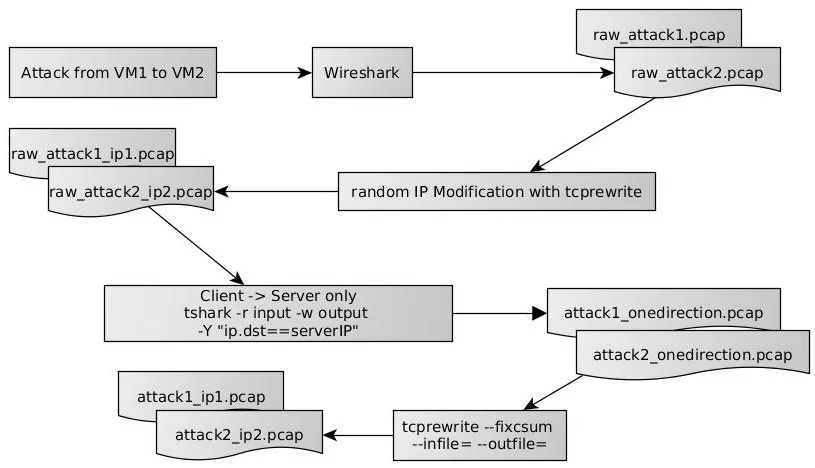

이 연구는 고속 네트워크 환경에서 IDS 성능을 체계적으로 측정하기 위한 실험 프레임워크를 제시한다는 점에서 의의가 크다. 먼저 4코어 3.1 GHz CPU와 6 GB 메모리를 갖춘 상용 서버를 IDS 전용으로 구성하고, 10 Gbps 인터페이스를 통해 외부·내부 네트워크를 시뮬레이션한다. 악성 트래픽은 McAfee Labs 보고서를 기반으로 다양한 공격(브라우저 기반, SSH 브루트포스, DoS, SSL, 스캔 등)을 Kali Linux와 Metasploit 등으로 생성하고, benign 트래픽은 iperf3으로 10 Gbps까지 재현한다. 트래픽 재생은 tcpreplay와 RAM‑disk 조합으로 수행해 정확한 속도 제어를 가능하게 했다.

규칙 선택에서는 Snort와 Suricata가 동일한 의미를 갖는 룰셋을 사용하도록 조정했으며, 룰 수는 양 시스템에서 동일하게 유지해 구현 차이에 의한 성능 차이를 최소화했다. 실험 파라미터는 (1) 평가 시간, (2) 초당 공격 수, (3) 트래픽 속도, (4) IDS 종류 네 가지이며, 각 조합을 자동화된 스크립트로 반복 실행했다.

결과 분석에서는 CPU 사용률, 메모리 사용량, 수신·분석·드롭된 패킷 수, 그리고 정밀도·재현율을 주요 지표로 삼았다. 트래픽 속도가 1 Gbps에서 7 Gbps로 증가함에 따라 두 IDS 모두 CPU 사용률과 패킷 드롭 비율이 크게 상승했지만, 공격 빈도 자체는 이러한 지표에 큰 영향을 미치지 않았다. 흥미롭게도, 높은 드롭 비율에도 불구하고 정밀도와 재현율은 크게 변동하지 않아, 드롭된 패킷이 탐지에 핵심적인 공격을 포함하지 않았음을 시사한다. 메모리 사용량은 Snort가 약 6 MB에 머물러 경량임을 보였으며, Suricata는 멀티스레드 구조와 내부 버퍼링 때문에 약 80 MB를 소비했다.

또한, 실험 전 과정이 상세히 문서화되어 재현성을 높였으며, 로그 정규화와 우선순위 파일을 활용해 불필요한 메시지를 필터링함으로써 정확한 TP/FP/FN 계산이 가능하도록 설계되었다. 그러나 몇 가지 한계점도 존재한다. 첫째, 테스트는 최대 7 Gbps까지 제한했으며, 실제 10 Gbps 환경에서의 성능은 추정에 머문다. 둘째, 룰셋 규모를 최소화했기 때문에 복잡한 규칙 조합이 CPU 부하에 미치는 영향을 충분히 평가하지 못했다. 셋째, 두 IDS 외에 Bro(현재 Zeek)와 같은 다른 유형의 IDS를 포함하지 않아 결과의 일반화에 제한이 있다. 마지막으로, 공격 유형별 탐지율을 상세히 보고하지 않아 특정 공격에 대한 민감도 차이를 파악하기 어렵다.

전반적으로 이 논문은 고속 네트워크에서 IDS를 평가하는 실용적인 방법론을 제공하고, Snort와 Suricata가 각각 경량·고성능, 멀티스레드·메모리 집약형 특성을 갖는다는 실증적 근거를 제시한다. 향후 연구에서는 더 높은 대역폭, 다양한 룰셋 규모, 그리고 추가 IDS를 포함한 포괄적인 비교가 필요하다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기