보안 API 사용성 평가 BouncyCastle SCrypt 비밀번호 해시 문제점

초록

이 논문은 BouncyCastle 라이브러리의 SCrypt 비밀번호 해시 함수에 대한 사용성 평가를 수행한다. 10명의 자바 개발자를 대상으로 2시간 동안 생각소리 기법과 인지 차원 설문을 적용해 63개의 사용성 문제를 발견했으며, 파라미터 설정 어려움, 문서·예제 부족, 오류 처리 불명확성 등이 주요 원인으로 드러났다. 연구 결과는 보안 API 설계 시 가독성, 기본값 제공, 풍부한 예제 및 명확한 오류 메시지 등을 강조한다.

상세 분석

본 연구는 보안 API, 특히 암호학적 비밀번호 해시 함수인 SCrypt의 사용성을 정량·정성적으로 분석한 최초 사례 중 하나이다. 연구자는 먼저 기존 문헌에서 보안 API의 사용성 문제가 소프트웨어 취약성에 직접적인 영향을 미친다는 점을 강조하고, 이를 해결하기 위해 BouncyCastle의 SCrypt 구현을 선택하였다. 참가자는 GitHub에서 활발히 활동 중인 자바 개발자를 모집했으며, 사전 설문을 통해 기본적인 자바 경험을 확인한 뒤 2시간 동안 웹 애플리케이션에 비밀번호 저장 기능을 구현하도록 과제를 부여하였다.

과제 수행 중 참가자는 생각소리(think‑aloud) 방식을 사용했으며, 화면·음성 녹화와 인지 차원 설문지를 병행해 데이터 수집을 진행했다. 분석은 수작업 코딩을 통해 63개의 구체적인 사용성 이슈를 도출했으며, 이들은 크게 네 가지 카테고리로 정리된다.

-

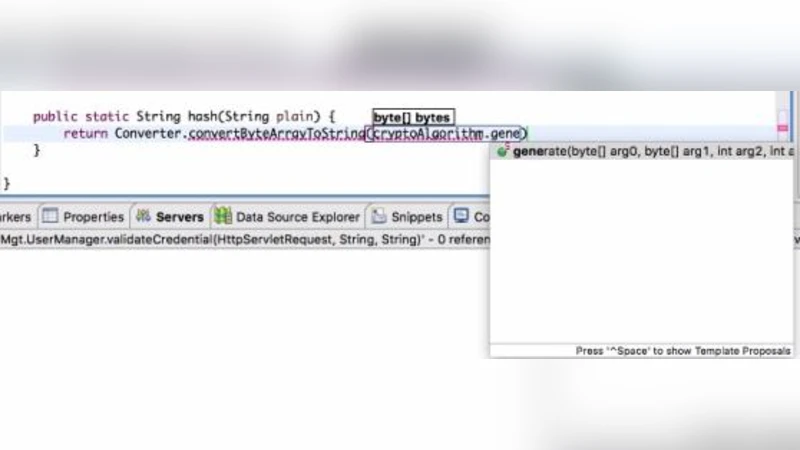

파라미터 설정의 난이도 – SCrypt.generate() 메서드는 N, r, p, CPU/Memory 비용 등 6개의 파라미터를 요구한다. 대부분의 참가자는 이 파라미터들의 의미와 보안‑성능 트레이드오프를 이해하지 못해 잘못된 값(예: N을 과도하게 작게 설정)으로 구현했으며, 이는 실제 보안 약화를 초래한다.

-

문서·예제 부족 – 공식 Javadoc은 메서드 시그니처만 나열하고, 파라미터 선택 가이드나 실용적인 코드 예제가 거의 없다. 참가자들은 “어디서 예시를 찾아야 할까?”라는 질문을 반복했으며, 이는 불필요한 탐색 비용과 오해를 유발한다.

-

오류·예외 처리 불명확 – 잘못된 파라미터 입력 시 발생하는 예외가 구체적 메시지를 제공하지 않아, 개발자는 원인을 추적하기 힘들었다. 또한, API가 반환하는 오류 코드가 문서에 명시되지 않아 디버깅이 복잡해졌다.

-

API 설계의 일관성 결여 – 메서드 명명 규칙, 입력 타입(바이트 배열 vs. 문자열) 등에서 일관성이 부족해, 개발자는 타입 변환에 시간을 낭비하고 실수 가능성이 높아졌다.

이러한 문제들은 기존 보안 API 설계 원칙(예: “명시적 기본값 제공”, “풍부한 사용 예시 포함”, “오류 메시지의 가독성 확보”)과 상충한다. 특히, 인지 차원 프레임워크에서 ‘가시성(visibility)’, ‘추상화 수준(abstraction level)’, ‘오류 복구(error recovery)’ 항목에서 낮은 점수를 받았다.

연구자는 이러한 결과를 토대로 다음과 같은 개선 방안을 제시한다. 첫째, 안전한 기본 파라미터값을 API에 내장해 초보 개발자가 별도 튜닝 없이도 안전한 해시를 생성하도록 한다. 둘째, 공식 문서에 파라미터 의미와 권장 설정값, 실제 공격 시나리오를 포함한 상세 가이드를 제공한다. 셋째, 풍부한 코드 스니펫과 단계별 튜토리얼을 공개해 학습 곡선을 완화한다. 넷째, 입력 검증 시 구체적인 예외 메시지를 반환하고, 오류 코드 표를 문서화해 디버깅을 용이하게 만든다.

전반적으로, 이 논문은 보안 API가 “보안 전문가 전용”이 아니라 “일반 개발자도 안전하게 사용할 수 있어야 한다”는 관점을 강조한다. 사용성 평가 결과는 API 설계 단계에서 인간‑중심 설계(HCD)를 적용해야 함을 강력히 시사한다.

댓글 및 학술 토론

Loading comments...

의견 남기기