다중 관점 기반 PaaS 보안 모델

초록

본 논문은 PaaS 환경에서 발생하는 주요 보안 취약점을 체계적으로 정리하고, 이를 완화하기 위한 다중 관점 보안 모델(MPSM)을 제안한다. 모델은 도구·기법·가이드라인을 결합해 공급자와 이용자 모두가 적용할 수 있는 실용적인 방안을 제공한다.

상세 분석

본 연구는 기존 PaaS 보안 연구가 주로 인프라 수준(IaaS) 혹은 애플리케이션 수준에 머무는 한계를 인식하고, 플랫폼 계층에 특화된 위협 모델링을 수행한다. 먼저, 문헌 조사와 실제 클라우드 서비스 제공자의 보안 사고 사례를 통해 “멀티테넌시 격리”, “데이터 전송·저장 암호화”, “API 인증·권한 관리”, “런타임 환경 취약점”, “서비스 레벨 계약(SLA) 위반” 등 7가지 핵심 위험군을 도출하였다.

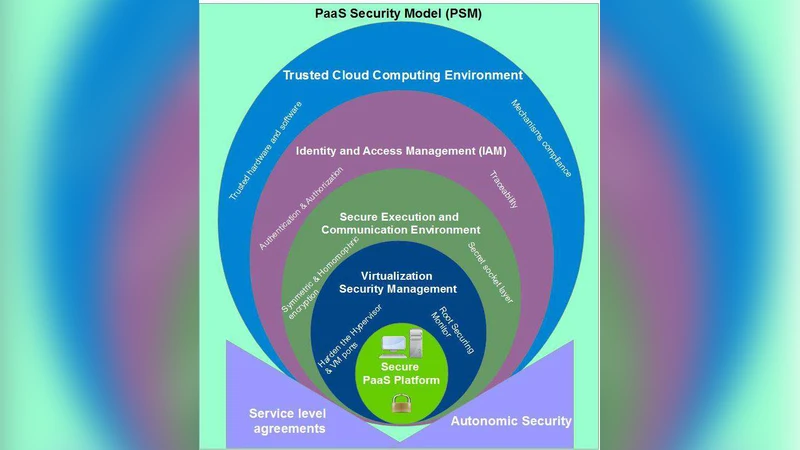

이후 제안된 MPSM은 세 가지 관점—공급자(Provider), 개발자(Developer), 이용자(Consumer)—을 동시에 고려한다. 공급자 관점에서는 가상 네트워크 분리, 하이퍼바이저 기반 보안 모듈, 자동화된 보안 패치 배포 체계를 강조한다. 개발자 관점에서는 컨테이너 이미지 서명, 종속성 검증, 보안 코딩 가이드라인을 도구화하여 CI/CD 파이프라인에 통합한다. 이용자 관점에서는 최소 권한 원칙에 기반한 IAM 정책 설계, 데이터 암호화 키 관리, 로그 및 감사 추적 강화 등을 제시한다.

각 관점별 방안은 구체적인 도구(예: OpenStack Barbican, Kubernetes Pod Security Policies, HashiCorp Vault)와 기법(예: 정적·동적 분석, 침입 탐지, 행동 기반 이상 탐지)으로 매핑되며, 상호 연계성을 확보하기 위해 ‘보안 정책 연동 레이어’를 도입한다. 이 레이어는 정책 충돌을 자동 탐지하고, 우선순위 기반으로 조정하는 메커니즘을 제공한다.

또한 모델은 구현 가이드라인을 단계별 체크리스트 형태로 정리하여, PaaS 제공자가 서비스 설계 초기 단계부터 보안을 내재화하도록 설계되었다. 체크리스트는 ‘위협 식별 → 방어 설계 → 구현 검증 → 운영 모니터링 → 지속 개선’의 5단계 프로세스를 따르며, 각 단계마다 KPI(예: 패치 적용 평균 시간, 비정상 트래픽 탐지 비율)를 설정한다.

기술적 강점으로는 (1) 다중 관점을 통합함으로써 단일 주체에 의존하는 기존 모델의 한계를 극복, (2) 자동화와 정책 연동을 통해 인적 오류를 최소화, (3) 실무 적용성을 높인 체크리스트 기반 가이드라인 제공을 꼽을 수 있다. 반면, 모델이 제시하는 도구와 기법이 특정 클라우드 플랫폼에 최적화돼 있어 이식성에 제약이 있을 수 있으며, 정책 연동 레이어의 구현 복잡도가 실제 운영 환경에서 부담이 될 가능성도 있다. 향후 연구에서는 플랫폼 독립적인 표준 인터페이스 정의와 경량화된 정책 연동 엔진 개발이 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기