피싱 방지를 위한 브라우저 기반 인증 창

초록

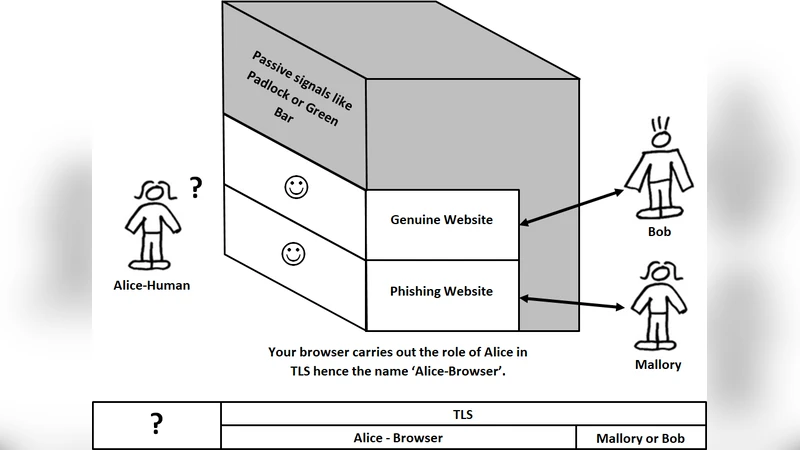

본 논문은 현재 TLS 인증 시 브라우저가 표시하는 자물쇠·녹색 바 대신, 인증서에 포함된 신원 정보와 사용자가 사전에 브라우저와 공유한 이미지(로컬 비밀)를 보여주는 로그인 창을 제시한다. 웹사이트가 로컬 파일에 접근할 수 없으므로 피싱 사이트가 이 이미지를 위조할 수 없으며, 이를 통해 전통적인 암호학적 인증 원칙을 적용해 피싱 공격을 근본적으로 차단한다는 아이디어를 제안한다.

상세 분석

TLS(전송 계층 보안)는 서버 인증을 위해 디지털 서명을 검증하고, 검증 성공 시 브라우저가 자물쇠 아이콘이나 녹색 주소 표시줄을 표시한다. 사용자는 이러한 시각적 표시만으로 사이트의 진위 여부를 판단한다는 점에서 인간‑컴퓨터 인터페이스(HCI)적 약점이 존재한다. 논문은 이 약점을 보완하기 위해 “사용자‑브라우저 공유 비밀”이라는 개념을 도입한다. 구체적으로, 사용자는 로컬 디스크에 보관된 이미지 파일을 브라우저와 사전에 공유하고, 인증 성공 시 브라우저가 해당 이미지를 로그인 창에 표시한다. 이 이미지가 웹 페이지에 의해 조작될 수 없으므로, 피싱 사이트가 동일한 이미지를 재현하려면 로컬 파일에 접근해야 하는데, 현대 브라우저의 샌드박스 정책에 의해 이는 불가능하다.

이 설계는 몇 가지 핵심 장점을 가진다. 첫째, 인증 과정이 시각적·직관적으로 전환되어 사용자는 단순히 주소창을 보는 것이 아니라, 실제로 “내가 신뢰하는 이미지”가 표시되는지를 확인한다. 둘째, 기존 TLS 프로토콜을 변경하지 않으며, 브라우저 내부에만 추가적인 UI 로직을 삽입하면 되므로 표준화 비용이 낮다. 셋째, 이미지 자체는 네트워크를 통해 전송되지 않으므로 중간자 공격(MITM)이나 이미지 변조 위험이 없다.

하지만 실용성 측면에서 몇 가지 문제점이 지적된다. 첫째, 이미지 선택 및 관리가 사용자에게 부담이 된다. 비밀번호와 마찬가지로 이미지도 주기적으로 교체하거나, 여러 사이트마다 다른 이미지를 사용해야 할 경우 관리 복잡도가 급증한다. 둘째, 이미지가 눈에 띄지 않게 작거나 복잡하면 사용자가 놓칠 위험이 있다. 셋째, 악성 사이트가 브라우저 UI 자체를 위조하거나, 팝업 차단 우회 기법을 사용해 가짜 로그인 창을 띄우는 경우, 사용자는 여전히 사회공학적 공격에 노출될 수 있다. 넷째, 현재 대부분의 브라우저는 확장 프로그램이나 플러그인 형태로 UI를 조작할 수 있는 권한을 제한하고 있어, 표준 브라우저에 이 기능을 내장하려면 큰 설계 변경이 필요하다. 마지막으로, 이미지가 로컬에 저장된다는 점은 디스크 암호화가 적용되지 않은 환경에서 물리적 탈취 위험을 내포한다.

보안 모델을 정형화하면, 사용자는 “브라우저 ↔ 인증서 ↔ 이미지” 삼각 관계를 검증한다. 이는 전통적인 공개키 기반 인증(PKI)과 유사하지만, 이미지라는 비밀값을 추가함으로써 일종의 2단계 인증(2FA) 역할을 수행한다. 그러나 2FA가 일반적으로 OTP(일회용 비밀번호)나 하드웨어 토큰을 이용해 서버와 클라이언트가 모두 검증하는 반면, 여기서는 검증 주체가 브라우저 내부에 국한된다. 따라서 서버가 이미지 검증에 관여하지 않으며, 서버 측에서 이미지가 유출되거나 변조될 위험은 없지만, 브라우저 자체가 악성 코드에 감염될 경우 전체 체계가 무력화될 수 있다.

결론적으로, 논문의 아이디어는 피싱 방지에 대한 새로운 시각을 제공하지만, 실제 적용을 위해서는 사용자 경험(UX) 설계, 브라우저 보안 아키텍처, 그리고 표준화 과정에서의 다수 이해관계자 합의가 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기