프로세스 내부 격리를 위한 프로그램 카운터와 메모리 주소 기반 보호

초록

PULP은 프로그램 카운터와 가상 주소를 연계해 프로세스 내부를 신뢰 구역(Primary)과 비신뢰 구역(Secondary)으로 나누고, 비신뢰 구역의 메모리 접근을 하드웨어 수준에서 자동 검증한다. RISC‑V FPGA 구현과 SPEC2006 실험을 통해 평균 0.1% 이하의 오버헤드로 Heartbleed·버퍼 오버플로·Spectre와 같은 인‑프로세스 취약점을 차단한다.

상세 분석

PULP은 기존의 소프트웨어 기반 경계 검사와 운영체제 수준의 프로세스 격리 사이에 존재하는 “인‑프로세스” 메모리 오류를 하드웨어 차원에서 해결하려는 시도다. 핵심 아이디어는 실행 흐름을 나타내는 프로그램 카운터(PC)와 메모리 접근 주소를 동시에 고려해, 현재 실행 중인 함수가 ‘Primary(신뢰 구역)’인지 ‘Secondary(비신뢰 구역)’인지 판단하고, Secondary 함수가 수행하는 모든 load/store 연산에 대해 사전에 정의된 메모리 범위 내에 있는지를 하드웨어가 자동으로 검증하도록 설계한 것이다.

이를 위해 PULP은 기존 RISC‑V 코어에 두 가지 주요 구조적 변화를 도입한다. 첫째, 함수 진입 시점에 PC‑레벨 메타데이터를 설정하는 특수 레지스터 집합을 추가한다. 이 레지스터는 API 호출을 통해 사용자 레벨에서 Primary/Secondary 구분과 각각 허용되는 메모리 구역(시작 주소와 끝 주소)을 프로그래머가 지정할 수 있게 한다. 둘째, 메모리 주소 연산 유닛에 ‘PC‑주소 매칭 검사기’를 삽입해, 현재 PC가 Secondary 영역에 속하면 주소가 허용 범위 내인지 즉시 판단하고, 위반 시 예외를 발생시킨다. 이 검사는 기존 파이프라인에 최소한의 추가 지연만을 도입하므로, 명령어당 1~2 사이클 정도의 오버헤드만 발생한다.

보안 측면에서 PULP은 대표적인 인‑프로세스 취약점인 Heartbleed와 다양한 버퍼 오버플로 공격을 효과적으로 차단한다. Heartbleed와 같은 메모리 읽기 오버플로는 공격자가 Secondary 함수(예: OpenSSL 라이브러리) 내부에서 임의 주소를 읽으려 할 때, PULP이 사전에 정의된 읽기 허용 구역을 초과하면 즉시 예외를 발생시켜 데이터를 유출하지 못하게 한다. 또한, Spectre와 같은 마이크로아키텍처 레벨의 사양 오류도, Speculative Execution 단계에서 Secondary 함수가 비정상적인 메모리 접근을 시도하면 PULP이 해당 접근을 차단함으로써 사이드채널 공격 표면을 크게 줄인다.

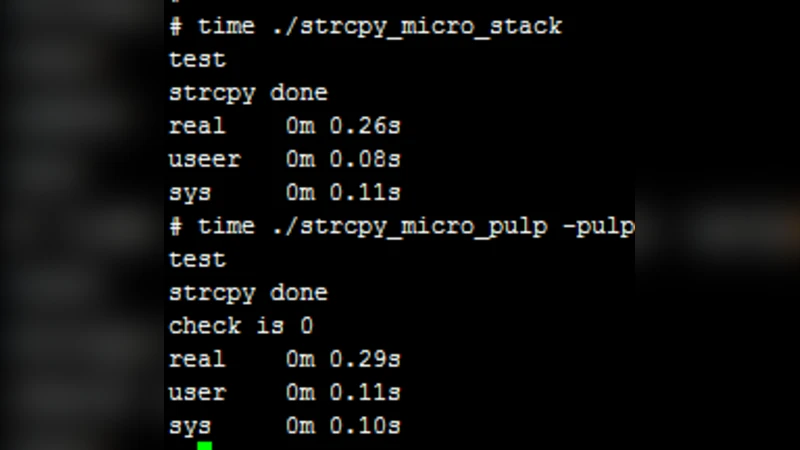

성능 평가에서는 SPEC2006 벤치마크 중 bzip2, mcf, libquantum을 대상으로 LIBC 함수를 Secondary로 지정하고 실험하였다. 평균 실행 시간 증가율은 0.07%에 불과했으며, 이는 기존 소프트웨어 기반 경계 검사(보통 5~15% 이상)와 비교해 현저히 낮은 수치다. 또한, API 설정 비용은 프로그램 시작 시 한 번만 수행되므로 런타임 오버헤드에 거의 영향을 주지 않는다.

하지만 PULP은 몇 가지 제한점도 존재한다. 첫째, 메모리 범위 설정이 정적이므로 동적 메모리 할당이 빈번히 일어나는 애플리케이션에서는 API 호출을 통해 범위를 재조정해야 하는데, 이 과정이 개발자에게 추가적인 부담을 준다. 둘째, 현재 설계는 RISC‑V와 같은 오픈 ISA에 최적화돼 있어, 상용 x86/ARM 프로세서에 직접 적용하려면 파이프라인 구조와 예외 처리 메커니즘을 재설계해야 한다. 셋째, PULP이 검증하는 것은 주소 범위 자체이므로, 논리적 버그(예: 잘못된 포인터 연산)나 암호화 키와 같은 민감 데이터가 허용된 구역 내에 존재할 경우 완전한 보호를 제공하지 못한다.

종합적으로, PULP은 하드웨어 수준에서 인‑프로세스 메모리 격리를 구현함으로써 기존 소프트웨어 기반 방어와 비교해 성능 손실을 최소화하면서도 실질적인 보안 효과를 제공한다는 점에서 의미가 크다. 특히, RISC‑V 기반 연구 플랫폼이나 임베디드 시스템에서 빠르게 적용할 수 있는 점이 장점이며, 향후 동적 메모리 관리와 다중 보안 도메인 지원을 위한 확장이 기대된다.

댓글 및 학술 토론

Loading comments...

의견 남기기