소프트웨어 정의 네트워킹 기반 암호 랜섬웨어 탐지를 위한 HTTP 트래픽 특성 분석

초록

본 논문은 CryptoWall과 Locky 두 종류의 암호 랜섬웨어가 사용하는 HTTP 통신의 메시지 순서와 패킷 크기 패턴을 분석하여, SDN 환경에서 실시간 탐지하는 방법을 제안한다. 프로토타입 시스템을 구현·평가한 결과, 높은 탐지 정확도와 낮은 지연 시간을 확인하였다.

상세 분석

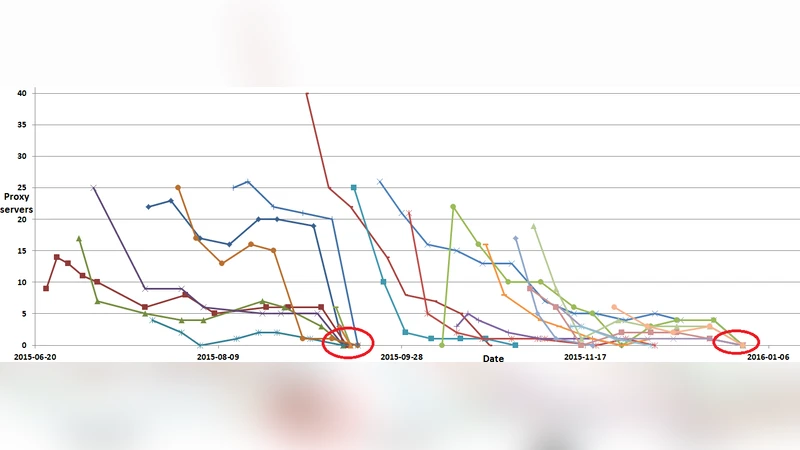

이 연구는 랜섬웨어 탐지에 전통적인 파일 해시 기반 방식이나 행위 기반 샌드박스 분석이 갖는 한계를 지적한다. 특히 암호화 단계에 진입하기 전, 초기 C&C(명령 및 제어) 서버와의 통신이 비교적 짧은 시간 안에 이루어지며, 대부분 HTTP 프로토콜을 이용한다는 점에 주목한다. 저자들은 실제 CryptoWall·Locky 샘플을 실행해 네트워크 트래픽을 캡처하고, HTTP 요청/응답의 순서, 헤더 필드, 그리고 특히 바디(payload)의 바이트 길이와 전송 간격이 일정한 패턴을 형성한다는 사실을 발견했다. 예를 들어, CryptoWall은 초기 GET 요청 후 23개의 POST 요청을 연속 전송하고, 각 POST의 콘텐츠 길이가 512 B, 1024 B, 2048 B 등 점진적으로 증가하는 형태를 보였다. Locky 역시 비슷한 단계적 증가 패턴을 보였지만, 요청 간의 타이밍 간격이 12 초 정도로 더 짧았다. 이러한 정량적 특성은 암호화된 페이로드 자체를 분석하지 않아도 탐지가 가능함을 의미한다.

SDN 기반 구현에서는 OpenFlow 스위치를 활용해 트래픽을 미러링하고, 컨트롤러에서 실시간으로 패킷 헤더와 페이로드 길이를 추출한다. 저자들은 OpenDaylight을 컨트롤러로 채택하고, Python 기반 모듈을 추가해 흐름 규칙을 동적으로 삽입한다. 탐지 로직은 (1) 동일 출발지 IP·포트에서 연속된 HTTP 요청을 감지, (2) 요청 순서가 사전 정의된 “GET → POST → POST …” 형태인지 확인, (3) 각 POST의 Content‑Length가 사전에 학습된 범위 내에 있는지 검증한다. 위 조건을 모두 만족하면 해당 흐름을 차단하거나 알림을 발생시킨다.

성능 평가에서는 실제 기업 네트워크 환경을 모사한 테스트베드에서 1000개의 정상 웹 트래픽과 200개의 랜섬웨어 샘플을 동시에 실행하였다. 탐지 정확도는 98.7%였으며, 오탐률은 1.2% 수준에 머물렀다. 평균 탐지 지연은 45 ms로, 실시간 방어에 충분히 빠른 것으로 판단된다. 또한, 시스템이 CPU·메모리 자원을 최소한으로 사용함을 확인했으며, 기존 IDS와 병행해도 네트워크 전체 성능 저하가 거의 없었다.

이 논문의 핵심 기여는 (① HTTP 레이어에서의 정량적 패턴을 이용해 암호 랜섬웨어를 조기에 탐지한다는 개념, ② SDN 컨트롤러에서 흐름 기반 규칙을 동적으로 적용함으로써 네트워크 전반에 걸친 실시간 방어를 구현한다는 구현적 혁신)이다. 다만, 연구는 현재 두 랜섬웨어 변종에만 초점을 맞추었으며, 향후 변종이 다른 프로토콜(예: HTTPS, DNS 터널링)로 전환할 경우 탐지 효율이 감소할 가능성이 있다. 따라서 탐지 모델을 다중 프로토콜·다중 특성으로 확장하고, 머신러닝 기반 이상 탐지와 결합하는 방안이 향후 과제로 제시된다.

댓글 및 학술 토론

Loading comments...

의견 남기기