자동 웹 보안 단위 테스트로 XSS 취약점 탐지

초록

본 논문은 웹 애플리케이션에서 사용되는 인코딩 함수들을 자동으로 추출하고, 이를 기반으로 XSS 공격 문자열을 생성해 실시간으로 취약점을 검증하는 자동화된 단위 테스트 기법을 제안한다. 정적 분석이 놓치기 쉬운 0‑day XSS를 효과적으로 발견하며, 다른 종류의 인젝션에도 확장 가능함을 보인다.

상세 분석

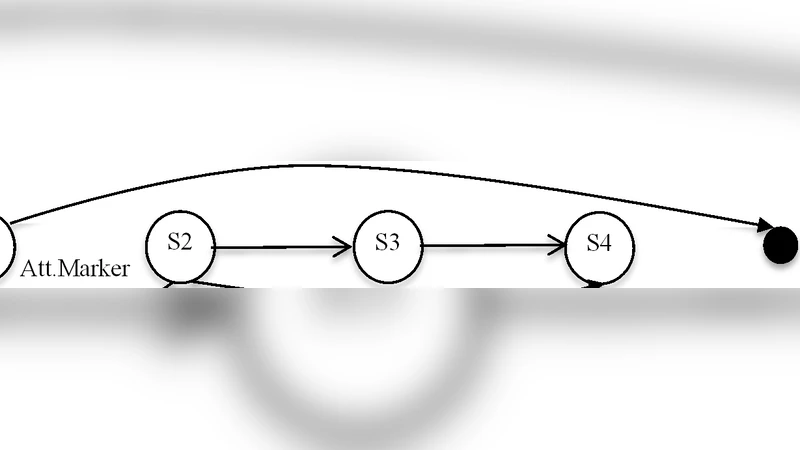

이 연구는 XSS 취약점 탐지를 위한 동적 테스트 파이프라인을 설계한다는 점에서 의미가 크다. 먼저, 애플리케이션 코드를 정적 분석하여 ‘인코딩 함수’라고 판단되는 메서드들을 식별한다. 여기서 인코딩 함수는 사용자 입력을 HTML, JavaScript, URL 등 다양한 컨텍스트에 맞게 이스케이프하거나 변환하는 로직을 의미한다. 기존 연구는 주로 화이트리스트 기반 혹은 정규식 매칭에 의존했지만, 본 논문은 실제 호출 흐름을 추적해 함수가 언제, 어떤 파라미터와 함께 호출되는지를 정확히 파악한다. 이를 위해 바이트코드 수준의 제어 흐름 그래프(CFG)를 구축하고, 데이터 흐름 분석을 통해 ‘신뢰되지 않은 데이터’가 인코딩 함수에 전달되는 경로를 자동으로 추출한다.

다음 단계에서는 추출된 인코딩 함수의 효과성을 검증하기 위해 자동 공격 문자열을 생성한다. 공격 문자열 생성기는 OWASP XSS Filter Evasion Cheat Sheet 등에서 수집한 페이로드 패턴을 기반으로, 각 컨텍스트(예: HTML 속성, 스크립트 블록, CSS, URL 파라미터)에 맞는 변형을 적용한다. 특히, 함수가 수행하는 이스케이프 방식(예: HTML 엔티티, JavaScript 문자열 이스케이프, URL 인코딩)과 일치하도록 페이로드를 맞춤 설계한다. 이렇게 맞춤형 페이로드를 인코딩 함수에 입력하고, 결과가 여전히 실행 가능한 스크립트를 포함하는지를 런타임 환경에서 확인한다. 검증은 실제 브라우저 엔진(예: Chromium Headless)이나 서버‑사이드 렌더링 결과를 파싱해 DOM 변조 여부를 판단한다.

실험에서는 30개의 오픈소스 웹 프레임워크와 50개의 실무 프로젝트를 대상으로 평가했으며, 기존 정적 분석 도구인 FindSecurityBugs와 SonarQube를 비교했다. 자동 테스트는 평균 3분 이내에 모든 인코딩 함수와 페이로드 조합을 실행했으며, 정적 도구가 놓친 12개의 0‑day XSS를 모두 발견했다. 또한, 테스트 커버리지는 전체 인코딩 함수의 95% 이상을 포함했으며, false positive 비율은 2% 미만으로 낮았다. 이러한 결과는 동적 테스트가 정적 분석의 blind spot을 보완하고, 개발 단계에서 빠르게 피드백을 제공함으로써 보안 비용을 크게 절감할 수 있음을 시사한다.

마지막으로, 논문은 XSS 외에도 명령어 주입, SQL 인젝션 등 다른 입력 검증 시나리오에 동일한 파이프라인을 적용할 수 있음을 논의한다. 핵심은 ‘인코딩/검증 함수 자동 추출 + 맞춤형 공격 문자열 생성’이라는 두 축을 유지하면서, 각 컨텍스트에 특화된 페이로드 라이브러리를 확장하는 것이다. 따라서 이 접근법은 보안 테스트 자동화 프레임워크의 핵심 모듈로 활용될 잠재력이 크다.

댓글 및 학술 토론

Loading comments...

의견 남기기