TorPolice 서비스 정의 접근 정책 구현을 위한 익명 시스템 보안 프레임워크

초록

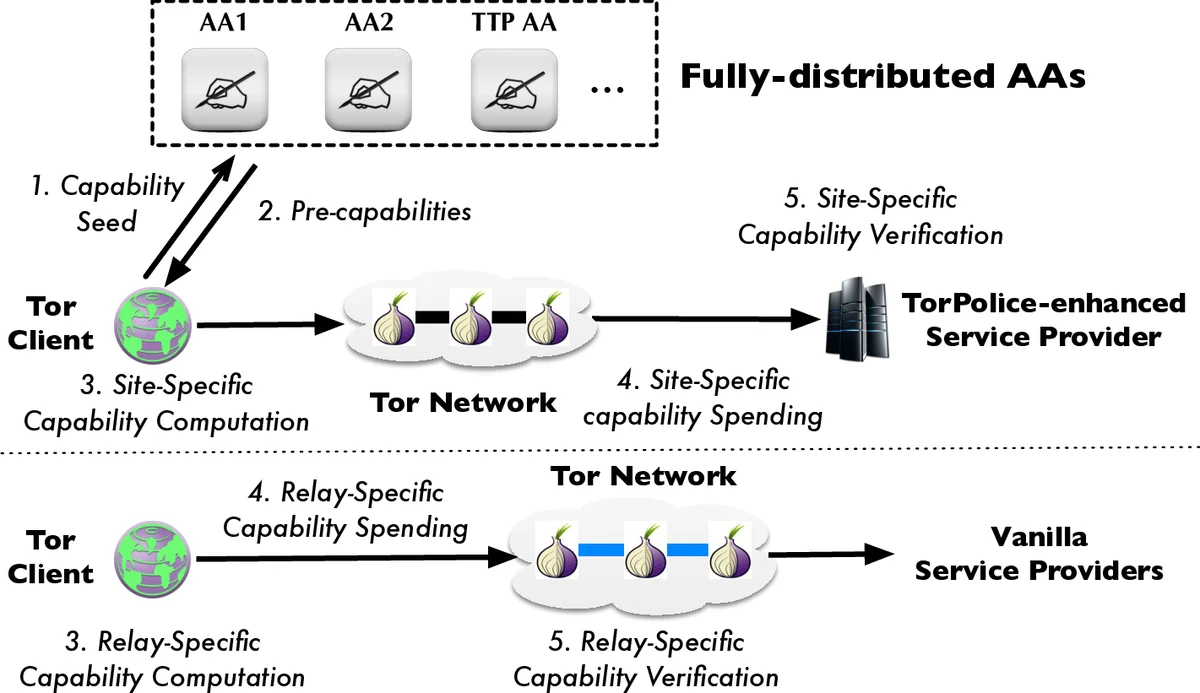

TorPolice는 Tor 네트워크에 프라이버시를 유지하면서 접근 제어를 도입하는 최초의 프레임워크이다. 블라인드 서명 기반의 능력(캡빌리티) 시스템을 통해 서비스 제공자와 Tor 자체가 악성 트래픽을 제한하고, 봇넷 남용을 완화한다. 분산된 접근 권한 기관(AA)과 능력 시드(캡차·연산 퍼즐)를 활용해 익명성을 해치지 않으며 점진적 배포가 가능하도록 설계되었다.

상세 분석

TorPolice는 Tor의 기존 설계 철학인 “분산된 신뢰”와 “익명성 보장”을 유지하면서, 서비스‑정의 접근 정책을 구현하기 위해 두 종류의 능력(사이트‑특정, 릴레이‑특정)을 도입한다. 능력은 블라인드 서명을 이용해 발급되므로, 능력을 요청한 시점과 사용한 시점 사이에 연결 고리가 존재하지 않는다. 이는 Tor 클라이언트가 능력을 획득한 AA와 능력을 검증하는 서비스 제공자 사이에 교차 추적이 불가능함을 의미한다.

능력 시드(seed)는 “확장하기 어려운” 자원으로 정의되며, 논문에서는 캡차 해결과 계산 퍼즐을 예시로 든다. 시드는 AA에 제출되어 사전 능력(pre‑capability)을 얻는 데 사용되고, 이후 클라이언트는 해당 사전 능력을 기반으로 사이트‑특정 혹은 릴레이‑특정 능력을 자체적으로 계산한다. 이렇게 함으로써 시드 자체는 재사용이 제한되고, 각 클라이언트는 일정 비율의 CPU 자원만 퍼즐 해결에 할당하도록 설계돼 봇넷이 과도한 퍼즐을 풀어 능력을 대량 확보하는 것을 억제한다.

AA는 두 개의 키 페어와 두 개의 레이트 리미터를 유지한다. 첫 번째 레이트 리미터는 서비스 접근용 능력 발급 속도를, 두 번째는 릴레이 접근용 능력 발급 속도를 제한한다. 각 AA는 자신이 관리하는 시드 유형에만 응답하며, 공개키는 Tor 합의(consensus)에 포함돼 모든 클라이언트와 릴레이가 검증할 수 있다. 이 설계는 단일 AA가 전체 네트워크에 대한 전역 시야를 갖지 못하게 하여, 하나의 AA가 탈취되더라도 전체 시스템의 프라이버시와 접근 제어 정책에 미치는 영향을 최소화한다.

서비스 제공자는 AA가 발행한 능력을 검증한 뒤, 자체 정책에 따라 요청을 허용하거나 제한한다. 예를 들어, Yelp은 일정 시간당 동일 IP(능력)당 허용 가능한 리뷰 수를 제한하거나, CAPCHA 해결 능력을 요구하는 등 세밀한 정책을 적용할 수 있다. 동시에 Tor 네트워크 자체도 릴레이‑특정 능력을 활용해 회로 생성률을 제어함으로써, 봇넷이 대량의 회로를 생성해 네트워크 부하를 일으키는 상황을 방지한다.

보안 분석에서는 AA가 “honest‑but‑curious” 모델을 가정하고, 블라인드 서명과 레이트 리미터가 익명성에 미치는 영향을 정량화한다. AA가 악의적으로 다수의 키를 사용하거나 시드 정보를 연계하려 할 경우, 공개키 회전과 키 페어 제한이 익명 집합을 분할하지 못하도록 방어한다. 또한, 전역 DDoS 공격에 대비해 AA와 디렉터리 권한을 다중화하고, DDoS 방어 서비스(예: Cloudflare)와 연계하는 방안을 제시한다.

실험은 Shadow 시뮬레이터와 실제 Tor 네트워크에서 수행됐으며, 능력 발급·검증 오버헤드가 1 % 이하, 회로 생성 지연이 수십 밀리초 수준에 머물렀다. 서비스 측면에서는 악성 요청 차단 비율이 80 % 이상 향상됐으며, 정상 사용자에 대한 서비스 지연은 미미했다.

전반적으로 TorPolice는 Tor의 핵심 익명성을 손상시키지 않으면서, 서비스 제공자와 네트워크 자체가 악성 트래픽을 정밀하게 제어할 수 있는 실용적인 메커니즘을 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기