Viden 차량 내부 네트워크 공격자 식별

초록

Viden은 차량 CAN 버스에서 전압 신호를 실시간으로 측정·학습해 각 ECU의 전압 프로필을 생성하고, 이를 기반으로 공격 메시지를 전송한 ECU를 정확히 식별한다. ACK 학습을 통해 실제 송신 ECU와 ACK 응답을 구분하고, Recursive Least Squares 기반 온라인 업데이트로 온도·배터리 변동에도 강인한 지문을 유지한다. 실험 결과 0.2% 이하의 오인식률을 보이며, 기존 IDS와 결합해 빠른 포렌식·격리·패치가 가능하다.

상세 분석

Viden은 차량 내 가장 널리 사용되는 CAN(Controller Area Network) 버스의 물리적 특성을 활용한 혁신적인 공격자 식별 프레임워크이다. 기존 연구들은 주로 메시지 타이밍(예: 클록 스큐)이나 고속 전압 샘플링을 이용해 ECU를 식별했지만, 배치 학습에 의존해 환경 변화에 취약하거나 높은 샘플링 레이트·특정 메시지 포맷을 전제한다는 한계가 있었다. Viden은 이러한 문제점을 두 가지 핵심 메커니즘으로 해결한다. 첫 번째는 ACK 학습 단계이다. CAN 프레임에서 ACK 슬롯은 송신 ECU를 제외한 모든 ECU가 동시에 0‑비트를 전송한다. Viden은 전압 레벨이 ACK 임계값 이하인 순간을 탐지해, 해당 샘플이 실제 송신 ECU가 아닌 ACK 응답에 의한 것임을 판별한다. 이를 통해 잡음이나 다른 ECU의 간섭을 효과적으로 배제한다. 두 번째는 전압 인스턴스와 전압 프로필 생성이다. 각 메시지 ID에 대해 CAN‑H와 CAN‑L 전압을 동시에 측정하고, ACK‑필터링된 샘플을 전압 인스턴스로 변환한다. 이러한 인스턴스는 전압 평균, 표준편차, 최대·최소값 등 다차원 특징을 포함한다. 이후 Recursive Least Squares(RLS) 알고리즘을 적용해 온라인으로 전압 프로필을 추정·업데이트한다. RLS는 새로운 샘플이 들어올 때마다 가중치를 재조정하므로, 온도 상승, 배터리 전압 변동, 혹은 ECU 자체의 하드웨어 노후화와 같은 비정상적인 변화에도 즉시 적응한다.

Viden의 설계는 메시지‑필드 무관성을 강조한다. 전압 측정이 특정 데이터 필드에 종속되지 않으므로, 저속(50 kSamples/s) 샘플링으로도 충분히 구분 가능한 전압 차이를 포착한다. 이는 기존 고속(2.5 GS/s) 샘플링 기반 방법에 비해 비용·복잡도 면에서 큰 장점을 제공한다. 또한, CAN 버스 속도(125 kbps~1 Mbps)나 ID 형식(11‑bit, 29‑bit)에 제약을 두지 않아 기존 차량에 별도 하드웨어 개조 없이도 적용 가능하다.

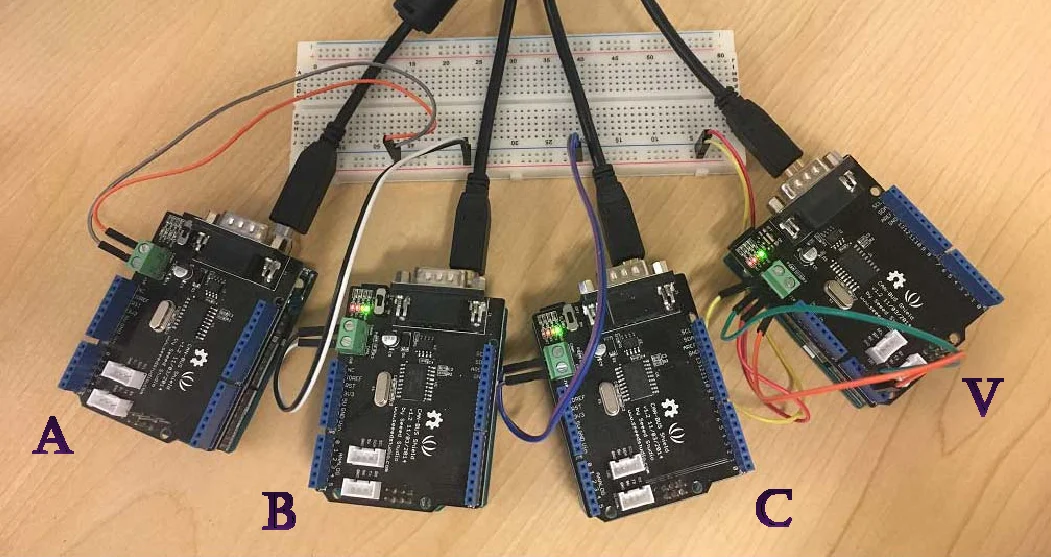

보안 측면에서 Viden은 세 종류의 적대자를 가정한다. Naïve 적은 ECU 지문에 대한 지식이 없어 무작위로 공격을 시도하고, Timing‑aware 적은 클록 스키우를 이용해 타이밍 기반 방어를 회피하려 한다. 마지막으로 Timing‑Voltage‑aware 적은 전압 지문까지 고려해 위장 공격을 시도한다. Viden은 전압 프로필을 지속적으로 업데이트함으로써, 이러한 고급 위장 공격에도 높은 식별 정확도를 유지한다. 실험에서는 프로토타입 CAN 버스와 두 대의 실제 차량에 적용했으며, 전압 프로필 간의 차이가 통계적으로 유의미함을 확인했다. 특히, 공격 메시지 1000개 이상을 수집했을 때 오인식률은 0.2%에 불과했다.

요약하면, Viden은 (1) ACK 기반 전압 필터링으로 순수 송신 전압만을 추출, (2) 전압 인스턴스를 RLS로 온라인 학습해 환경 적응성을 확보, (3) 저비용·저샘플링 구현으로 실용성을 극대화한다는 세 가지 핵심 기여를 제공한다. 이는 기존 IDS와 결합해 공격 존재 탐지 후 즉시 공격 ECU를 격리·패치할 수 있는 완전한 방어 체인을 완성한다.

댓글 및 학술 토론

Loading comments...

의견 남기기