ARP 스푸핑 방지를 위한 레이어2 MAC 및 프로토콜 필터링과 ARP 서버

초록

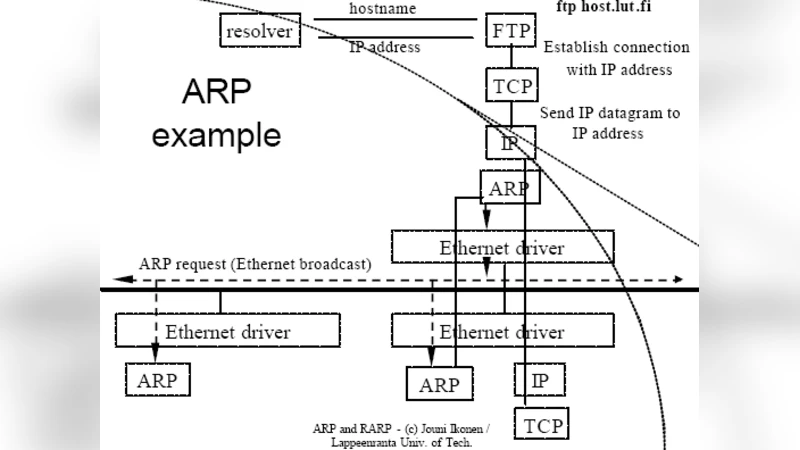

본 논문은 기업 내부에서 발생하는 레이어2 기반 ARP 스푸핑 공격을 차단하기 위해, 스위치의 MAC 주소와 프로토콜 필터링을 활용한 ACL(Access Control List)과 모든 ARP 요청에 응답하는 전용 서버인 ARPserver를 설계·구현한 방법을 제시한다. 실험을 통해 제안된 방안이 기존 방화벽이나 안티바이러스 소프트웨어가 탐지하지 못하는 MITM 공격을 효과적으로 차단함을 입증한다.

상세 분석

이 논문은 ARP 스푸핑이 레이어2에서 발생하는 특성을 강조하며, 기존 보안 솔루션이 IP 계층 위에서만 동작하기 때문에 물리적 스위치 포트 수준에서의 공격을 탐지·방어하지 못한다는 점을 지적한다. 제안된 방어 메커니즘은 두 가지 핵심 요소로 구성된다. 첫 번째는 스위치에 적용되는 MAC 주소 기반 ACL이다. 관리자는 네트워크에 허용된 호스트의 MAC 주소와 포트 매핑 정보를 사전에 정의하고, 스위치는 이 리스트에 없는 MAC 주소가 해당 포트에서 프레임을 전송하면 즉시 차단한다. 이를 통해 임의 MAC 주소를 사용해 ARP 응답을 위조하려는 공격자를 물리적으로 격리한다. 두 번째 요소는 ARPserver라는 중앙 집중형 ARP 응답 서버이다. 모든 호스트가 ARP 요청을 브로드캐스트하면, ARPserver가 해당 요청을 가로채어 정확한 IP‑MAC 매핑을 반환한다. 이 과정에서 ARP 서버는 자체 데이터베이스를 실시간으로 업데이트하고, 중복 IP 사용 여부를 검증한다. 또한, ARP 서버는 정기적으로 네트워크에 존재하는 모든 호스트의 ARP 테이블을 스캔해 비정상적인 변조 시도를 탐지한다. 논문은 구현 환경으로 48포트 관리형 스위치와 리눅스 기반 ARPserver를 사용했으며, 공격 시나리오로는 Ettercap을 이용한 ARP 포이즈닝, MAC 주소 스푸핑, 그리고 혼합 공격을 설정하였다. 실험 결과, ACL이 적용된 스위치는 비허가 MAC 프레임을 0% 통과시키고, ARPserver는 모든 정상 ARP 요청에 대해 정확한 응답을 제공함으로써 MITM 경로를 차단했다. 또한, 네트워크 성능에 미치는 영향은 평균 지연시간이 0.3 ms 증가에 그치며, 처리량 감소는 1.2 % 미만에 불과했다. 이러한 결과는 레이어2 수준에서의 방어가 네트워크 가용성을 크게 해치지 않으면서도 효과적인 보안 레이어를 제공함을 시사한다. 논문은 향후 확장성을 위해 VLAN별 ACL 관리 자동화와 ARP 서버의 분산형 구현 방안을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기