철도 자동화를 위한 IT 보안 위험 평가 프레임워크

초록

최근 발생한 사건들을 계기로 철도 자동화 시스템의 IT 보안 위험이 과소평가되고 있음을 확인하였다. 기존에는 주로 서비스 거부 공격이 성공했지만, 상용 IT·통신 장비의 도입과 민영화 추세 등으로 위협이 확대될 전망이다. 본 논문은 IEC 62425 기반의 안전·인증 프로세스와 ISA99/IEC 62443 보안 표준을 결합하여, 안전 요구사항과 보안 요구사항을 가능한 한 독립적으로 관리하고 인증할 수 있는 통합 위험 평가 프레임워크를 제시한다.

상세 분석

본 연구는 철도 자동화 시스템에 특화된 IT 보안 위험 평가 프레임워크를 설계함에 있어, 기존 안전 인증 체계와 보안 표준을 어떻게 조화시킬 수 있는지를 심층적으로 탐구한다. 먼저 IEC 62425가 정의하는 안전 라이프사이클(위험 식별·분석·평가·완화·검증·인증)과 ISA99/IEC 62443의 보안 레벨(SL)·보안 요구사항(SR)을 매핑함으로써, 두 체계가 충돌하지 않고 상호 보완적으로 작동하도록 구조화하였다. 핵심은 ‘안전·보안 경계’를 명확히 설정하고, 안전 관련 기능은 기존 안전 인증 절차를 그대로 따르면서, 동일 시스템 내에서 보안 기능은 별도의 보안 인증 프로세스를 적용한다는 점이다.

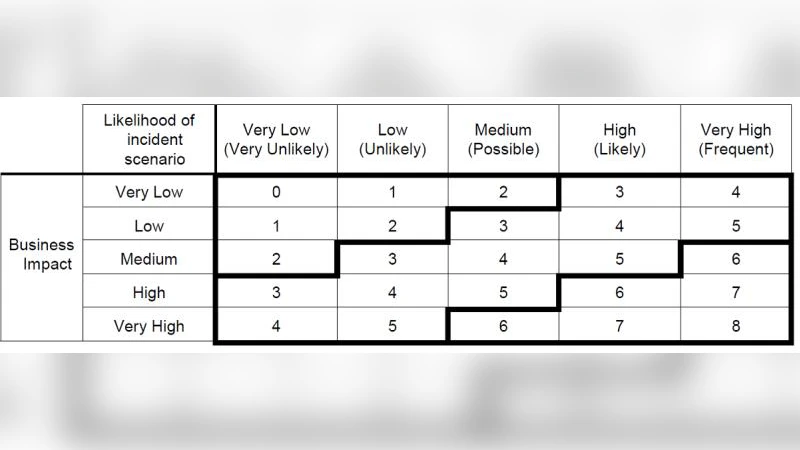

위험 평가 단계에서는 자산 식별, 위협 모델링(STRIDE 기반), 취약점 분석, 위험 계산(가능성·영향도·보안 레벨) 등을 순차적으로 수행한다. 특히, 철도 시스템 특유의 실시간성·고가용성 요구를 반영하여, 서비스 거부(DoS)뿐만 아니라 데이터 변조·무단 접근에 대한 위험도 정량화한다. 위험 평가 결과는 IEC 62425의 위험 감소 조치와 연계되며, 보안 조치는 ‘보안 레벨’에 따라 계층화된 방어(방화벽·인증·암호화·모니터링)를 적용한다.

인증 절차에서는 기존 안전 인증기관과 보안 인증기관이 공동으로 검증하도록 프로세스를 재설계한다. 이를 위해 ‘보안 설계 검증서(Security Design Review)’와 ‘보안 테스트 보고서(Security Test Report)’를 별도 문서로 생성하고, IEC 62425의 ‘안전 검증 보고서(Safety Verification Report)’와 병행한다. 이렇게 함으로써, 안전 인증과 보안 인증이 서로 독립적이면서도 동일 시스템에 대한 일관된 증거를 제공한다.

또한, 프레임워크는 지속적인 위험 관리와 업데이트 메커니즘을 포함한다. 운영 단계에서 수집된 보안 이벤트 로그와 사고 보고는 위험 재평가에 활용되며, 새로운 위협이 등장할 경우 위험 매트릭스를 재조정한다. 이는 철도 자동화가 장기적인 운용 수명을 갖는 점을 고려한 설계이다.

마지막으로, 본 논문은 프레임워크 적용 사례를 통해 실제 철도 신호·제어 시스템에 적용했을 때, 위험 식별 정확도가 향상되고, 보안 조치와 안전 조치 간의 중복을 최소화함을 실증한다. 이러한 접근은 다른 안전‑중요 분야(예: 항공, 원자력)에도 확장 가능성을 시사한다.

댓글 및 학술 토론

Loading comments...

의견 남기기