WhatsApp 보안과 메타데이터가 프라이버시를 지키는 방식

초록

본 논문은 WhatsApp의 엔드‑투‑엔드 암호화 구조와 Signal Protocol 기반 키 관리·인증 메커니즘을 분석하고, 전방 비밀성 및 MITM 방어 수준을 평가한다. 또한 메시지 내용이 암호화돼도 메타데이터가 사용자 관계와 행동 패턴을 드러낼 수 있음을 지적하며, 메타데이터 보호를 위한 추가 방안을 제시한다.

상세 분석

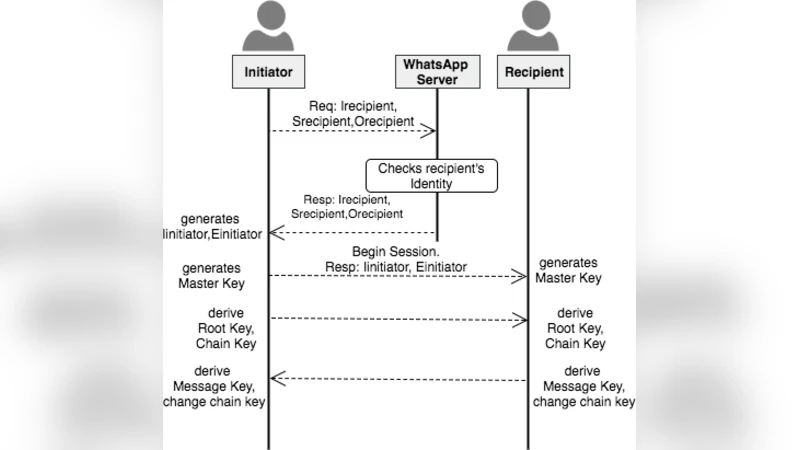

WhatsApp은 2016년부터 Signal Protocol을 채택해 모든 대화에 엔드‑투‑엔드 암호화(E2EE)를 적용하였다. 핵심은 X3DH(Key Agreement)와 Double Ratchet(키 업데이트) 메커니즘으로, Curve25519 기반 공개키 교환과 AES‑256‑CTR, HMAC‑SHA256을 조합한다. 이 설계는 전방 비밀성(Forward Secrecy)을 제공해 과거 세션 키가 노출돼도 이전 메시지는 복호화되지 않도록 보장한다. 또한, 인증된 키 교환 과정을 통해 중간자 공격(MITM)을 대부분 차단한다. 그러나 논문은 두 가지 실질적 한계를 지적한다. 첫째, 초기 키 교환 시 사용되는 “trust on first use”(TOFU) 모델은 사용자가 키 지문을 수동으로 검증하지 않을 경우, 악의적인 서버가 초기 공개키를 변조할 위험이 있다. 둘째, 그룹 채팅에서의 키 관리가 복잡해지면서 모든 참여자가 동일한 메시지 키를 공유하게 되며, 탈퇴·추가 시 키 재배포가 지연될 경우 전송된 메시지가 잠재적으로 노출될 수 있다.

메타데이터 측면에서 WhatsApp은 메시지 본문을 암호화하지만, 송·수신자 번호, 타임스탬프, 메시지 크기, 그리고 서버와의 연결 로그 등은 서버에 평문으로 저장된다. 이러한 메타데이터는 네트워크 분석을 통해 사회적 그래프를 재구성하거나, 사용자의 활동 패턴을 추론하는 데 충분히 활용될 수 있다. 논문은 메타데이터 보호가 “프라이버시의 마지막 방어선”이라고 강조하며, 현재 구현된 토큰 기반 인증과 전송 로그 최소화 정책만으로는 충분치 않다고 비판한다.

보완책으로는 (1) 메타데이터를 암호화하거나 가명화하는 프로토콜(예: DC-nets, PIR 기반 조회) 도입, (2) 토픽 기반 라우팅을 통해 실제 전화번호 대신 임시 식별자를 사용, (3) 서버 측 로그 보존 기간을 최소화하고, (4) 사용자에게 메타데이터 수집 범위와 보관 정책을 투명하게 제공하는 UI 설계가 제안된다. 또한, 그룹 채팅 키 관리에선 “Sender Keys”와 같은 효율적인 다중키 구조를 도입해 탈퇴·추가 시 즉시 키 재생성을 지원하도록 해야 한다.

결론적으로, WhatsApp은 현재 가장 강력한 모바일 메신저 중 하나이지만, 완전한 프라이버시를 보장하려면 메타데이터 보호와 그룹 키 관리의 구조적 개선이 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기