SGXIO 인텔 SGX를 위한 범용 신뢰 I/O 경로

초록

SGXIO는 인텔 SGX와 소형 하이퍼바이저를 결합해 운영체제와 무관하게 사용자 애플리케이션에 신뢰할 수 있는 입출력 경로를 제공한다. 기존 SGX가 메모리 보호에만 초점을 맞춘 반면, SGXIO는 키보드·디스플레이·USB 등 일반적인 I/O 장치를 안전하게 연결하고, 디버그 모드 엔클레이브를 생산 모드와 동일하게 동작하도록 전환한다. 이를 통해 로컬 애플리케이션은 커널 수준 키로거와 같은 악성 OS로부터도 입력·출력 데이터를 보호받을 수 있다.

상세 분석

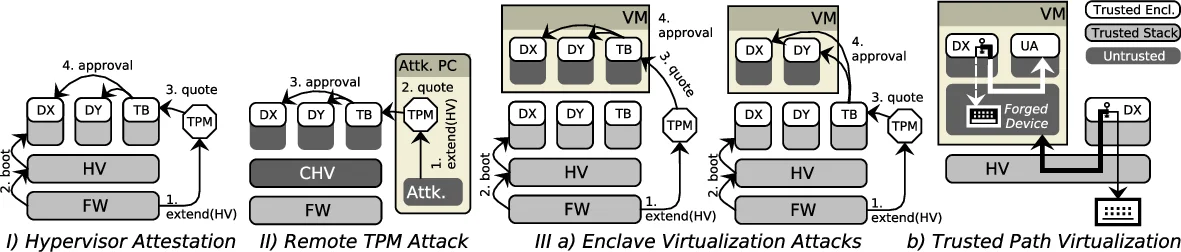

본 논문은 SGX 기반 보안 모델의 근본적인 한계인 I/O 보호 부재를 해결하기 위해 하이퍼바이저 기반의 신뢰 경로를 SGX와 통합한 SGXIO 아키텍처를 제안한다. 핵심 아이디어는 최소 권한의 트러스트드 하이퍼바이저가 물리적 장치에 직접 접근하고, SGX 엔클레이브와 하이퍼바이저 사이에 안전한 메모리 공유와 인터럽트 라우팅을 구현함으로써 OS를 완전히 비신뢰 영역으로 전환하는 것이다. 이를 위해 SGXIO는 다음과 같은 기술적 요소를 결합한다.

-

트러스트드 하이퍼바이저: 기존의 순수 하이퍼바이저 설계와 달리 SGXIO는 OS가 프로세스와 메모리 관리를 담당하도록 허용하면서, 장치 초기화·DMA 방어·인터럽트 격리를 전담한다. 하이퍼바이저는 SGX의 원격 및 로컬 어테이션 메커니즘을 활용해 자체 무결성을 검증받으며, 신뢰 경로 설정 시 엔클레이브와의 상호 인증을 수행한다.

-

엔클레이브‑하이퍼바이저 인터페이스: SGX의 ECALL/OCALL 메커니즘을 확장해, 엔클레이브가 하이퍼바이저에 안전하게 I/O 요청을 전달한다. 요청은 하이퍼바이저가 검증한 뒤 물리 장치에 전달되고, 응답은 다시 암호화된 형태로 엔클레이브에 반환된다. 이 과정에서 메모리 페이지 테이블은 SGX의 페이지 암호화와 하이퍼바이저의 IOMMU 보호가 겹쳐 이중 방어를 제공한다.

-

디버그 엔클레이브 전환: 현재 SGX는 디버그 모드와 프로덕션 모드가 별도 라이선스로 구분된다. SGXIO는 하이퍼바이저가 ENCLAVE_DEBUG 플래그를 강제로 비활성화함으로써 디버그 엔클레이브를 실제 프로덕션 엔클레이브처럼 동작하게 만든다. 이는 개발 단계에서 디버깅 편의성을 유지하면서 배포 시 보안성을 유지할 수 있는 실용적인 해결책이다.

-

키 전송 프로토콜: 두 로컬 엔클레이브 간에 128‑bit 대칭키를 교환하기 위한 비대화식, 무오버헤드 프로토콜을 제시한다. 프로토콜은 SGX의 로컬 어테이션 보고서에 임의 데이터를 삽입해 상호 인증하고, 보고서 서명을 이용해 키를 안전하게 전달한다. 이는 별도의 키 교환 인프라 없이도 안전한 세션을 구성할 수 있게 한다.

-

위협 모델 및 보안 분석: SGXIO는 물리적 공격을 제외하고 논리적 공격(악성 OS, 루트킷, DMA 공격 등)에 초점을 맞춘 위협 모델을 정의한다. 하이퍼바이저가 물리 장치에 대한 독점적 접근 권한을 갖고, SGX가 메모리와 코드 무결성을 보장함으로써, 키로거, 화면 스니핑, 악성 드라이버 삽입 등을 효과적으로 차단한다. 또한, 사용자와 원격 서비스 모두가 신뢰 경로의 존재와 무결성을 검증할 수 있도록 설계되었다.

전체적으로 SGXIO는 SGX의 프로그래밍 편의성과 하이퍼바이저 기반 신뢰 경로의 강력한 격리를 결합함으로써, 기존 SGX가 제공하지 못했던 일반 I/O 보호를 실현한다. 이는 클라우드 환경뿐 아니라 로컬 사용자 중심 애플리케이션(보안 문서 뷰어, 비밀번호 관리자, 온라인 뱅킹 등)에도 적용 가능하며, 기존 OS와 호환성을 유지하면서도 최소 TCB를 보장한다는 점에서 실용성이 높다.

댓글 및 학술 토론

Loading comments...

의견 남기기