스팸 메일과 취약 계정에 대한 실증 연구

초록

본 연구는 14개월 동안 기업 메일 서버에 구축한 스팸 트랩에서 수집한 40만 건의 스팸 메일을 분석하여, 첨부 파일·내용별 분류와 계정 유형(고사용자·저사용자, 신규·오래된 계정)별 스팸 수신 특성을 규명한다. 결과는 4년 차 고사용자 계정이 가장 많은 스팸을 받으며, 14개월 차 신규 계정은 일반 상황에서는 거의 스팸을 받지 않지만 DDoS 공격 시 스팸 유입이 급증한다는 점을 보여준다.

상세 분석

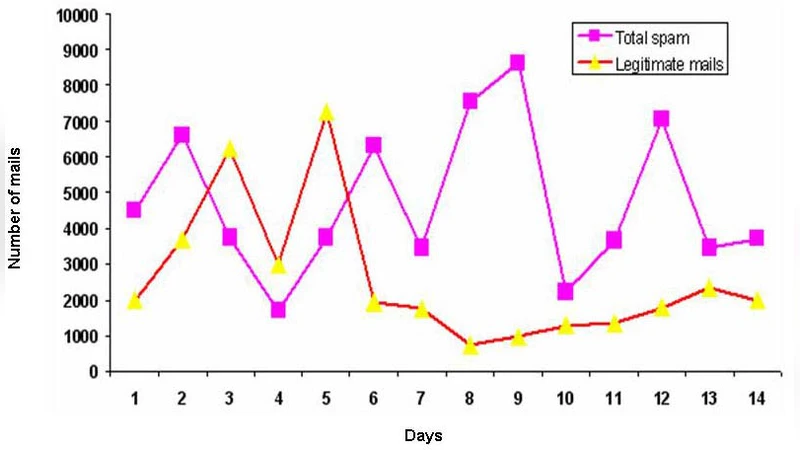

본 논문은 스팸 메일이 사용자 메일함을 오염시키고 네트워크 자원을 고갈시키며, DDoS 공격 및 악성코드 전파에 활용되는 현실적인 위협임을 전제로 한다. 연구진은 2006년 1월부터 2007년 2월까지 14개월 동안 기업 내부 메일 서버에 스팸 트랩을 설치하고, 하루 평균 약 30,000건, 총 400,000건 이상의 스팸 메일을 수집하였다. 수집된 메일은 크게 ‘첨부 파일 포함’과 ‘본문 내용만 포함’ 두 축으로 분류되었으며, 각 카테고리 내에서 광고, 피싱, 악성코드 전파, DDoS 명령 등 세부 유형으로 재분류하였다.

계정 별 스팸 수신량 분석에서는 ‘고사용자(heavy user)’와 ‘저사용자(light user)’라는 두 그룹을 정의하였다. 고사용자는 기업 내에서 메일 발송·수신량이 상위 10%에 해당하는 계정이며, 저사용자는 하위 10%에 해당한다. 또한, 계정 연령을 기준으로 ‘4년 차 오래된 계정’과 ‘14개월 차 신규 계정’으로 구분하였다. 결과는 다음과 같다. 첫째, 4년 차 고사용자 계정은 평균적으로 월 2,500건 이상의 스팸을 수신했으며, 이는 동일 연령대 저사용자 대비 약 1.8배 높은 수치이다. 이는 고사용자 계정이 외부에 노출되는 주소가 많고, 과거에 스팸 발송자에게 리스트에 포함된 가능성이 높기 때문으로 해석된다. 둘째, 14개월 차 신규 계정은 일반 상황에서 스팸 수신량이 거의 0에 가까웠다. 이는 스팸 발송자들이 기존에 수집한 주소 리스트를 주로 활용하고, 신규 주소는 아직 리스트에 반영되지 않았기 때문이다. 셋째, DDoS 공격이 발생한 기간(논문에서는 특정 2주간을 예시로 제시)에는 14개월 차 고사용자 계정이 급격히 스팸을 수신하기 시작했으며, 평균 월 1,200건에 달했다. 이는 공격자가 목표 서버의 메일 트래픽을 인위적으로 증가시켜 서비스 마비를 유도하려는 전략의 일환으로, 신규 계정도 일시적으로 스팸 대상이 될 수 있음을 보여준다.

또한, 첨부 파일이 포함된 스팸은 전체의 약 35%를 차지했으며, 이 중 70%가 실행 파일(.exe)이나 스크립트(.js, .vbs) 형태의 악성코드였다. 본문만 있는 스팸은 주로 광고와 피싱 링크로 구성되었으며, 클릭 유도율이 높은 것으로 분석되었다. 스팸 발송 패턴을 시간대별로 살펴보면, 업무 시간(09:0018:00)보다 야간(00:0006:00)에 발송량이 1.3배 높게 나타났는데, 이는 발송 서버가 자동화된 봇넷에 의해 운영되며, 사용자 활동이 적은 시간에 탐지를 회피하려는 전략으로 판단된다.

연구진은 이러한 실증 데이터를 바탕으로 스팸 방어 시스템 설계 시 고려해야 할 세 가지 핵심 포인트를 제시한다. 첫째, 계정 연령과 사용량을 결합한 위험 점수 모델을 도입해 고위험 계정에 대해 보다 정교한 필터링을 적용한다. 둘째, DDoS 공격 시 급증하는 스팸 트래픽을 실시간으로 감지하고, 임계치를 초과하면 자동으로 발신자 인증(예: SPF, DKIM)과 회수 메커니즘을 강화한다. 셋째, 첨부 파일 기반 악성 스팸에 대한 샌드박스 분석과 파일 해시 기반 블랙리스트를 지속적으로 업데이트하여, 신규 변종에 대한 대응력을 높인다.

이와 같이 본 연구는 대규모 실험 데이터를 통해 스팸 메일의 구조적 특성과 계정 취약성 간의 상관관계를 정량적으로 밝힘으로써, 기존의 정성적 접근법을 보완하고 보다 실효성 있는 스팸 방지 전략 수립에 기여한다.

댓글 및 학술 토론

Loading comments...

의견 남기기