RSA와 ASCII 기반 새로운 암호화 방식

초록

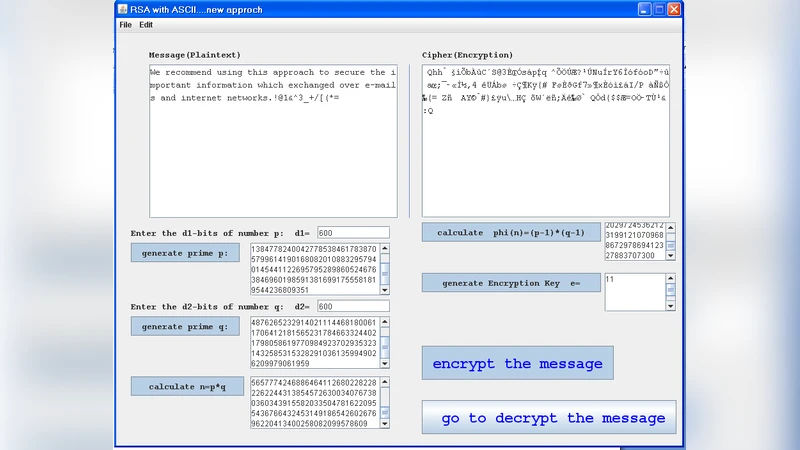

본 논문은 텍스트 메시지를 ASCII 코드의 바이너리 표현으로 변환하고, 8비트 바이트 단위로 나눈 뒤, 바이트와 ASCII 문자 집합 사이에 전단사 함수를 정의한다. 이 과정을 통해 얻어진 정수열을 기존 RSA 공개키 암호에 적용하여 암호화·복호화를 수행한다. 구현은 Java 기반 애플리케이션으로 제공되며, 기존 RSA와의 호환성을 강조한다.

상세 분석

이 논문은 RSA 공개키 암호와 ASCII 문자 집합을 결합한 새로운 암호화·복호화 흐름을 제안한다. 먼저 입력 텍스트를 ASCII 코드값으로 변환하고, 각 코드를 8비트 이진수 문자열로 표현한다. 이어서 전체 이진 문자열을 8비트 블록(바이트)으로 분할하고, 각 바이트를 0255 범위의 정수로 매핑한다. 여기서 저자들은 “전단사 함수”를 이용해 바이트 집합과 ASCII 문자 집합 사이에 일대일 대응을 만든다고 주장한다. 실제로는 ASCII 자체가 0127(확장 ASCII는 0~255) 범위의 정수와 1:1 대응하므로 별도의 복잡한 함수가 필요 없으며, 이 과정은 오히려 불필요한 변환 단계로 보인다.

그 다음 단계에서 저자들은 변환된 정수열을 RSA 알고리즘에 입력한다. 전통적인 RSA는 큰 정수를 블록 단위로 암호화하는데, 여기서는 8비트 바이트를 그대로 RSA의 평문으로 사용한다. 이는 RSA 키 길이에 비해 블록 크기가 현저히 작아, 암호문 길이가 크게 늘어나고 암호화·복호화 효율이 저하되는 결과를 초래한다. 또한, 작은 블록을 그대로 RSA에 적용하면 패딩 공격(예: Hastad’s broadcast attack)이나 사이드채널 공격에 취약해질 가능성이 있다.

보안 측면에서 논문은 기존 RSA의 수학적 보안성을 그대로 유지한다는 전제하에 새로운 변환 단계가 보안에 미치는 영향을 충분히 분석하지 않는다. 전단사 매핑이 단순히 ASCII와 1:1 대응이라면, 공격자는 암호문을 복호화한 후 바로 원본 텍스트를 재구성할 수 있다. 따라서 실제 보안 강화 효과는 거의 없으며, 오히려 구현 복잡성을 증가시킨다.

실험 부분에서는 Java 애플리케이션을 개발했음을 언급하지만, 성능 벤치마크, 키 길이별 암호화/복호화 시간, 메모리 사용량 등에 대한 정량적 데이터가 부재하다. 또한, 기존 RSA 구현과 비교한 정확한 차이점(예: 처리 속도, 파일 크기 증가율)도 제시되지 않아 실용성을 평가하기 어렵다.

관련 연구와의 차별점도 모호하다. 기존에도 RSA와 문자 인코딩을 결합한 다양한 프로토콜(예: PKCS#1, OAEP)이 존재하며, 이들은 표준화된 패딩과 인코딩 방식을 제공한다. 논문이 제시한 “바이트와 ASCII 사이의 전단사 함수”는 이러한 표준과 중복되는 부분이 많으며, 새로운 기여라기보다 기존 방식을 재구성한 수준으로 보인다.

결론적으로, 제안된 방법은 이론적으로는 RSA와 ASCII 변환을 결합한 새로운 흐름을 제시하지만, 실제 보안·성능 이점이 명확히 입증되지 않았다. 향후 연구에서는 변환 단계가 RSA 보안에 미치는 영향을 정량적으로 분석하고, 표준 패딩·인코딩과의 비교 실험을 통해 실용성을 검증할 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기