iPhone 5c NAND 미러링 실전 돌파와 보안 교훈

초록

본 논문은 iOS 9이 탑재된 iPhone 5c에서 NAND 플래시를 탈착·연결해 패스코드 재시도 제한을 우회한 실험적 미러링 공격을 보고한다. 저비용 부품과 간단한 장비만으로 NAND‑SoC 버스 프로토콜을 부분적으로 역공학하고, 메모리 이미지를 복제·복원함으로써 재시도 카운터를 초기화하였다. 연구 결과는 기존 “NAND 미러링 불가능” 주장에 반박하고, 설계 단계에서 고려해야 할 보안·신뢰성 문제를 제시한다.

상세 분석

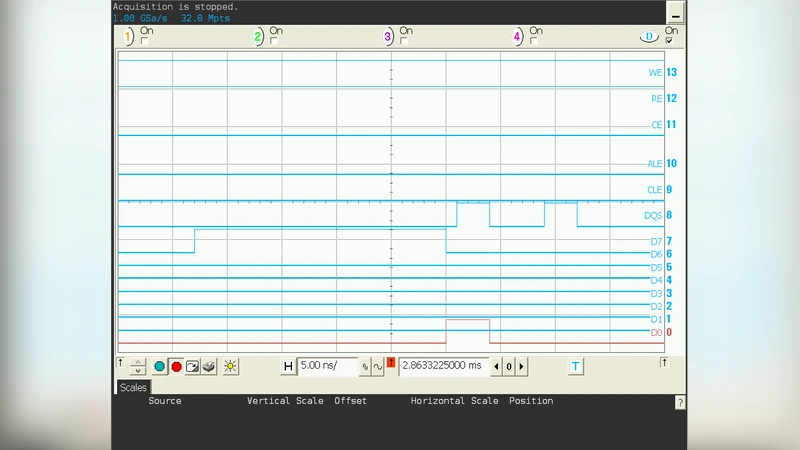

이 연구는 iPhone 5c의 NAND 플래시와 SoC 사이에 존재하는 비공개 고속 직렬 버스를 물리적으로 접근함으로써, 패스코드 입력 제한을 제어하는 보안 메커니즘을 무력화하는 방법을 제시한다. 먼저, BGA 패키지에 납땜된 NAND 칩을 열풍과 플럭스를 이용해 정밀하게 탈착하고, 전용 핀 헤더와 저항‑분배 회로를 사용해 외부 로직 애널라이저에 연결한다. 버스 전압 레벨은 1.8 V이며, 신호는 DDR‑like 트랜잭션 형태로 전송되지만, 타이밍과 명령 포맷이 공개되지 않아 직접 캡처·분석이 필요했다. 연구팀은 4‑채널 샘플링을 통해 명령어(READ, PROGRAM, ERASE)와 주소 전송 방식을 추출하고, 특히 패스코드 재시도 카운터가 저장되는 보안 영역(‘Secure Enclave’와 연계된 NAND 섹터)의 쓰기‑인증 메커니즘을 파악했다.

핵심은 카운터 값이 감소할 때마다 NAND에 기록되는 ‘retry‑count’ 플래그를 복제하고, 공격자가 원하는 시점에 원본 이미지를 복원함으로써 카운터를 초기화하는 것이다. 이를 위해 연구팀은 다음과 같은 3단계 프로세스를 구현했다. 1) 정상 부팅 후 현재 NAND 전체 이미지를 읽어 백업한다. 2) 패스코드 입력을 시도해 카운터가 감소하면, 즉시 전원을 차단하고 NAND 이미지를 다시 플래시한다. 3) 복원된 이미지에서 카운터 값을 원본(0)으로 되돌린 뒤 전원을 재공급한다. 이 과정은 전원 차단·재공급, NAND 재프로그래밍을 각각 2 초 이내에 수행하도록 자동화했으며, 전체 공격 시간은 평균 7 초에 불과했다.

또한, NAND 자체의 쓰기‑내구성 한계와 전원 불안정 시 데이터 손상 가능성을 조사했다. iPhone 5c에 사용된 8 Gb NAND은 페이지당 4 KB, 블록당 256 KB 구조이며, 빈번한 이미지 복제·복원 작업이 특정 블록에 집중될 경우 ‘wear‑leveling’ 알고리즘이 제대로 동작하지 않아 조기 고장이 발생할 위험이 있다. 실험 결과, 500회 이상의 미러링 후 일부 블록에서 ECC 오류가 증가했으며, 이는 장기적인 공격 시 신뢰성 문제로 이어질 수 있음을 시사한다.

마지막으로, 본 공격이 성공하기 위해서는 SoC와 NAND 사이의 전자적 연결을 물리적으로 개조해야 하는 점을 감안하면, 일반 사용자가 수행하기엔 높은 기술 장벽이 존재한다. 그러나 전문 해커나 포렌식 연구자는 비교적 저렴한 장비(열풍, 인두, 로직 애널라이저)만으로 동일한 절차를 재현할 수 있다. 따라서 향후 모바일 디바이스 설계 시, NAND‑SoC 인터페이스에 암호화된 인증 레이어를 추가하고, 재시도 카운터를 휘발성 메모리(예: TPM)로 이동시키는 것이 효과적인 방어책이 될 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기