3D 프린팅을 이용한 사이버 물리 공격 드론 프로펠러 파괴 사례

초록

본 논문은 3D 프린팅(AM) 과정 전체를 노린 사이버‑물리 공격 체인을 최초로 구현한다. 악성 코드로 정상 부품을 침투·변조하고, 설계 파일을 조작해 약화된 프로펠러를 제작한다. 최종적으로 변조된 부품을 장착한 쿼드콥터가 비행 중 파손돼 추락하는 실험을 통해, AM 기반 시스템이 사이버 위협에 얼마나 취약한지를 입증한다.

상세 분석

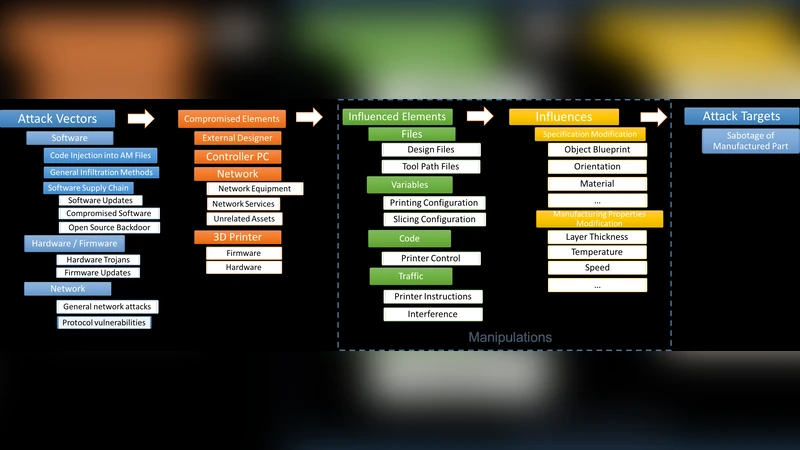

이 연구는 사이버 보안과 물리적 파괴가 결합된 ‘사이버‑물리 공격(CPA)’을 AM 환경에 적용한 최초 사례로, 기존 문헌이 주로 설계 파일 유출·무단 복제에 초점을 맞춘 것과 달리, 공격자가 의도적으로 부품 성능을 저하시키는 전 과정을 제시한다. 논문은 먼저 AM 시스템의 전형적인 워크플로우(디지털 설계 → 슬라이싱 → 프린터 제어 → 후처리)를 분석하고, 각 단계에서 공격 표면을 도출한다. 특히, 설계 파일( STL, G‑code )이 네트워크를 통해 전송·저장되는 과정에서 악성 코드가 삽입될 수 있음을 강조한다.

공격자는 ① 초기 침투(피싱·취약점 이용) → ② 설계 파일 변조(두께 감소, 내부 결함 삽입) → ③ 프린터 명령 가로채기·조작 → ④ 변조 부품 장착 → ⑤ 물리적 파괴라는 5단계 체인을 구성한다. 각 단계별 난이도 평가는 ‘접근성’, ‘전문성 요구 수준’, ‘탐지 가능성’ 세 축을 기반으로 정량화하였다. 예를 들어, 설계 파일 변조는 비교적 낮은 전문성으로도 가능하지만, 프린터 제어 인터페이스를 직접 조작하려면 특정 프로토콜에 대한 이해가 필요하다.

실험에서는 오픈소스 프린터 펌웨어와 일반적인 CAD·슬라이싱 툴을 사용해, 쿼드콥터용 프로펠러의 두께를 30 % 감소시키는 변조를 수행했다. 변조된 프로펠러는 겉보기에는 정상적이었으나, 비행 중 급격한 진동과 파손을 일으켜 UAV가 즉시 추락했다. 고속 카메라와 진동 센서 분석을 통해 파손 원인이 설계 결함임을 확인했으며, 기존 품질 검사 프로세스로는 탐지가 어려웠다.

이러한 결과는 AM 기반 공급망이 사이버 공격에 의해 물리적 재앙을 초래할 수 있음을 시사한다. 특히, 방위·항공·의료 등 안전‑중요 분야에서 설계·제조·배포 전 과정에 대한 무결성 검증, 블록체인 기반 파일 추적, 실시간 프린터 모니터링 등 다층 방어가 필요함을 강조한다. 논문은 또한 공격 난이도 평가 모델을 활용해, 고위험 단계(프린터 제어 가로채기·후처리 변조)와 저위험 단계(파일 유출·단순 변조)를 구분하고, 방어 우선순위를 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기