팬스미터: 스피커 없는 에어갭 컴퓨터의 팬을 이용한 음향 데이터 탈취

초록

본 논문은 스피커가 전혀 없는 에어갭 시스템에서도 CPU·케이스 팬이 발생시키는 소음으로 데이터를 전송할 수 있음을 입증한다. 악성코드가 팬 속도를 정밀 제어해 특정 주파수와 파형을 생성하고, 이를 변조해 0~8 m 거리의 스마트폰 마이크로 수신한다. 최대 900 bit/h의 전송률로 암호키·비밀번호 등을 탈취했으며, 다양한 IoT·임베디드 장치에도 적용 가능함을 보였다.

상세 분석

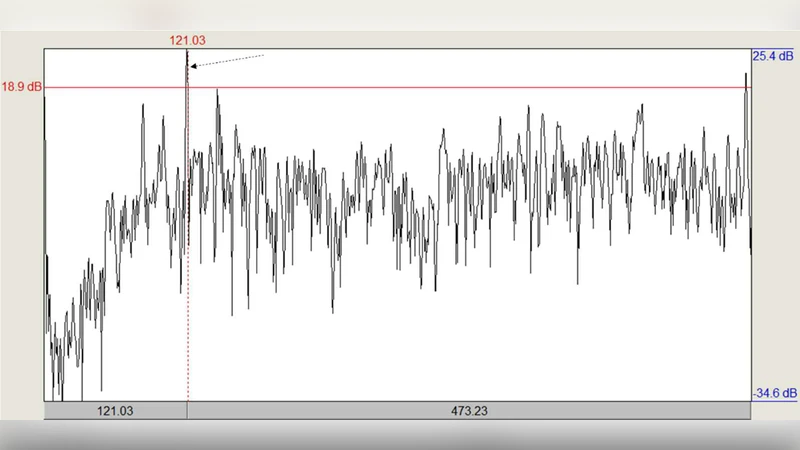

Fansmitter는 기존의 스피커 기반 음향 채널을 대체할 수 있는 혁신적인 데이터 탈취 기법이다. 논문은 먼저 팬이 회전 속도에 따라 발생시키는 공기 흐름 소음이 주파수 스펙트럼 상에서 일정한 피크를 형성한다는 실험적 사실을 제시한다. 이를 기반으로 악성코드가 PWM(펄스 폭 변조) 혹은 FSK(주파수 이동 변조) 방식을 이용해 팬 속도를 미세하게 조절함으로써, 0 Hz에서 수 kHz까지의 가청·초음파 대역에서 원하는 파형을 합성한다. 변조 방식은 단순한 온/오프 제어(ON‑OFF 키잉)부터 다중 레벨 PWM까지 다양하게 설계되어, 전송 환경에 따라 비트 오류율(BER)을 최소화한다.

전송 채널의 신뢰성을 확보하기 위해 저자들은 팬 소음의 배경 잡음, 주변 기계음, 그리고 인체 소음 등을 정량화하고, 신호‑대‑잡음비(SNR)를 향상시키는 필터링 및 에러 정정 코드를 적용했다. 실험 결과, 0 m(직접 접촉)에서 8 m 거리까지 900 bit/h(≈0.25 bit/s)의 전송률을 달성했으며, 이는 기존 스피커 기반 초음파 채널(수 kbps)보다 낮지만, 스피커가 전혀 없는 환경에서는 실용적인 수준이다.

또한, 팬의 종류(CPU 팬, 전원 공급 장치 팬, 케이스 팬)와 회전 속도 범위(RPM)별로 발생하는 주파수 대역이 다르므로, 악성코드는 대상 시스템의 하드웨어 프로파일을 사전 스캔해 최적의 변조 파라미터를 자동 선택한다. 이는 다양한 제조사·모델의 PC뿐 아니라, 라우터, NAS, 산업용 PLC 등 팬이 장착된 임베디드 장치에도 동일하게 적용 가능함을 의미한다.

보안 측면에서, 기존의 ‘오디오‑갭’ 방어 전략(스피커 제거)은 Fansmitter에 의해 무력화된다. 논문은 팬 속도 제어를 위한 표준 OS API(예: Windows SetFanSpeed, Linux pwmconfig)와 BIOS/UEFI 설정을 악용할 수 있음을 지적하고, 루트 권한이 없더라도 사용자 수준 프로그램이 팬 제어 인터페이스에 접근 가능한 경우가 많아 공격 표면이 넓다고 강조한다.

대응 방안으로는 팬 속도 변동을 감시하는 하드웨어 기반 모니터링, 팬 제어 API에 대한 권한 제한, 그리고 소음 패턴을 실시간 분석해 비정상적인 주파수 변조를 탐지하는 소리 기반 IDS가 제안된다. 그러나 이러한 방어책은 비용과 오버헤드가 크며, 완전 차단은 어려워 보인다.

결론적으로, Fansmitter는 물리적 격리 환경에서도 팬이라는 흔히 간과되는 하드웨어 요소를 이용해 비밀 데이터를 전송할 수 있음을 입증함으로써, 사이드채널 보안 연구에 새로운 위협 모델을 추가한다.

댓글 및 학술 토론

Loading comments...

의견 남기기