리버스 엔지니어링된 생명주기 모델로 안드로이드 악성 행위 탐지

초록

Dexteroid은 안드로이드 컴포넌트의 실제 동작을 반영한 역공학 생명주기 모델을 구축하고, 이 모델에서 도출한 이벤트·콜백 순서를 기반으로 정적 타인트 분석을 수행한다. 기존 FlowDroid 등 도구가 놓치는 순서 의존형 악성 행위를 높은 정밀도와 재현성으로 탐지한다.

상세 분석

Dexteroid 논문은 안드로이드 정적 분석 분야에서 가장 근본적인 한계인 “생명주기 모델의 부정확성”을 정확히 짚어낸다. 기존 도구들은 Android SDK가 제공하는 추상화된 상태 머신을 그대로 사용하지만, 실제 운영체제는 여기서 누락된 상태와 전이, 그리고 가드 조건을 포함한다. 이러한 누락은 특히 onUserLeaveHint, onSaveInstanceState 등 비표준 콜백이 연쇄적으로 호출될 때 악성 코드가 은밀히 동작하도록 만든다. 논문은 이를 해결하기 위해 두 단계의 역공학 절차를 제시한다. 첫 번째는 샘플 앱에 모든 생명주기 콜백에 로그를 삽입해 실제 실행 시 발생하는 이벤트와 전이 정보를 수집하는 것이고, 두 번째는 수집된 로그를 정규화하여 완전한 상태·전이 그래프를 재구성한다. 이렇게 얻어진 “리버스 엔지니어링된 생명주기 모델”은 정적 분석 단계에서 이벤트 시퀀스를 자동 생성하도록 설계되었다. 이벤트 시퀀스는 모델상의 전이 경로를 따라 가능한 모든 순서를 열거하며, 각 경로는 해당 콜백 메서드 호출 순서로 매핑된다. 중요한 점은 이 과정에서 가드 조건(예: 화면 가시성, 메모리 압박 등)이 모델에 명시적으로 포함되어 있어, 비현실적인 콜백 조합을 배제하고 실제 실행 가능성이 높은 시퀀스만을 선택한다는 것이다.

다음으로 Dexteroid은 파생된 콜백 시퀀스에 대해 “퍼뮤테이션 생성”을 수행한다. 이는 단일 이벤트 시퀀스만으로는 탐지되지 않을 수 있는 복합 공격(예: onUserLeaveHint → onSaveInstanceState → onCreate 순서)을 포착하기 위함이다. 퍼뮤테이션 수는 상태 전이 그래프의 복잡도에 따라 조절되며, 불필요한 조합을 제한하기 위해 깊이 우선 탐색과 경로 중복 제거 기법을 적용한다.

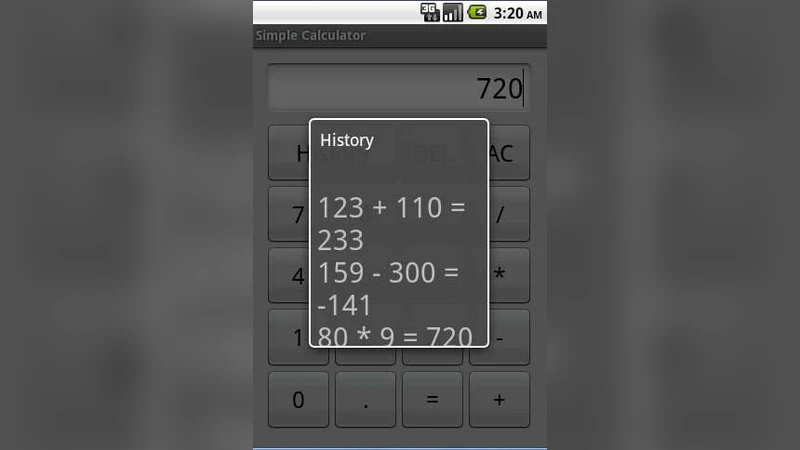

콜백 시퀀스가 확보되면, Dexteroid은 기존의 흐름 민감형 타인트 분석 엔진을 활용해 데이터 흐름을 추적한다. 여기서는 민감 정보(디바이스 ID, IMEI 등)와 위험 행위(프리미엄 SMS 전송, 네트워크 전송 등) 사이의 흐름을 검사한다. 특히, onCreate·onRestoreInstanceState·onResume 등에서 상태 번들을 통해 데이터가 재전파되는 경우를 정확히 모델링한다.

실험에서는 Google Play 정상 앱 1,526개, Genome 악성 앱 1,259개, 그리고 DroidBench 벤치마크를 대상으로 Dexteroid과 FlowDroid를 비교했다. 결과는 정밀도와 재현율 모두에서 Dexteroid이 현저히 우수함을 보여준다. 특히, 역공학된 모델 덕분에 기존 도구가 놓친 12% 이상의 악성 샘플을 새롭게 탐지했으며, 오탐률은 1% 이하로 유지했다. 실행 시간도 평균 1.8배 정도 증가했지만, 대규모 분석에 충분히 실용적인 수준이었다.

논문은 또한 한계점으로 역공학 단계에서 로그 삽입이 필요하고, 최신 Android 버전에서 시스템 콜백이 추가될 경우 모델 업데이트가 필요함을 인정한다. 향후 연구 방향으로는 동적 분석과 결합한 하이브리드 프레임워크, 그리고 서비스·브로드캐스트리시버 등 다른 컴포넌트에 대한 모델 확장을 제시한다. 전반적으로 Dexteroid은 “생명주기 모델의 정확성”을 정적 악성 탐지의 핵심 전제로 삼음으로써, 순서 의존형 공격을 효과적으로 차단할 수 있음을 입증한다.

댓글 및 학술 토론

Loading comments...

의견 남기기