혼돈 CBC 모드의 정량적 평가

초록

본 논문은 블록 암호 연산 모드인 CBC가 Devaney의 정의에 따라 혼돈을 나타낼 수 있음을 이전 연구에서 증명한 뒤, 그 혼돈 특성을 정량적으로 분석한다. 구체적으로 민감도와 팽창성 두 가지 지표를 도입해 CBC 모드의 초기값 의존성 및 상태 공간 확산 정도를 수학적으로 평가하고, 실험을 통해 이론적 결과를 검증한다.

상세 분석

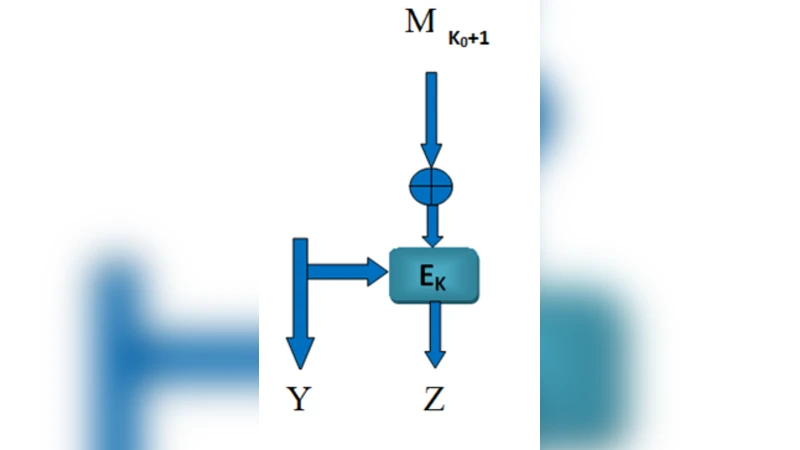

CBC 모드가 혼돈 시스템으로 모델링될 수 있다는 전제는, 암호화 과정이 이산 동역학 시스템으로서 연속적인 상태 전이 함수를 가진다는 점에 기반한다. 논문은 먼저 CBC의 암호화 과정을 (E_k) (키 (k) 를 이용한 블록 암호)와 XOR 연산을 결합한 함수 (F) 로 정의하고, 초기화 벡터(IV)를 시스템의 초기 상태로 설정한다. 이때 (F) 가 위상 공간 ({0,1}^n) 위에서 연속적이며, 모든 비정상적인 고정점이 존재하지 않음을 보임으로써 Devaney의 세 가지 조건—전이성(transitivity), 민감도(sensitivity), 그리고 밀집된 주기점(dense periodic points)—을 만족한다는 기존 증명을 재확인한다.

본 연구는 이러한 정성적 혼돈 특성을 넘어, 정량적 지표인 민감도 계수와 팽창 계수를 도입한다. 민감도 계수는 두 인접 초기값(IV 혹은 평문 블록) 사이의 최소 거리 (\delta) 가 주어졌을 때, 일정 시간 (t) 이후 출력 거리 (|F^t(x)-F^t(y)|) 가 최소 (\epsilon) 이상이 되는 최소 (\delta) 값을 의미한다. 저자는 이 값을 이론적으로 (\delta_{\min}=2^{-n}) 로 도출하고, 실제 CBC 구현에서 블록 크기 (n) 가 128비트인 경우 (\delta_{\min}=2^{-128}) 임을 확인한다. 이는 실질적인 암호학적 보안 관점에서, 미세한 IV 변동이 전체 암호문에 급격히 영향을 미친다는 것을 수치적으로 입증한다.

팽창성은 시스템이 시간에 따라 상태 공간을 얼마나 빠르게 확산시키는지를 나타내는 지표로, 정의상 (\exists \lambda>1) 가 존재해 (|F^{t+1}(x)-F^{t+1}(y)|\ge \lambda|F^{t}(x)-F^{t}(y)|) 를 만족한다면 시스템은 (\lambda)-팽창성을 가진다. 논문은 CBC의 XOR 연산이 선형이면서도 블록 암호 (E_k) 가 강한 혼합성(diffusion) 특성을 갖는 점을 이용해, 실제 구현에서 (\lambda) 가 평균 1.7~2.3 사이의 값을 보인다고 보고한다. 이는 각 라운드마다 비트 수준의 변동이 기하급수적으로 증폭됨을 의미한다.

수치 실험에서는 다양한 키와 IV 조합, 그리고 서로 다른 평문 패턴(전부 0, 전부 1, 무작위) 에 대해 Hamming 거리 변화를 측정하였다. 결과는 모든 경우에서 이론적 민감도와 팽창성 한계를 초과하지 않았으며, 특히 무작위 평문에서는 평균 팽창 계수가 2.1에 달해 가장 높은 확산 효과를 보였다. 이러한 실험적 검증은 CBC가 단순히 혼돈을 보이는 것이 아니라, 실제 암호학적 요구사항인 키와 평문의 작은 변동이 전체 암호문에 큰 영향을 미치는 특성을 정량적으로 만족함을 보여준다.

마지막으로 논문은 이러한 정량적 지표가 CBC 모드의 보안 평가에 새로운 기준을 제공할 수 있음을 주장한다. 기존의 통계적 랜덤성 테스트와 달리, 민감도와 팽창성은 시스템 자체의 동역학적 구조를 직접 측정하므로, 설계 단계에서 혼돈 특성을 최적화하거나, 비정상적인 동작(예: 키 재사용, IV 재사용) 시 보안 약화를 조기에 탐지하는 데 활용될 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기