사이버 보안 과학 모델과 문제의 체계적 탐구

초록

본 논문은 사이버 보안 과학을 악성 소프트웨어를 중심으로 정의하고, 정책 위반, 공격·방어 네트워크, 공격·방어 도구·기술 간의 관계를 이론적 모델로 표현한다. 이를 토대로 핵심 객체를 형식화하고, 주요 문제 유형을 체계적으로 분류한다.

상세 분석

논문은 사이버 보안 분야에서 “Science of Cyber”라는 용어가 점차 확산되고 있으나 정의가 모호함을 지적한다. 저자들은 악성 소프트웨어(Malware)를 사이버 보안의 가장 핵심적인 아티팩트로 설정하고, 이를 둘러싼 현상을 과학적 연구 대상이라 규정한다. 구체적으로, 공격자가 악성 소프트웨어를 이용해 컴퓨팅 장치 혹은 네트워크를 자신이 원하는 행동으로 강제하고, 이는 정당한 소유자·운영자(방어자)의 정책에 반한다는 전제 하에, ‘정책 위반(violation)’, ‘공격 네트워크(attack network)’, ‘방어 도구·기술(defender tools and techniques)’, ‘공격 도구·기술(attacker tools and techniques)’ 네 가지 요소를 정의한다.

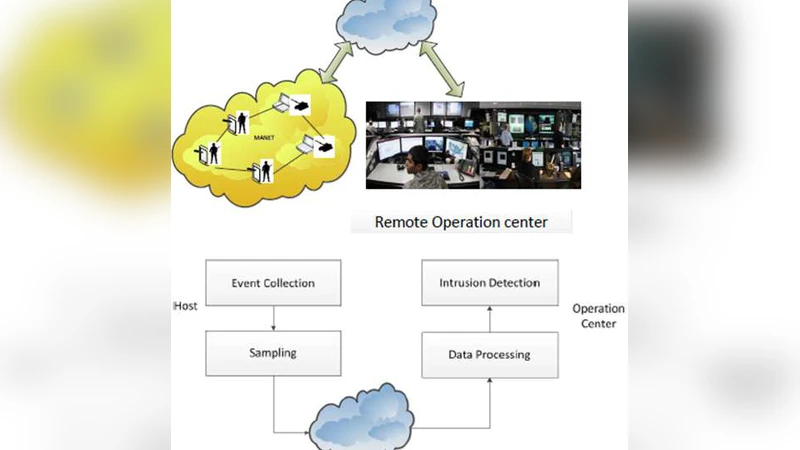

이 네 요소는 각각 속성(attribute), 구조(structure), 동역학(dynamics)을 갖으며, 저자는 이들 간의 관계를 ‘관계 모델(relation model)’로 표현한다. 모델은 수학적 혹은 논리적 형식으로 기술될 수 있으며, 예를 들어 그래프 이론을 이용해 공격 경로와 방어 경로를 동시에 표현하거나, 확률론적 모델을 통해 악성 코드 전파 확률과 방어 탐지 확률을 연계한다.

핵심적인 기여는 이러한 관계를 ‘이론적으로 근거된 모델(theoretically‑grounded model)’로 제시함으로써, 사이버 보안 현상을 정량적·정성적으로 분석할 수 있는 기반을 마련한다는 점이다. 또한, 저자는 모델링 과정에서 악성 소프트웨어가 정당 소프트웨어·프로토콜을 악용하는 경우까지 포괄하도록 확장성을 확보한다.

문제 분류 측면에서는, 저자는 ‘정책 위반 탐지’, ‘공격 경로 예측’, ‘방어 자원 최적 배치’, ‘악성 코드 변이 추적’ 등 네 가지 기본 문제 클래스를 도출한다. 각 문제는 입력(예: 네트워크 토폴로지, 로그 데이터)과 출력(예: 위험 점수, 방어 전략)으로 정의되며, 최적화, 게임 이론, 머신러닝 등 다양한 방법론을 적용할 수 있는 구조를 제공한다.

이러한 체계적 접근은 기존 연구가 개별 기술·툴에 초점을 맞추는 데 비해, 사이버 보안 현상을 하나의 통합된 시스템으로 바라보게 한다. 결과적으로, 정책 입안자, 보안 엔지니어, 학계가 공통된 언어와 모델을 공유함으로써 협업과 연구 효율성을 크게 향상시킬 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기