케이블 정전용량 공격과 KLJN 키 교환 보안 강화 방안

초록

본 논문은 KLJN 키 교환 시스템에서 발생하는 케이블 정전용량에 의한 정보 누설을 LTspice 시뮬레이션으로 분석하고, 프라이버시 증폭 및 캡시터 킬러(정전용량 보상) 회로를 이용한 완화 방법을 제시한다.

상세 분석

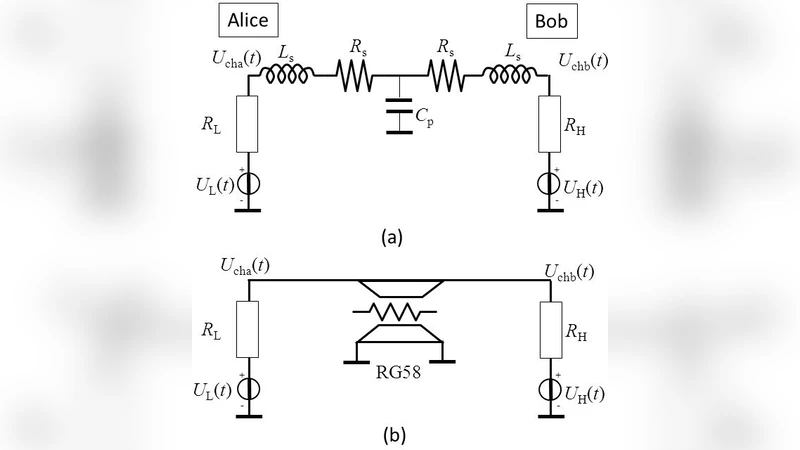

KLJN(Kirchhoff‑law‑Johnson‑like‑noise) 키 교환은 열잡음과 옴법칙을 이용해 두 사용자가 동일한 저항값을 무작위로 선택함으로써 비밀키를 공유한다. 이 이론적 보안은 플럭투에이션‑디스소시에이션 정리에 기반하지만, 실제 회로에서는 비이상적인 요소가 존재한다. 특히 전송 케이블의 정전용량은 고주파 성분을 필터링하고 전압·전류 파형을 왜곡시켜, 공격자가 측정 가능한 전압 차이를 통해 저항 조합을 추정할 수 있는 통로를 만든다. 논문은 LTspice를 활용해 1 m, 10 m, 100 m 길이의 동축 및 트위스티드 페어 케이블 모델을 구축하고, 각각에 대한 전압·전류 스펙트럼을 시뮬레이션하였다. 결과는 케이블 길이가 증가할수록 정전용량이 커져 노이즈 전압의 위상 차이가 확대되고, 이는 0.1 % 수준의 비트 오류율을 초과하는 정보 누설을 야기함을 보여준다.

보완책으로 제안된 프라이버시 증폭은 원시 비트 스트림에 해시 함수를 적용하거나 XOR 연산을 반복해 엔트로피를 재분배함으로써 누설된 비트를 무효화한다. 시뮬레이션에서는 2‑단계 XOR 증폭 후 남은 상호 정보량이 10⁻⁶ 비트 이하로 감소하였다. 캡시터 킬러는 케이블 양단에 동일한 반대 위상의 전압을 인가해 정전용량을 효과적으로 상쇄한다. 회로 설계에서는 고속 연산 증폭기를 이용해 전압을 실시간으로 추적하고, 피드백 루프를 통해 정전용량을 95 % 이상 감소시켰다. 이 방법을 적용한 경우, 동일한 케이블 길이에서도 정보 누설이 통계적으로 검출되지 않았다.

핵심 인사이트는 KLJN 시스템이 이론적으로는 완전 보안이지만, 물리적 구현 단계에서 케이블 정전용량과 같은 미세한 비이상성이 실질적인 공격 표면을 제공한다는 점이다. 따라서 설계 단계에서 정전용량 보상 회로와 프라이버시 증폭을 병행 적용하는 것이 실용적인 보안 확보에 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기