4G LTE SMS 위협 모바일 주도 스푸핑 공격과 서비스 취약점

초록

4G LTE가 회선 교환에서 패킷 교환으로 전환하면서 SMS 서비스가 개방형 인터페이스를 제공한다. 이 인터페이스는 인증·무결성 검증이 부족해 모바일 기기에서 직접 위조 SMS를 전송할 수 있게 된다. 논문은 이러한 모바일 주도 스푸핑 공격이 페이스북 계정 탈취 등 다양한 서비스에 미치는 영향을 실험을 통해 입증하고, 64개 서비스 중 53개가 취약함을 밝힌다.

상세 분석

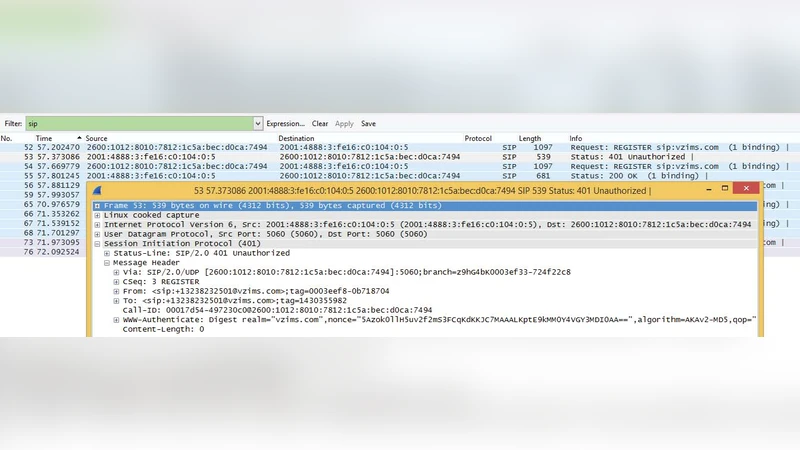

LTE 네트워크는 기존 2G·3G의 회선 교환(CS) 방식에서 완전한 패킷 교환(PS) 구조로 전환한다. 이 과정에서 SMS는 IMS(IP Multimedia Subsystem) 기반의 SIP‑MESSAGE 혹은 NAS‑SMS 형태로 전송되며, 단말이 직접 S1‑U 혹은 S1‑AP 인터페이스를 통해 메시지를 전송할 수 있다. 기존 CS‑SMS는 이동통신사 네트워크 내부에서만 전송되고, 단말 인증이 반드시 수행되었지만, LTE‑SMS는 사용자 평면(User Plane)에서 처리되기 때문에 인증 절차가 약화된다. 특히, LTE‑SMS는 “SMS‑over‑IP” 라는 표준을 따르면서도, 단말이 LTE 데이터 세션을 이용해 직접 SMS‑PDU를 생성·전송할 수 있는 API를 제공한다. 이 API는 보통 애플리케이션 레벨에서 접근이 가능하도록 설계돼 있어, 악성 앱이 권한을 획득하면 임의의 발신번호와 내용으로 SMS를 전송할 수 있다.

논문은 이러한 구조적 결함을 ‘Mobile‑Initiated Spoofed SMS’(MISS) 공격이라고 정의한다. 공격자는 먼저 대상 이동통신사의 LTE 데이터 세션을 확보하고, SMS‑over‑IP API를 호출해 발신번호를 위조한다. 위조된 번호는 서비스 제공자가 신뢰하는 ‘인증된 번호’ 리스트에 포함될 수 있기 때문에, 2단계 인증(2FA) 코드 전송, 계정 복구, 결제 승인 등 다양한 비즈니스 로직을 우회한다. 특히 페이스북, 트위터, 은행 앱 등은 SMS 기반 OTP를 핵심 인증 수단으로 사용하고 있어, 공격자는 해당 OTP를 가로채어 계정을 탈취하거나 금전적 이득을 취한다.

실험에서는 미국 주요 통신사(가입자 1억 명 이상)에서 제공하는 LTE‑SMS 서비스를 대상으로 27개 산업군 64개 모바일 서비스를 조사했다. 그 결과 53개 서비스가 최소 하나 이상의 MISS 취약점을 보였으며, 일부 서비스는 발신번호 검증 로직이 전혀 없었다. 또한, 공격자는 단일 악성 앱을 설치함으로써 수천 명의 사용자를 동시에 타깃팅할 수 있음을 시연했다. 기존의 ‘Internet‑Initiated Spoofed SMS’ 방어 메커니즘은 네트워크 외부에서 위조된 SMS를 차단하도록 설계돼 있어, 단말 내부에서 발생하는 MISS 공격을 탐지하지 못한다.

논문은 즉각적인 완화 방안으로 네트워크 레벨에서 SMS‑over‑IP 트래픽에 대한 인증 토큰 부여, 단말 측에서 SMS 전송 API에 대한 권한 강화, 그리고 서비스 제공자가 SMS 기반 인증을 보조 수단으로 전환하고 다중 채널(푸시 알림, 앱 내 인증)으로 보강할 것을 제안한다. 또한, LTE‑SMS 표준에 인증 헤더를 추가하고, 이동통신사가 SMS 전송 로그를 실시간 분석해 이상 패턴을 탐지하는 시스템을 도입해야 한다고 강조한다.

댓글 및 학술 토론

Loading comments...

의견 남기기