저장 효율을 높인 새로운 허니워드 생성 방식

초록

**

본 논문은 기존 허니워드 기법이 안고 있던 저장 비용·다중 시스템 취약성·DoS 저항성 문제를 해결하기 위해 ‘Paired Distance Protocol(PDP)’을 제안한다. 사용자는 비밀번호와 함께 길이 3 인 임의 문자열(RS)을 기억하고, 시스템은 알파벳·숫자를 무작위로 배치한 원형 리스트(hcl)를 이용해 RS의 인접 원소 간 거리(페어드 거리)를 저장한다. 이를 통해 각 사용자당 하나의 추가 정보만 보관하면 되며, 검증 시 hcl을 순회해 원본 비밀번호와 허니워드를 재구성한다. 실험 결과 97.23 %의 탐지율과 저장량 90 % 이상 감소를 확인하였다.

**

상세 분석

**

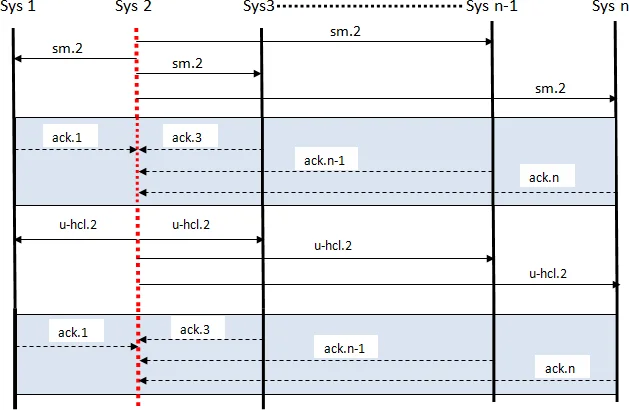

PDP는 기존 ‘take‑a‑tail’ 방식이 요구하던 n개의 시스템‑별 tail을 없애고, 사용자당 단일 RS만을 저장함으로써 저장 오버헤드를 획기적으로 낮춘다. 핵심 아이디어는 전역적으로 공유되는 ‘honey circular list(hcl)’를 정의하고, RS의 각 문자 사이에 시계방향으로 몇 칸 이동해야 하는지를 ‘paired distance’로 기록하는 것이다. 이 거리값은 정수형으로 압축 가능하므로, 기존에 필요했던 k‑1개의 전체 허니워드 문자열을 저장할 필요가 사라진다.

보안 측면에서 PDP는 세 가지 주요 위협을 완화한다. 첫째, 다중 시스템 취약성(MSV)은 모든 시스템이 동일한 hcl을 사용하더라도 RS가 동일하더라도 페어드 거리값이 동일하게 유지되므로, 공격자가 서로 다른 시스템에서 얻은 허니워드 리스트를 교차해 원본 비밀번호를 추출하기 어렵다. 둘째, DoS 저항성은 RS에 중복 문자를 허용하지 않음으로써 허니워드와 원본 비밀번호 사이의 거리값이 고유하게 유지돼, 공격자가 의도적으로 허니워드를 입력해 시스템을 마비시키는 것을 방지한다. 셋째, 오타 안전성은 RS가 짧고 무작위이므로, 사용자가 비밀번호 입력 시 발생할 수 있는 근접 오타가 허니워드와 일치할 확률이 현저히 낮다.

하지만 PDP는 몇 가지 전제에 의존한다. 사용자에게 RS를 기억하도록 요구하는데, RS가 짧고 무작위일 경우 기억 부담은 적지만, 사용자가 사전식 단어를 선택하거나 패턴을 따를 경우 공격자가 사전 공격을 통해 RS를 추정할 가능성이 있다. 또한 hcl을 모든 참여 시스템에 안전하게 배포·동기화해야 하는 운영상의 복잡성이 존재한다. hcl이 노출되면 공격자는 페어드 거리값만으로도 RS를 역추적할 수 있다. 논문에서는 탐지율 97.23 %를 보고했지만, 실험 환경(사용자 수, 공격 모델, k값 등)에 대한 상세 설명이 부족해 일반화 가능성을 평가하기 어렵다.

전반적으로 PDP는 저장 효율과 사용성 개선에 크게 기여하지만, RS 선택 가이드라인 강화와 hcl 관리 프로토콜 설계가 추가로 필요하다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기