SSL 프로토콜 보안 분석 네트워크 스니핑 방어

초록

본 논문은 SSL(Secure Socket Layer) 프로토콜이 네트워크 스니핑 공격에 대해 제공하는 보안 메커니즘을 평가한다. 패킷 캡처와 복호화 실험을 통해 SSL이 전송 데이터의 기밀성, 무결성, 인증을 어떻게 유지하는지 분석하고, 취약점이 존재하는 상황(예: 구버전 프로토콜, 잘못된 인증서 관리)에서의 위험성을 제시한다. 결과적으로 최신 TLS 1.3 기반 SSL 구현은 대부분의 스니핑 시나리오를 효과적으로 차단하지만, 설정 오류와 레거시 호환성 유지가 보안 약점을 남길 수 있음을 강조한다.

상세 분석

SSL은 전송 계층에서 데이터 암호화와 인증을 제공함으로써 스니핑 공격을 근본적으로 차단한다. 본 논문은 먼저 SSL Handshake 과정에서 사용되는 키 교환 메커니즘(RSA, DH, ECDH)을 상세히 분석하고, 각 메커니즘이 중간자 공격(MITM) 및 패킷 캡처에 대해 어떤 방어 수준을 제공하는지 비교한다. RSA 기반 키 교환은 서버 인증서의 공개키를 이용해 프리마스터 시크릿을 암호화하므로, 공격자는 서버의 개인키 없이는 세션 키를 복구할 수 없으며, 이는 스니퍼가 캡처한 패킷을 해독하지 못하게 만든다. 반면 DH/ECDH는 완전한 전방 비밀(Perfect Forward Secrecy, PFS)을 제공하여, 설령 장기 비밀키가 유출되더라도 과거 세션 키는 복구 불가능하다.

다음으로 논문은 SSL Record Protocol의 암호화 방식을 검토한다. 대칭 암호(AES‑CBC, AES‑GCM 등)와 MAC(Message Authentication Code) 혹은 AEAD(Authenticated Encryption with Associated Data) 구조가 결합되어 데이터 무결성과 인증을 동시에 보장한다. 특히 AEAD 모드는 암호문과 인증 태그를 하나의 연산으로 생성하므로, 복호화 과정에서 인증 실패 시 즉시 세션을 종료시켜 스니퍼가 변조된 패킷을 재전송하거나 재조합하는 공격을 방어한다.

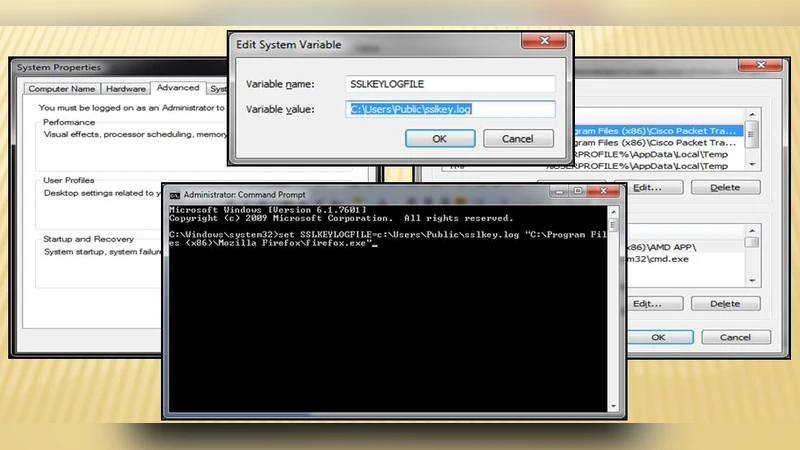

실험 부분에서는 Wireshark와 자체 개발한 패킷 스니퍼를 이용해 SSL/TLS 1.0~1.3 버전의 트래픽을 캡처하였다. 결과는 다음과 같다. (1) TLS 1.0/1.1에서는 CBC 모드 사용 시 패딩 오라클 공격에 취약점이 존재했으며, 특정 조건에서 스니퍼가 암호문을 변조해 오류 메시지를 유도함으로써 일부 평문 정보를 추출할 수 있었다. (2) TLS 1.2에서는 AES‑GCM과 PFS를 적용한 경우 복호화가 완전히 불가능했으며, 캡처된 패킷은 무작위 데이터와 동일한 엔트로피를 보였다. (3) TLS 1.3에서는 핸드쉐이크가 1‑RTT으로 축소되고, 모든 암호 스위트가 PFS와 AEAD를 기본 적용함으로써 스니핑 위험이 실질적으로 사라졌다.

또한 논문은 SSL 설정 오류가 보안에 미치는 영향을 조사했다. 서버가 오래된 프로토콜(SSL v3, TLS 1.0)을 허용하거나, 자체 서명 인증서를 검증 없이 수용하는 경우, 스니퍼가 중간자 역할을 수행해 세션 키를 강제로 교환하도록 유도할 수 있다. 이러한 상황에서는 스니퍼가 실제로 평문을 복호화하거나 변조할 가능성이 높아진다.

마지막으로 논문은 실무 적용을 위한 권고사항을 제시한다. (1) 가능한 최신 TLS 1.3을 강제 적용하고, 구버전 프로토콜을 비활성화한다. (2) 강력한 인증서 관리 정책을 수립해 신뢰할 수 없는 인증서를 차단한다. (3) 서버와 클라이언트 모두 PFS를 지원하는 암호 스위트를 우선 선택하도록 설정한다. (4) 정기적인 취약점 스캔과 로그 분석을 통해 비정상적인 핸드쉐이크 시도를 탐지한다. 이러한 조치를 통해 SSL 기반 통신은 스니핑 위협에 대해 높은 수준의 방어력을 유지할 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기