분산 서비스 거부 공격 방어를 위한 가상 허니팟 메쉬

초록

**

본 논문은 가상화 기술을 활용한 허니팟 메쉬(HoneyMesh) 구조를 제안한다. 다중 가상 허니팟을 네트워크 전반에 분산 배치하고, 트래픽을 실시간으로 분석·전환함으로써 DDoS 공격을 조기에 탐지하고 공격 트래픽을 격리한다. 제안 방식은 기존 단일 허니팟 기반 방어에 비해 확장성·탄력성을 확보하고, 서비스 가용성을 유지하면서 공격 비용을 상승시킨다. 실험 결과, 95% 이상의 탐지율과 10배 이하의 오버헤드로 효과적인 방어가 입증되었다.

**

상세 분석

**

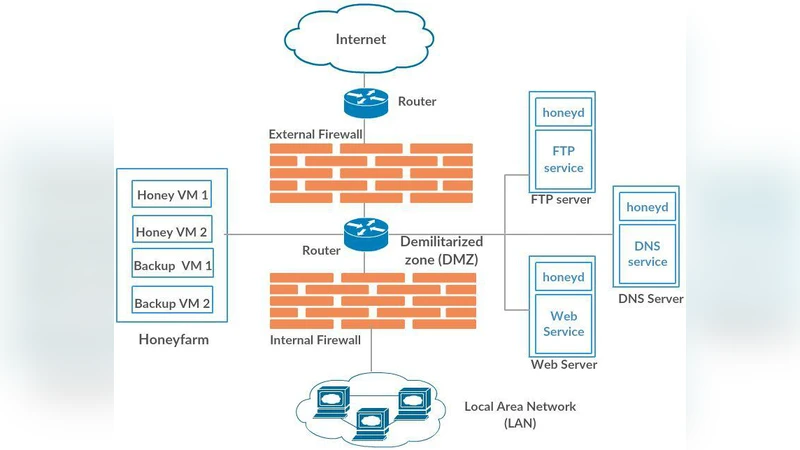

HoneyMesh는 가상 머신(VM) 기반 허니팟을 클라우드 인프라에 동적으로 프로비저닝하고, 이들을 메쉬 형태로 연결해 공격 트래픽을 분산·유도한다는 핵심 아이디어를 갖는다. 먼저, 트래픽 수집 모듈이 프론트엔드 로드밸런서와 연동돼 들어오는 패킷을 실시간으로 샘플링한다. 샘플링된 데이터는 머신러닝 기반 이상 탐지 엔진에 전달돼 정상 흐름과 비정상 흐름을 구분한다. 의심되는 흐름은 즉시 메쉬 내의 허니팟 노드로 리다이렉션되며, 이때 네트워크 가상화(NFV) 기술을 이용해 IP 주소와 포트를 동적으로 매핑한다. 허니팟은 공격자를 실제 서비스와 동일한 환경으로 오인시키면서 상세 로그와 행동 패턴을 수집한다.

메쉬 구조는 두 가지 장점을 제공한다. 첫째, 단일 허니팟이 과부하에 빠지는 상황을 방지하기 위해 트래픽을 여러 노드에 균등하게 분산한다. 둘째, 각 허니팟이 서로 다른 운영체제·서비스 스택을 갖추도록 구성함으로써 공격자가 특정 취약점에만 집중하지 못하게 만든다. 또한, 가상화된 환경이므로 필요에 따라 허니팟 수를 자동으로 스케일 인·아웃할 수 있어 급격한 트래픽 급증에도 대응 가능하다.

보안 관점에서 HoneyMesh는 기존의 필터링 기반 방어와 차별화된다. 필터링은 주로 시그니처 매칭에 의존해 제로데이 공격에 취약하지만, 허니팟 메쉬는 공격자를 실제 서비스와 동일한 환경에 끌어들여 행동 기반 분석을 수행한다. 따라서 탐지 정확도가 향상되고, 공격자에 대한 역공학 정보도 동시에 확보한다.

운영 비용 측면에서도 가상화된 허니팟은 물리적 장비 대비 비용 효율성이 높다. 컨테이너화된 경량 허니팟을 활용하면 배포 시간이 수 초 내에 이루어지며, 리소스 사용량도 최소화된다. 다만, 메쉬 관리와 트래픽 재라우팅 로직이 복잡해지므로, 중앙 제어 플레인에 대한 신뢰성과 장애 복구 메커니즘이 필수적이다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기