안드로이드 탭재킹 취약점과 실전 공격 분석

초록

본 논문은 안드로이드 UI 레이어를 이용해 사용자의 터치를 배경 앱에 전달하는 탭재킹 공격을 상세히 구현하고, 설치형, URL·인텐트 기반 페이로드를 비교한다. 공격 구현 난이도, 성공 확률, 영향도 등을 평가하고, filterTouchesWhenObscured 설정 및 사용자 교육 등 완화 방안을 제시한다.

상세 분석

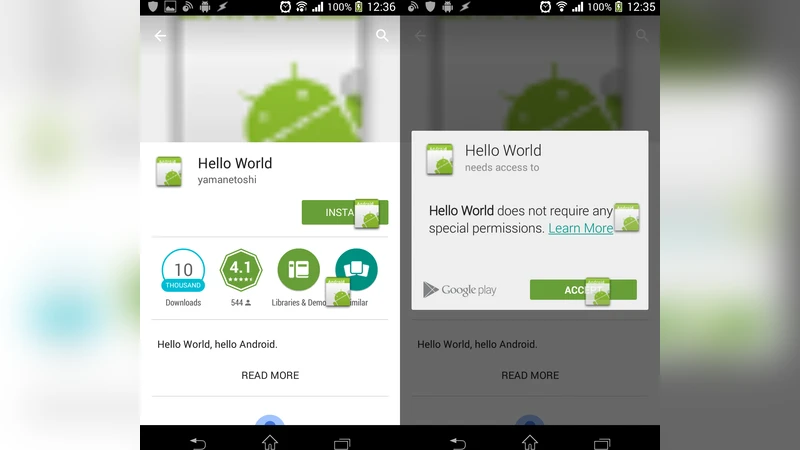

탭재킹은 포그라운드에 보이는 투명 혹은 비활성 UI(주로 Toast)를 배치해 사용자가 인식하지 못한 채 배경 앱의 버튼을 누르게 만드는 기법이다. 논문은 먼저 공격 흐름을 단계별로 분해한다. ① 페이로드 선정 – 가장 전형적인 사례는 Google Play 설치 페이지를 자동으로 클릭하도록 설계된 “앱 설치 페이로드”이다. 이를 위해 market:// 스킴을 이용해 직접 앱 상세 페이지를 호출한다. ② 악성 앱 개발 – 투명 Toast를 화면에 지속적으로 띄우고, dp 단위 좌표로 버튼 위치를 맞춘다. 화면 비율이 동일하면 해상도 차이를 보정할 수 있지만, 버튼 크기가 작거나 화면 실측이 틀리면 실패 확률이 급증한다. ③ 반복 루프와 배경 색상 설정으로 사용자가 실제로는 보이지 않는 영역을 터치하도록 유도한다. 페이로드는 설치형 외에도 http(s):// 웹뷰 호출, tel:// 전화 걸기, 시스템·서드파티 인텐트 호출 등으로 확장될 수 있다. 각 페이로드는 요구 권한 수준이 다르며, 설치형은 별도 앱을 무단 설치해 RECEIVE_BOOT_COMPLETED, INTERNET, ACCESS_NETWORK_STATE 등 고위 권한을 획득한다. 공격자는 앱 아이콘을 숨기거나 “Android Update Service”와 같은 시스템용 이름을 사용해 사용자의 의심을 최소화한다. 논문은 이러한 공격이 화면 비율에 종속적이며, 정확한 터치가 요구되는 점에서 실용성이 낮다고 평가한다. 또한 현재 자동화 도구가 부재하고, 공격자가 안드로이드 개발 지식과 사용자 설득 능력을 동시에 갖춰야 한다는 점에서 복잡도가 매우 높다. 완화 방안으로는 filterTouchesWhenObscured=true 선언적 설정이나 onFilterTouchEventForSecurity 메서드 오버라이드가 제시되지만, 실제 개발자 채택률이 낮아 실효성이 제한적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기