RFID 디바이스 역공학: 위협과 방어 전략

초록

본 논문은 RFID 시스템, 특히 13.56 MHz 스마트카드에 대한 역공학 기법을 체계적으로 정리하고, 비침투적·침투적 접근법을 비교한다. 프로토콜 분석, 전력·전자기 사이드채널, 광학·전자 현미경 검사 등 다양한 방법을 소개하고, 각 기법의 한계와 비용을 논의한다. 마지막으로 제조사가 적용할 수 있는 방어 메커니즘과 투명·오픈소스 설계의 장단점을 제시한다.

상세 분석

논문은 RFID 역공학을 크게 비침투적(non‑intrusive)과 침투적(intrusive) 두 축으로 구분한다. 비침투적 방법은 태그와 리더 간의 통신 트레이스를 수집·분석하는 프로토콜 분석과, 태그가 소비하는 전력을 전자기 파형으로 추정하는 전력·EM 사이드채널 분석으로 구성된다. 프로토콜 분석은 장비 비용이 낮고, 통신 규격이 공개되지 않은 경우에도 암호화 알고리즘 자체를 파악하기는 어렵지만, 명령어 흐름, 인증 절차, 데이터 포맷 등을 파악함으로써 설계 의도를 크게 유추할 수 있다. 전력·EM 분석은 Yossi Oren과 Adi Shamir가 제시한 바와 같이, 태그가 특정 비트 연산을 수행할 때 전력 소비 패턴이 달라지는 현상을 이용한다. 특히 패스워드 검증 과정에서 마지막 비트만 비교하는 경우 전력 피크가 뚜렷이 나타나, 암호키 일부를 추출하는 데 활용된다. 이러한 방법은 UHF·900 MHz뿐 아니라 13.56 MHz 스마트카드에도 적용 가능하며, Michael Hutter 등은 차동 전력 공격을 통해 AES 키를 복구한 사례를 제시한다.

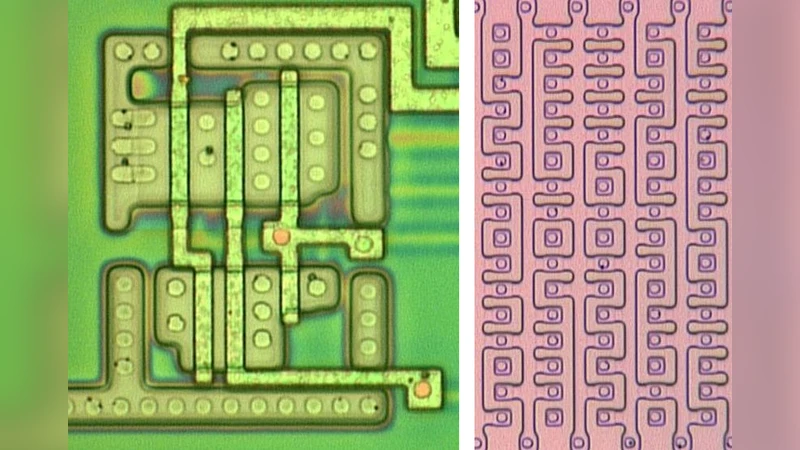

침투적 접근은 물리적으로 칩을 분해하고 내부 회로를 직접 관찰·조작한다. 광학 분석은 광학 현미경, 스캐닝 전자현미경(SEM), 투과 전자현미경(TEM) 등을 사용해 레이어별 구조를 이미지화한다. 200 nm 이하 해상도가 필요한 최신 공정에서는 광학 현미경만으로는 한계가 있지만, 많은 RFID 태그가 구형 공정(≥0.35 µm)으로 제작돼 여전히 유효하다. 논문은 Karsten Nohl 팀이 500× 확대 광학 현미경과 파노라마 스티칭을 이용해 MIFARE Classic 칩의 ROM 배열을 복원하고, 56‑bit 키 레지스터를 추적한 사례를 상세히 설명한다. 전자 분석은 미세 프로브를 이용해 실시간 신호를 측정하거나, 포커스 이온 빔(FIB)으로 특정 레이어를 절삭해 내부 회로에 접근한다. 이러한 기법은 회로 레이아웃뿐 아니라 동작 타이밍, 전압 변동에 따른 글리치 유도 등 보호 메커니즘을 우회하는 데 활용될 수 있다.

보안 대책으로는 물리적 난이도 상승을 위한 패키징 강화, 회로 레이아웃 난독화, 전력 소비 균일화(데이터‑독립적 전력 설계), 그리고 소프트웨어 수준에서의 보안‑through‑obscurity보다 투명한 오픈소스 설계가 장기적으로 취약점 발견과 패치를 촉진한다는 논거를 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기