BitTorrent Sync 네트워크 조사 방법론

초록

**

본 논문은 클라우드 기반 파일 동기화 서비스의 대안인 BitTorrent Sync(BTSync)의 프로토콜을 상세히 분석하고, 포렌식 및 보안 관점에서 네트워크 트래픽을 추적·해석하기 위한 단계별 조사 방법론을 제시한다.

**

상세 분석

**

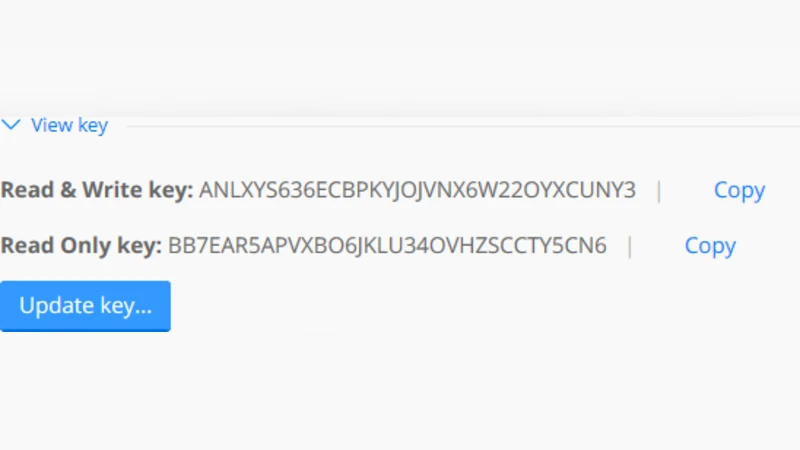

본 연구는 먼저 BTSync가 기존 BitTorrent 파일 공유와 어떻게 다른지를 기술한다. BTSync는 P2P 방식이면서도 파일 복제에 초점을 맞추어, 데이터 무결성보다 프라이버시를 우선시한다. 이를 위해 공유 폴더마다 고유한 “키”(읽기 전용, 읽기‑쓰기, 임시) 를 발급하고, 이 키를 통해 접근 권한을 제어한다. 프로토콜 레벨에서는 BitTorrent의 트래커, PEX, DHT, LPD와 동일한 메커니즘을 재사용하지만, 메타데이터(예: .torrent 파일) 대신 공유 폴더의 해시값을 사용한다는 점이 차별점이다.

논문은 BTSync 패킷 구조를 Bencoding 방식으로 상세히 설명한다. 주요 필드인 peer, share, nonce, msg_type 등은 모두 UTF‑8 문자열 혹은 정수형으로 인코딩되며, 패킷 시작과 종료는 각각 d와 e 로 표시된다. 이러한 구조는 네트워크 침입 탐지 시스템(NIDS)에서 시그니처 기반 탐지를 가능하게 한다.

다음으로 저자는 네트워크 조사 흐름을 5단계로 나눈다. ① 초기 탐지 단계에서는 포트 3838(기본) 혹은 사용자 지정 포트를 스캔하고, DHT 조회를 통해 활성 피어 리스트를 확보한다. ② 세션 수립 단계에서는 핸드쉐이크와 키 교환 과정을 캡처하여, 공유 폴더의 종류(읽기‑전용, 읽기‑쓰기)를 판별한다. ③ 데이터 전송 단계에서는 RSA‑AES 복합 암호화가 적용된 파일 블록이 전송되며, 블록 크기와 해시 검증 메커니즘을 분석한다. ④ 로그 및 메타데이터 수집 단계에서는 트래커와 PEX 메시지를 통해 피어 교환 기록을 확보하고, 이를 통해 파일 전파 경로를 역추적한다. ⑤ 증거 보존 단계에서는 캡처된 패킷을 PCAP 형태로 저장하고, 타임스탬프와 키 정보를 메타데이터와 연계해 법적 효력을 갖는 증거로 전환한다.

또한 논문은 악용 시나리오(산업 스파이, 저작권 침해, 아동 포르노 유포 등)를 가정하고, 각각에 대한 조사 포인트를 제시한다. 예를 들어, 다중 피어에 동일한 읽기‑쓰기 키가 배포된 경우, 키 유출 여부와 피어 간 파일 동기화 빈도를 분석함으로써 의도된 대량 배포인지 여부를 판단한다.

마지막으로 두 건의 실제 포렌식 사례를 제시한다. 첫 번째 사례는 기업 내부에서 비밀 문서가 BTSync를 통해 외부 협력사로 유출된 경우이며, DHT 로그와 패킷 캡처를 통해 유출 경로와 수신 피어를 정확히 규명했다. 두 번째 사례는 개인 사용자가 불법 콘텐츠를 공유하기 위해 BTSync를 이용한 경우로, NIDS 시그니처와 키 분석을 통해 해당 공유 폴더를 식별하고, 법원에 제출 가능한 증거를 확보하였다.

이와 같이 본 논문은 BTSync의 기술적 특성을 기반으로 네트워크 기반 증거 수집·분석 방법을 체계화함으로써, 디지털 포렌식 및 사이버 보안 현장에서 실질적인 대응 방안을 제공한다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기