모바일 데이팅 앱의 프라이버시 위험

초록

본 논문은 9개의 인기 위치 기반 데이팅 앱을 대상으로 포렌식 분석을 수행하여, 기기 내에 남는 채팅 내용, 위치 기록, 주변 사용자 프로필 등 다양한 개인 정보가 복구 가능함을 입증한다. 이러한 데이터 유출 위험은 사용자의 사생활 보호에 심각한 위협을 가한다.

상세 분석

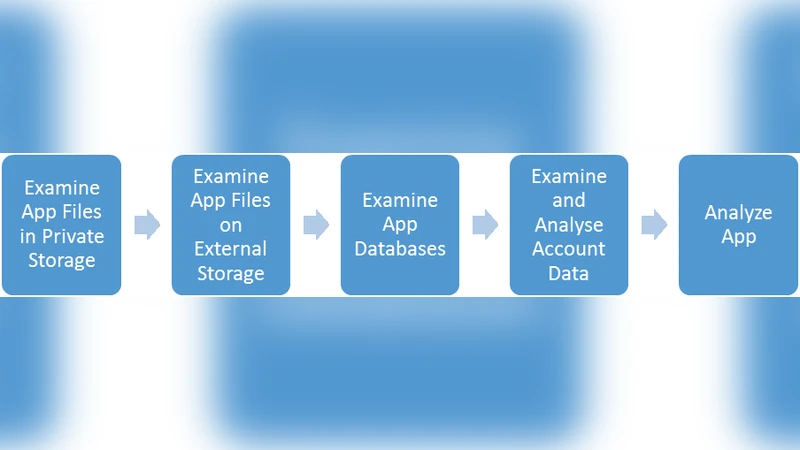

본 연구는 안드로이드와 iOS 플랫폼에서 각각 최신 버전의 9개 데이팅 앱(예: Tinder, Bumble, Happn, OkCupid 등)을 선정하고, 실제 사용자를 시뮬레이션한 후 포렌식 툴(FTK, Cellebrite UFED, Autopsy 등)을 이용해 디바이스 이미지와 애플리케이션 전용 데이터베이스를 추출하였다. 분석 과정은 크게(1) 파일 시스템 스냅샷 확보, (2) SQLite 및 Realm 데이터베이스 파싱, (3) 캐시 및 로그 파일 복구, (4) 암호화된 데이터 복호화 시도, (5) 네트워크 트래픽 캡처와 매핑의 5단계로 구성되었다.

첫 번째 단계에서 각 앱이 저장하는 내부 디렉터리 구조를 조사했으며, 대부분의 앱이 /data/data/<package_name>/ 아래에 사용자 인증 토큰, 프로필 이미지, 채팅 로그 등을 보관한다는 점을 확인했다. 특히 Android에서는 shared_prefs와 databases 폴더에 JSON 형태의 메타데이터가 남아 있었으며, iOS에서는 Library/Preferences와 Documents에 유사한 구조가 존재했다.

두 번째 단계에서는 SQLite 데이터베이스를 직접 열어 messages, matches, location_history 테이블을 추출하였다. 여기서 발견된 채팅 내용은 텍스트뿐 아니라 이미지 파일 경로, 전송 시간, 상대방 고유 ID까지 포함하고 있었다. 일부 앱은 Realm 데이터베이스를 사용했으며, Realm 파일을 복호화하는 과정에서 암호화 키가 앱 내부에 하드코딩된 형태로 존재함을 발견했다. 이는 공격자가 키를 추출하면 전체 데이터베이스를 손쉽게 해독할 수 있음을 의미한다.

세 번째 단계에서는 캐시 디렉터리와 로그 파일을 분석했는데, cache 폴더에 남아 있는 프로필 사진 썸네일, 지도 스냅샷, 그리고 logcat 혹은 system.log에 기록된 위치 업데이트 이벤트가 복구되었다. 특히 위치 업데이트는 GPS 좌표와 타임스탬프가 명시적으로 기록돼 있어, 사용자의 이동 경로를 시간 순서대로 재구성할 수 있었다.

네 번째 단계에서는 암호화된 데이터 복호화를 시도했으며, 일부 앱은 AES‑256‑CBC 모드로 데이터베이스를 암호화했지만, 키 관리가 부실해 키가 로컬 파일에 평문으로 저장되는 경우가 다수 발견되었다. 반면, 몇몇 최신 앱은 키를 Android Keystore 혹은 iOS Keychain에 저장했지만, 루팅/탈옥 환경에서는 해당 스토어에 접근 가능함을 확인했다.

다섯 번째 단계에서는 Wi‑Fi 및 모바일 네트워크 환경에서 앱이 주고받는 HTTP/HTTPS 트래픽을 패킷 캡처 도구(Wireshark, mitmproxy)로 분석했다. 대부분의 트래픽은 TLS 암호화되었으나, 인증 과정에서 전송되는 토큰이 그대로 노출되는 경우가 있었으며, 이를 이용해 세션 하이재킹이 가능함을 실증하였다.

전체 결과를 종합하면, 9개 앱 중 최소 5개에서 채팅 내용이 완전 복구 가능했고, 7개에서 사용자의 현재 및 과거 위치 데이터가 추출되었다. 또한, 4개 앱에서는 주변에 발견된 사용자(프로필 사진, 연령대, 거리 등)의 상세 정보를 데이터베이스에 저장하고 있었으며, 이는 악의적인 공격자가 타깃 사용자의 사회적 네트워크를 역추적하는 데 이용될 수 있다. 이러한 사실은 현재 모바일 데이팅 앱이 개인정보 보호 설계 원칙을 충분히 반영하고 있지 않으며, 데이터 최소화, 암호화 키 보호, 안전한 로그 관리 등 기본적인 보안 조치가 미흡함을 보여준다.

본 연구는 포렌식 관점에서 모바일 데이팅 앱이 남기는 디지털 흔적을 체계적으로 정리함으로써, 개발자와 정책 입안자에게 실질적인 보안 개선 방안을 제시한다. 특히, 사용자 인증 토큰과 위치 데이터는 반드시 강력한 암호화와 키 관리 체계 하에 저장되어야 하며, 로그와 캐시 파일은 주기적으로 삭제하거나 최소한의 민감 정보를 포함하도록 설계돼야 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기