인기 안드로이드 mHealth 앱의 포렌식 분류 체계

초록

본 논문은 40개의 인기 안드로이드 mHealth 앱을 대상으로 포렌식 분석을 수행하고, 사용자 인증 정보, 위치·식단 기록, 프로필 사진 등 증거가 될 수 있는 데이터를 체계적으로 분류한 새로운 분류 체계를 제안한다.

상세 분석

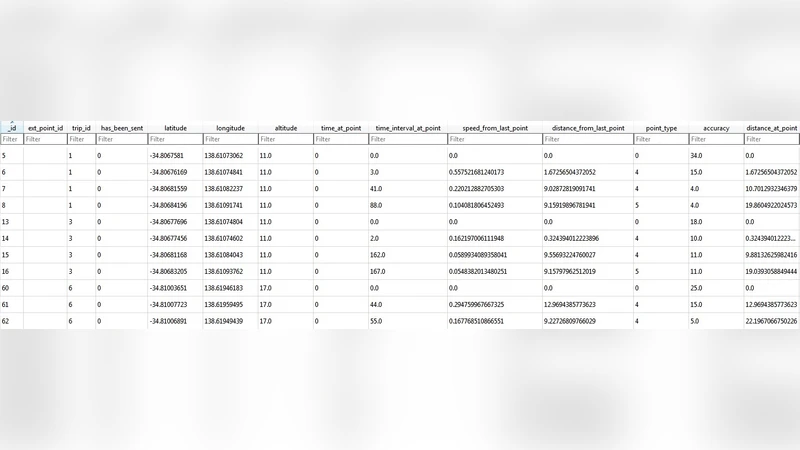

이 연구는 먼저 Google Play 스토어에서 다운로드 수와 평점이 높은 40개의 mHealth 앱을 선정하였다. 각 앱은 실제 디바이스에 설치한 뒤, Android Debug Bridge(ADB)와 루팅된 파일 시스템을 이용해 내부 데이터베이스(SQLite), SharedPreferences, 캐시 파일, 로그 파일 등을 추출하였다. 분석 과정에서 연구진은 데이터 복구 도구와 문자열 검색 스크립트를 결합해 사용자 이메일, 이름, 전화번호와 같은 개인 식별 정보(PII)를 식별했으며, 일부 앱에서는 사용자가 직접 입력한 비밀번호와 4자리 PIN도 평문 혹은 약한 암호화 형태로 저장된 것을 발견하였다. 위치 정보는 GPS 좌표와 타임스탬프가 포함된 로그 혹은 데이터베이스 레코드로 남아 있었으며, 이를 통해 사용자의 이동 경로와 체류 시간을 재구성할 수 있었다. 또한 식단 기록, 운동 로그, 수면 패턴 등 건강 관련 데이터가 구조화된 테이블에 저장돼 있었으며, 이는 시간 순서대로 정렬하면 사용자의 생활 습관을 상세히 파악할 수 있다. 프로필 사진은 앱 전용 캐시 디렉터리나 외부 저장소에 JPEG/PNG 파일 형태로 남아 있었으며, 파일 메타데이터에서 촬영 일시와 GPS 메타태그가 포함된 경우도 있었다.

연구진은 이러한 다양한 아티팩트를 ‘사용자 인증’, ‘위치·시간’, ‘건강·행동’, ‘멀티미디어’ 네 가지 축으로 묶어 포렌식 분류 체계(Taxonomy)를 설계하였다. 각 축은 하위 카테고리(예: 인증‑비밀번호, 인증‑PIN, 위치‑GPS 로그, 위치‑Wi‑Fi 스캔 등)로 세분화돼 있어, 현장 조사 시 어떤 유형의 데이터를 우선 수집해야 할지 가이드라인을 제공한다. 특히, 인증 정보는 가장 민감한 증거로 간주돼 메모리 덤프와 파일 시스템 모두에서 교차 검증하도록 권고하였다.

기술적 난관으로는 앱마다 데이터 저장 구조가 상이하고, 일부는 암호화된 데이터베이스를 사용한다는 점이 있었다. 연구팀은 암호화 키가 안드로이드 키스토어에 저장되는 경우, 루팅된 디바이스에서 키스토어를 추출하거나, 앱 자체의 복호화 로직을 역공학하여 키를 복원하는 방법을 적용하였다. 또한, 최신 Android 버전에서는 Scoped Storage 정책으로 파일 접근이 제한되기 때문에, 포렌식 도구가 권한 상승 없이 접근 가능한 영역을 명확히 구분해야 함을 강조하였다.

결과적으로, 이 논문은 mHealth 앱이 개인 건강 데이터와 인증 정보를 동시에 보관함으로써 디지털 포렌식에서 높은 가치가 있음을 입증하고, 제안된 분류 체계가 증거 수집·분석 프로세스를 표준화하는 데 기여할 수 있음을 보여준다.

댓글 및 학술 토론

Loading comments...

의견 남기기