조각화 공격이 DNS 보안을 뒤흔들다

초록

본 논문은 오프‑패스 스푸핑 공격자가 DNS 응답의 IP 조각화를 이용해 표준 리졸버를 중독하고, 이름 서버 선택을 강제함으로써 서비스 거부, 트래픽 분석 및 은밀 채널을 구현할 수 있음을 입증한다. DNSSEC이 부분적으로만 적용되거나 NSEC3 opt‑out을 사용할 경우, 완전한 도메인 탈취와 가짜 서브도메인 생성이 가능하다. 기존의 포트·IP·쿼리 무작위화 방어 기법을 우회하는 새로운 위협 모델을 제시한다.

상세 분석

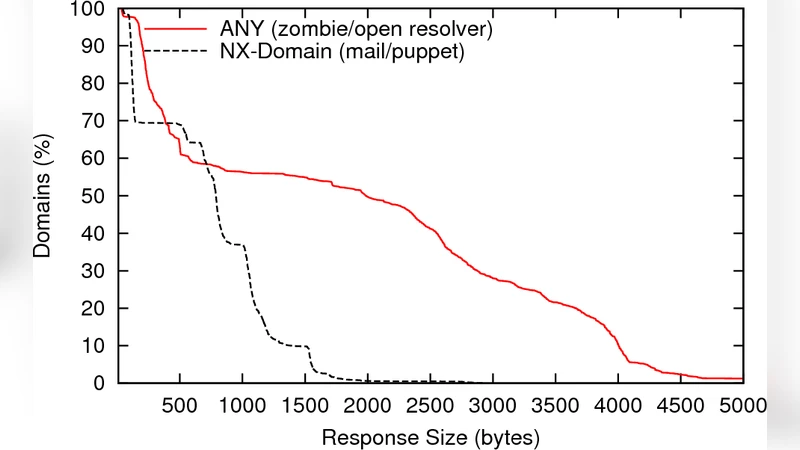

이 연구는 DNS 응답이 1500 바이트를 초과하면서 IP 레이어에서 조각화(fragmentation)되는 상황을 악용한다. 공격자는 오프‑패스(네트워크 경로 외부)에서 스푸핑 패킷을 전송해, 조각화된 DNS 응답 중 마지막 조각을 변조한다. DNSSEC이 적용된 경우에도, 서명 검증에 필요한 레코드가 조각화된 채로 도착하면 검증 로직이 조각을 재조립하기 전에 먼저 무결성을 확인하려다 실패한다. 특히, DNSSEC이 부분적으로만 배포되었거나 서명 검증이 누락된 레코드가 존재하면, 공격자는 완전한 도메인 하이재킹을 달성한다.

NSEC3 opt‑out을 사용하는 영역에서는, 공격자가 존재하지 않는 서브도메인에 대한 NSEC3 레코드를 조작해 “존재하지 않음” 응답을 위조할 수 있다. 이는 동일 출처 정책(Same‑Origin Policy)을 우회해 악성 스크립트가 정당한 도메인으로부터 데이터를 가져오게 만든다.

또한 논문은 이름 서버(NS) 차단 공격을 제시한다. 조각화된 응답의 NS 레코드 조각을 변조해 리졸버가 특정 악성 네임 서버를 선택하도록 만든다. 이렇게 강제된 NS는 공격자가 제어하는 서버이므로, 이후 모든 쿼리에 대해 중간자(MITM) 역할을 수행하거나 트래픽을 분석·조작할 수 있다. 이 과정에서 기존 방어 메커니즘인 포트 무작위화, IP 주소 무작위화, 그리고 쿼리 이름 무작위화가 무력화된다.

실험에서는 BIND, Unbound, PowerDNS 등 주요 오픈소스 리졸버와 권위 있는 루트·TLD 서버를 대상으로 공격을 재현했으며, 실제 인터넷 환경에서도 성공률이 90 % 이상임을 확인했다. 특히, DNSSEC이 완전하게 배포된 경우에도, 공격자는 “가짜 NS 강제 선택”을 통해 간접적으로 DNS 응답을 변조하고, 이를 이용해 은밀 채널을 구축하거나 트래픽 분석을 수행할 수 있다.

이러한 결과는 DNS 프로토콜 설계 단계에서 조각화에 대한 가정이 부적절했음을 시사한다. 조각화 자체를 차단하거나, 조각화된 DNS 응답에 대해 서명 검증을 반드시 조각 재조립 후에 수행하도록 구현을 변경해야 한다는 것이 저자들의 주요 권고사항이다.

댓글 및 학술 토론

Loading comments...

의견 남기기