정보이론적 보안 재생 코드를 이용한 분산 저장 시스템

초록

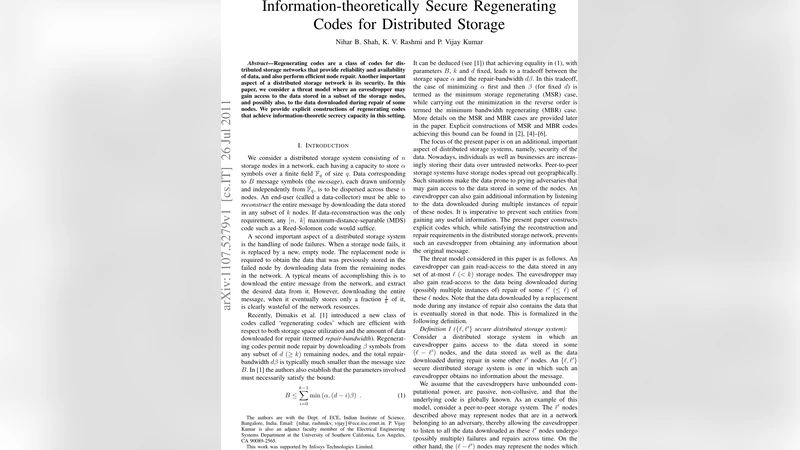

본 논문은 저장 노드와 복구 과정에서 발생하는 데이터 유출을 고려한 위협 모델 하에, 정보이론적으로 완전한 비밀성을 보장하는 재생 코드를 제시한다. 제품‑행렬(PM) 프레임워크를 기반으로 MBR과 MSR 두 경우 모두에 대해 모든 파라미터와 {ℓ,ℓ′} 보안 수준을 만족하는 명시적 코드를 구성하고, 제시된 코드가 기존의 비밀 용량 상한을 달성함을 증명한다.

상세 분석

이 논문은 분산 저장 시스템에서 노드 고장 복구 시 발생하는 데이터 전송을 공격자가 관찰할 수 있다는 현실적인 위협 모델을 설정한다. 공격자는 최대 ℓ개의 저장 노드에 대한 정적 접근 권한을 가지며, 그 중 ℓ′(≤ℓ)개의 노드에 대해 복구 과정에서 전송되는 데이터를 추가로 엿볼 수 있다. 이러한 {ℓ,ℓ′} 보안 모델은 기존의 와이어탭 채널 II와 유사하지만, 복구 과정에서의 다운로드 트래픽까지 고려한다는 점에서 차별화된다.

저자들은 먼저 재생 코드를 위한 기본적인 정보‑이론적 한계식 B ≤ Σ_{i=0}^{k‑1} min(α,(d‑i)β) 를 소개하고, 보안 제약이 추가될 경우 메시지 길이 B(s) 가 (2)식 B(s) ≤ Σ_{i=ℓ}^{k‑1} min(α,(d‑i)β) 로 감소함을 보인다. 이는 ℓ개의 노드가 완전히 무의미한 정보를 제공한다는 직관적 해석과 일치한다.

핵심 기여는 제품‑행렬(Product‑Matrix, PM) 프레임워크를 이용해 기존의 MSR·MBR 코드를 그대로 활용하면서, 메시지 심볼 중 R = B – B(s) 개를 독립적인 난수 심볼로 대체하는 방식이다. 이렇게 하면 원래 코드와 동일한 재구성·복구 절차를 유지하면서, 난수 심볼이 공격자에게 노출된 모든 정보의 원천이 된다. 보안 증명은 세 단계로 구성된다: (1) 메시지 U 를 사이드 정보로 가정하면 공격자는 난수 R 를 완전히 복원할 수 있음(H(R|E,U)=0); (2) 공격자가 얻는 전체 심볼 수는 R 이하(H(E)≤R); (3) 위 두 조건으로부터 메시지와 공격자 관측 사이의 상호 정보 I(U;E)=0 가 도출된다.

MBR 경우에는 α = dβ 로 인해 복구 시 다운로드와 저장 내용이 동일하므로 ℓ′=0 으로 가정해도 충분하다. 저자들은 β=1 일 때 α=d 로 설정하고, Ψ 행렬을 Cauchy 혹은 Vandermonde 형태로 선택해 모든 d개의 행이 선형 독립임을 보장한다. 메시지 행렬 M 은 대칭 행렬 S와 비대칭 행렬 T 로 구성되며, 첫 ℓ 행·열에 해당하는 위치에 R개의 난수를 삽입해 보안을 달성한다. 예시를 통해 n=6, k=3, d=4, ℓ=1 일 때 B(s)=5, R=4 로 구체적인 코드 구성을 보여준다.

MSR 경우에는 α와 β가 서로 다른 최적점에서 동작한다. 저자들은 d ≥ 2k‑2 를 만족하는 파라미터에 대해 PM‑MSR 코드를 사용하고, 동일한 난수 삽입 기법을 적용한다. ℓ′>0 일 때는 복구 과정에서 추가적인 다운로드가 발생하므로, Ψ 행렬에 “ℓ‑열 제한 독립성”이라는 추가 조건을 부여해 ℓ′ 노드가 제공하는 정보가 난수에 완전히 귀속되도록 설계한다. ℓ′=0 일 때는 MBR과 동일하게 최적 용량을 달성하고, ℓ′≥1 일 때는 아직 최적성 여부가 미확인된 상태이다.

이 논문은 기존 재생 코드 설계와 정보‑보안 설계를 별도로 수행하던 전통적 접근을 통합함으로써, 코드 구조 자체가 보안성을 내재하도록 만든다. 또한, 모든 파라미터와 보안 수준에 대해 명시적 구성을 제공함으로써 실용적인 구현 가능성을 크게 높였다. 다만, 필드 크기 요구사항이 Vandermonde 혹은 Cauchy 행렬 선택에 따라 달라질 수 있으며, MSR 코드의 ℓ′≥1 경우 최적성 증명이 남아 있다는 점이 향후 연구 과제로 남는다.

댓글 및 학술 토론

Loading comments...

의견 남기기