구글 검색 기록 노출 위험

초록

본 논문은 구글 서비스가 여전히 HTTP 기반 연결을 사용해 세션 탈취에 취약함을 밝히고, 특히 HTTPS로 보호되는 웹 히스토리 기능까지도 개인화된 검색 제안을 통해 복원할 수 있는 ‘Historiographer’ 공격을 제시한다. 실험을 통해 공격 성공을 검증하고, 혼합 보안 구조의 위험성을 논의한다.

상세 분석

이 연구는 현대 웹 서비스가 제공하는 편리함 뒤에 숨은 프라이버시 위협을 체계적으로 탐구한다. 먼저 구글의 서비스 아키텍처를 분석한 결과, Gmail과 같은 몇몇 서비스만이 전면 HTTPS를 적용하고, 나머지 서비스는 여전히 HTTP를 통해 쿠키 기반 인증 세션을 유지한다는 점을 확인했다. 이는 네트워크 스니퍼가 평문 트래픽을 가로채면 세션 쿠키를 탈취해 사용자를 가장할 수 있음을 의미한다. 기존의 세션 하이재킹 공격은 이러한 취약점을 이용해 사용자의 계정에 무단 접근이 가능하다는 점을 재확인한다.

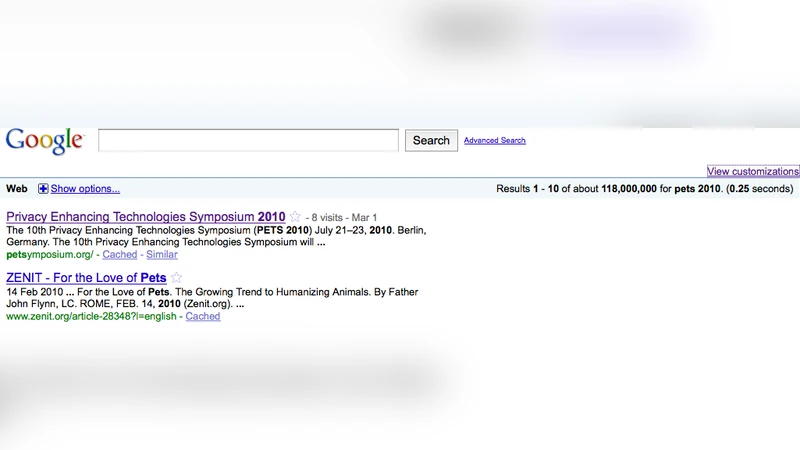

핵심 기여는 ‘Historiographer’라는 새로운 공격 모델이다. 구글 웹 히스토리 서비스는 공식적으로 세션 하이재킹 방지를 위해 추가적인 액세스 제어를 적용한다. 그러나 검색 엔진이 제공하는 자동 완성·개인화 제안은 사용자의 과거 검색어를 기반으로 생성된다. 공격자는 사용자의 인증 쿠키만 확보하면, 임의의 검색어 프리픽스를 입력해 제안 리스트를 반복적으로 조회한다. 제안에 포함된 키워드가 과거에 실제 검색된 항목이면, 이를 통해 히스토리를 점진적으로 복원한다. 이 과정은 이진 탐색과 같은 효율적인 알고리즘을 적용해 전체 히스토리 길이에 로그 스케일의 요청만으로도 완전 복원이 가능하도록 설계되었다.

실험에서는 실제 네트워크 트래픽을 캡처하고, 탈취된 쿠키를 이용해 여러 계정에 대해 Historiographer를 실행하였다. 평균적으로 30~40개의 HTTP 요청으로 수천 건의 검색 기록을 복원했으며, 제안 리스트에 포함되지 않은 검색어는 별도의 탐색 전략을 통해 추가적으로 수집할 수 있음을 보였다. 또한, HTTPS 전용 서비스와 달리 HTTP 기반 서비스가 혼재된 환경에서는 공격자가 한 번의 쿠키 탈취만으로 다양한 서비스에 연쇄 접근이 가능함을 입증했다.

논문은 이러한 위협에 대한 방어책도 제시한다. 첫째, 모든 서비스에 HTTPS를 강제 적용하고, 쿠키에 ‘Secure’ 및 ‘HttpOnly’ 속성을 부여해 평문 전송을 차단한다. 둘째, 검색 제안 API에 대한 인증 검증을 강화하고, 히스토리 조회 시 별도의 토큰 기반 인증을 도입한다. 셋째, 사용자 입장에서는 2단계 인증 활성화와 정기적인 쿠키 삭제, 그리고 비공개 브라우징 모드 사용을 권고한다. 전반적으로 이 연구는 혼합 보안 아키텍처가 어떻게 프라이버시 침해 경로를 제공하는지를 실증적으로 보여주며, 서비스 제공자와 사용자 모두가 보안 정책을 재검토할 필요성을 강조한다.