사물인터넷 인증 시스템의 현황과 과제

초록

본 논문은 다중인증(MFA)의 원리를 소개하고, MFA가 사물인터넷(IoT) 환경에 직접 적용되기 어려운 이유를 설명한다. 이어 OAuth 프로토콜의 기본 구조와 작동 방식을 정리한 뒤, IP 기반 IoT에서 활용되는 위임 인증 메커니즘을 분석한다. 마지막으로 경량화, 키 관리, 프라이버시 보호 등 실무 적용 시 직면하는 주요 과제를 제시한다.

상세 분석

다중인증(MFA)은 사용자가 무엇을 알고 있는가(비밀번호), 무엇을 가지고 있는가(토큰·OTP), 그리고 누군지(생체인식) 등 두 개 이상의 인증 요소를 결합해 보안성을 크게 향상시킨다. 그러나 IoT 디바이스는 전력·연산·메모리 제약이 심하고, 사용자 인터페이스가 제한적이며, 물리적 접근이 어려운 경우가 많다. 이러한 특성 때문에 MFA에 필요한 추가 입력(예: OTP 입력 화면)이나 하드웨어 토큰을 직접 연결하기가 현실적으로 어렵다. 논문은 이러한 제약을 구체적인 사례(스마트 센서, 저전력 라디오 등)와 함께 제시하고, MFA가 IoT에 적용될 경우 발생할 수 있는 사용자 경험 저하와 시스템 부하를 정량적으로 평가한다.

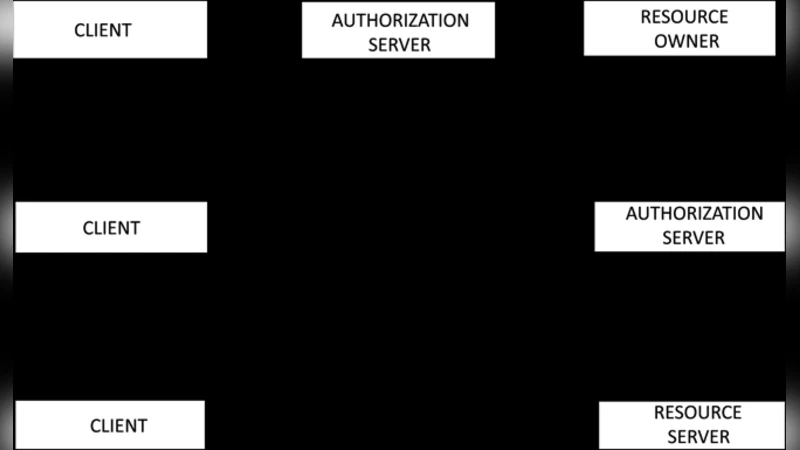

다음으로 OAuth 2.0 프레임워크를 살펴보면, 리소스 소유자(Resource Owner), 클라이언트(Client), 권한 서버(Authorization Server), 리소스 서버(Resource Server) 네 주체가 상호작용한다. 토큰 기반 접근 제어는 인증 정보를 매번 전송하지 않아도 되므로, 제한된 대역폭과 전력 소모를 최소화한다. 그러나 표준 OAuth 흐름은 복잡한 리다이렉션과 HTTPS 기반 통신을 전제하므로, 전통적인 IP 기반 IoT 네트워크에서는 구현 난이도가 높다. 논문은 특히 ‘클라이언트 자격 증명 부여( Client Credentials Grant)’와 ‘장치 흐름(Device Flow)’을 IoT에 맞게 경량화하는 방안을 검토한다.

IP 기반 IoT에서 위임 인증은 주로 ‘Delegated Authentication’ 모델을 채택한다. 여기서는 중앙 인증 서버가 디바이스에게 제한된 권한을 위임하고, 디바이스는 해당 권한을 사용해 리소스 서버에 접근한다. 토큰은 일반적으로 JWT(JSON Web Token) 형태로 발행되며, 서명 검증만으로 빠른 인증이 가능하다. 논문은 토큰 크기, 서명 알고리즘(ECDSA vs RSA), 그리고 토큰 갱신 주기의 트레이드오프를 실험 데이터와 함께 제시한다. 또한, 키 관리 측면에서 사전 공유 키(Pre‑Shared Key)와 공개키 기반 인증(PKI)의 장단점을 비교하고, 양자 내성 알고리즘 도입 가능성을 탐색한다.

마지막으로 보안 위협 모델을 적용해, 재전송 공격, 토큰 탈취, 권한 상승 공격 등에 대한 방어 메커니즘을 제시한다. 특히, 토큰에 ‘audience’와 ‘scope’ 클레임을 명시하고, 최소 권한 원칙(Least Privilege Principle)을 적용함으로써 위협 표면을 최소화한다. 전체적으로 논문은 MFA와 OAuth를 IoT 환경에 직접 적용하기보다는, 경량화된 위임 인증 체계를 설계하고, 보안·성능 균형을 맞추는 것이 실용적임을 강조한다.

댓글 및 학술 토론

Loading comments...

의견 남기기