네트워크 보안 완전 정복: 공격 유형과 방어 전략

초록

본 튜토리얼은 급증하는 인터넷 환경에서 네트워크 보안의 핵심 요소를 다룬다. 첫 번째 파트에서는 과거에 널리 이용된 고전적 네트워크 공격과 그 취약점을 살펴보고, 두 번째 파트에서는 현대 네트워크에서 적용되는 아키텍처, 프로토콜, 표준 및 하드웨어·소프트웨어 기반 방어 수단을 체계적으로 정리한다.

상세 분석

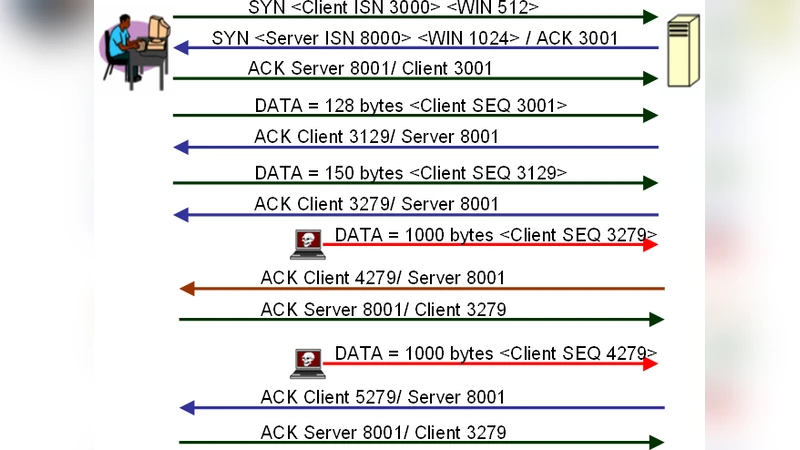

논문은 크게 두 구역으로 나뉘어 네트워크 보안의 전반적인 흐름을 조망한다. 첫 번째 구역은 “클래식 공격”에 초점을 맞추며, 스니핑, 스푸핑, 세션 하이재킹, 서비스 거부(DoS/DDoS), 라우팅 프로토콜 변조, ARP 캐시 중독, DNS 캐시 포이즈닝 등 전통적인 위협 모델을 상세히 기술한다. 각 공격은 OSI 7계층 중 어느 레이어에서 발생하는가를 기준으로 분류하고, 공격자가 활용하는 주요 도구와 취약점(예: 미인증 라우터, 기본 비밀번호, 패킷 필터링 부재)을 구체적으로 제시한다. 이어서 논문은 이러한 위협에 대응하기 위해 도입된 초기 방어 메커니즘을 검토한다. 예를 들어, 패킷 필터링 방화벽의 ACL(Access Control List) 설계, IDS/IPS의 시그니처 기반 탐지, VPN을 통한 터널링, IPsec의 인증 헤더와 암호화 페이로드, 그리고 라우터와 스위치에서의 포트 보안(Port Security) 및 DHCP 스누핑 등을 논한다.

두 번째 구역은 “현대 보안 제어”를 다루며, 네트워크 아키텍처 레벨에서의 방어 심층화(Defense-in-Depth)와 제로 트러스트(Zero Trust) 모델을 강조한다. 논문은 물리적 분리와 VLAN 기반 논리적 분리를 통해 공격 표면을 최소화하는 방법을 설명하고, SDN(Software‑Defined Networking) 환경에서 정책 기반 흐름 제어와 동적 보안 오케스트레이션이 어떻게 구현되는지를 소개한다. 또한, TLS/SSL, DTLS, QUIC 등 최신 전송 계층 보안 프로토콜의 설계 원리와 적용 사례를 제시하며, TLS 1.3의 핸드쉐이크 최적화와 전면 암호화가 중간자 공격을 방어하는 메커니즘을 상세히 분석한다.

표준 측면에서는 IETF RFC 시리즈(예: RFC 4301 IPsec, RFC 7525 TLS 보안 권고)와 ISO/IEC 27033 시리즈가 제공하는 가이드라인을 인용해, 조직이 보안 정책을 수립하고 인증·인가·감사(Audit) 체계를 구축하는 절차를 제시한다. 마지막으로 하드웨어 기반 보안 모듈(HSM), TPM, 그리고 최신 NPU 기반 네트워크 암호화 가속기의 역할을 논의하며, 클라우드 네이티브 환경에서 CSP(Cloud Service Provider) 제공 보안 서비스(AWS GuardDuty, Azure Sentinel 등)의 통합 활용 방안을 제시한다. 전체적으로 논문은 공격‑방어 양측의 기술 트렌드를 연대기적으로 정리하고, 실무 적용 시 고려해야 할 비용·성능·운영 복잡성 트레이드오프를 균형 있게 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기