iOS 정보 은닉 탐구

초록

본 논문은 iOS가 기존에 정보 은닉 공격에 강한 모습을 보였음에도, 음성 비서인 Siri를 이용한 새로운 은닉 경로를 제시한다. Siri의 음성 입력·처리·전송 과정을 역분석하고, 악성 앱이 음성 명령을 조작해 원격 서버와 은밀히 데이터를 교환할 수 있음을 실험을 통해 증명한다. 또한, 해당 채널의 탐지 난이도와 방어 방안을 논의한다.

상세 분석

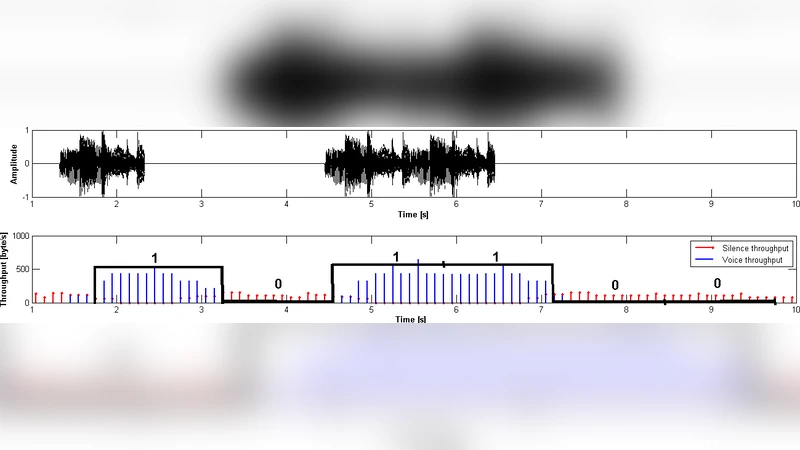

iOS는 샌드박싱, 코드 서명, 권한 제한 등 다층 방어 메커니즘을 갖추고 있어 기존의 스테가노그래피, 코버트 채널, 네트워크 트래픽 변조와 같은 정보 은닉 기법에 대해 높은 저항성을 보여왔다. 그러나 이 논문은 Siri라는 시스템 레벨 서비스가 이러한 방어 체계를 우회할 수 있는 “음성 기반 코버트 채널”을 제공한다는 점을 강조한다. Siri는 사용자의 음성을 마이크에서 직접 캡처한 뒤, 로컬에서 전처리(노이즈 억제, 음성 인식 전 단계)하고, 암호화된 HTTPS 스트림을 통해 Apple 서버로 전송한다. 이 과정에서 앱은 마이크 접근 권한만 있으면 Siri 인터페이스를 호출할 수 있으며, iOS는 호출 주체를 구분하지 않는다. 논문은 악성 앱이 백그라운드에서 무음 음성 데이터를 주입하거나, 합성 음성을 재생해 Siri에게 명령을 전달함으로써, 명령 자체에 은닉 데이터를 삽입하는 방식을 제시한다. 예를 들어, “Send message ‘

핵심 기술적 인사이트는 다음과 같다. 첫째, Siri의 음성 입력 파이프라인은 앱 수준에서 완전히 차단되지 않으며, 마이크 권한만으로도 시스템 서비스에 직접 접근 가능하다. 둘째, Siri가 전송하는 데이터는 TLS로 보호되지만, 암호화 전의 페이로드는 음성 신호에 내포되므로 네트워크 레벨에서 내용 검증이 불가능하다. 셋째, iOS는 Siri 호출 로그를 별도 저장하지 않으며, 백그라운드 실행 제한도 음성 재생/녹음에 적용되지 않아 장시간 은닉 채널 운영이 가능하다. 넷째, 실험 결과는 10 kb 수준의 데이터를 30 초 이내에 전송할 수 있음을 보여주며, 이는 기존의 파일 기반 스테가노그래피보다 높은 효율성을 가진다.

탐지 측면에서는 음성 스트림 자체를 분석하거나, Siri 호출 빈도와 타이밍을 이상 징후로 감시하는 방법이 제안된다. 그러나 정상 사용자의 음성 명령과 악성 명령 사이에 명확한 구분점이 없으며, TLS 암호화가 적용된 채널을 실시간으로 복호화하기 어렵기 때문에 현재 iOS에서는 실효성 있는 방어가 부족한 상황이다. 논문은 향후 마이크 권한과 Siri 호출을 연계한 정책 강화, 음성 데이터의 메타데이터 기반 이상 탐지, 그리고 Siri 서버 측에서 명령 패턴 분석을 통한 백엔드 방어 체계 도입을 권고한다.

댓글 및 학술 토론

Loading comments...

의견 남기기