무선 센서 네트워크 공격 분류와 보안 대책

본 논문은 무선 센서 네트워크(WSN)의 보안 위협을 계층별로 분석하고, 공격 유형을 체계적으로 분류한다. 각 OSI 계층에서 발생 가능한 공격과 그에 대응하는 암호학적 방안을 제시함으로써 WSN 보안 설계 시 고려해야 할 핵심 과제를 제시한다.

초록

본 논문은 무선 센서 네트워크(WSN)의 보안 위협을 계층별로 분석하고, 공격 유형을 체계적으로 분류한다. 각 OSI 계층에서 발생 가능한 공격과 그에 대응하는 암호학적 방안을 제시함으로써 WSN 보안 설계 시 고려해야 할 핵심 과제를 제시한다.

상세 요약

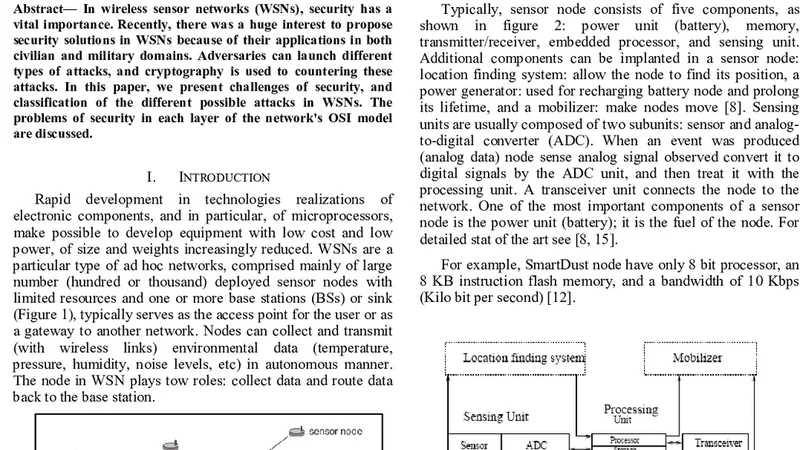

무선 센서 네트워크는 제한된 전력·연산·메모리 자원을 가진 노드들이 자율적으로 데이터를 수집·전송하는 특성 때문에 전통적인 보안 메커니즘을 그대로 적용하기 어렵다. 논문은 이러한 제약을 전제로, 공격을 물리·네트워크·응용 계층으로 구분하고, 각 계층별 위협 모델을 상세히 제시한다. 물리 계층에서는 노드 파괴, 전력 소모 공격, 전파 방해(jamming) 등이 주요 위협이며, 이는 센서 노드의 배터리 수명을 급격히 감소시켜 네트워크 전체 가용성을 저하시킨다. 데이터링크 계층에서는 MAC 스푸핑, 프레임 재전송, 트래픽 분석을 통한 위치 추적 등이 발생한다. 특히, 시계 동기화가 중요한 TDMA 기반 MAC에서는 시간 슬롯을 조작해 충돌을 유발하거나, 허가되지 않은 노드가 슬롯을 점유함으로써 서비스 거부(DoS) 상태를 만든다. 네트워크 계층에서는 라우팅 프로토콜을 목표로 하는 공격이 두드러진다. 예를 들어, sinkhole, wormhole, blackhole, Sybil, HELLO flood 등은 라우팅 경로를 왜곡하거나, 데이터 패킷을 탈취·삭제·재전송함으로써 데이터 무결성과 기밀성을 위협한다. 이러한 공격은 다중 경로 라우팅을 채택하더라도, 공격자가 네트워크 토폴로지를 조작하면 전체 경로 선택에 영향을 미칠 수 있다. 응용 계층에서는 데이터 조작, 가짜 이벤트 생성, 서비스 거부 등이 발생한다. 특히, 환경 모니터링 시스템에서 가짜 센서값을 전송하면 의사결정 시스템이 오작동할 위험이 있다. 논문은 각 공격에 대해 기존 암호학적 방어 기법—대칭키 암호, 공개키 암호, 해시 기반 인증, 키 관리 체계—을 적용했을 때의 장단점을 평가한다. 대칭키 기반 인증은 연산 비용이 낮아 제한된 노드에 적합하지만, 키 배포와 교체가 어려워 키 유출 시 전체 네트워크가 위험에 처한다. 공개키 암호는 키 관리가 용이하고 인증 수준이 높지만, 연산량과 전력 소모가 커서 실시간 응용에 제약이 있다. 또한, 논문은 경량화된 ECC(Elliptic Curve Cryptography)와 블록체인 기반 분산 신뢰 모델을 도입해 키 관리와 무결성 검증을 효율화하는 방안을 제시한다. 마지막으로, 논문은 보안 설계 시 ‘보안-에너지 트레이드오프’를 명시적으로 고려해야 함을 강조한다. 즉, 높은 보안 수준을 위해 추가적인 암호 연산을 수행하면 전력 소모가 급증하고, 이는 네트워크 수명을 단축시킨다. 따라서, 공격 위험도와 노드의 에너지 상태를 실시간으로 평가해 동적으로 보안 수준을 조정하는 적응형 보안 프레임워크가 필요하다는 결론을 도출한다.

📜 논문 원문 (영문)

🚀 1TB 저장소에서 고화질 레이아웃을 불러오는 중입니다...