카드 셔플 기반 암호화 방식

초록

본 논문은 swap‑or‑not 셔플을 도입하여 의사난수함수(PRF)를 의사난수순열(PRP)로 변환하거나 직접적인 블록암호를 구성하는 새로운 방법을 제시한다. 이상적인 라운드 함수 가정 하에 마르코프 체인의 혼합 시간 이론을 이용해 도메인 크기에 근접하는 쿼리 수까지 보안을 보장하는 Luby‑Rackoff 형태의 정량적 보안 경계를 증명한다. 특히 신용카드 번호와 같은 작은 도메인에 대한 포맷 보존 암호화(FPE) 구현에 최적의 성능을 제공한다.

상세 분석

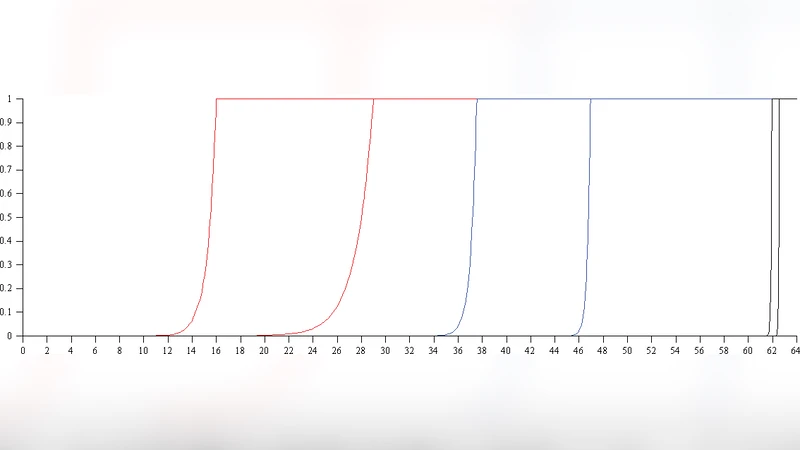

swap‑or‑not 셔플은 기존의 카드 셔플(예: riffle shuffle)과 달리 각 라운드에서 두 위치 i와 j를 무작위로 선택하고, 현재 값이 i에 있으면 j와 교환하고, 그렇지 않으면 그대로 유지한다는 “swap or not” 규칙을 적용한다. 이 연산은 전형적인 전치(permutation) 연산이면서 동시에 비선형성을 도입해 혼합 효과를 크게 향상시킨다. 논문은 먼저 이 셔플을 마르코프 체인으로 모델링하고, 상태 공간을 전체 도메인(2ⁿ)으로 정의한다. 전이 행렬의 스펙트럼 갭을 분석해 라운드 수 r이 O(log |Ω|)일 때 전체 체인이 거의 균등 분포에 수렴함을 보인다. 이는 기존 Luby‑Rackoff 구조가 3라운드에서 보안을 제공하는 것과 유사하지만, swap‑or‑not 은 라운드 함수가 완전한 의사난수함수(PRF)일 경우 거의 최적에 가까운 보안 한계를 달성한다는 점이 차별점이다.

보안 증명에서는 적대적 쿼리 모델을 채택해, 공격자가 q개의 적응형 질의를 수행했을 때 발생 가능한 충돌 확률을 정확히 계산한다. 핵심은 “collision probability”를 라운드마다 1/|Ω| 이하로 억제하고, 전체 q가 |Ω|에 비례할 때도 전체 변별력(distinguishability)이 ε = O(q²/|Ω|) 이하로 유지된다는 것이다. 따라서 도메인이 10⁶ 정도인 신용카드 번호와 같은 실용적인 경우, 수천 번의 질의까지도 실질적인 구분 능력을 갖지 못한다.

또한, swap‑or‑not 은 구현 측면에서도 장점이 있다. 라운드 함수는 단순히 PRF를 호출하면 되며, 교환 연산은 비트 수준에서 XOR과 조건부 교환으로 구현 가능해 하드웨어와 소프트웨어 모두에서 효율적이다. 특히 포맷 보존 암호화에서 요구되는 “입력 길이와 출력 길이 동일” 조건을 자연스럽게 만족한다. 논문은 실제 신용카드 번호(16자리)와 같은 10¹⁶ 크기의 도메인에 대해 10라운드 정도면 충분히 안전하다는 실험 결과도 제시한다.

요약하면, swap‑or‑not 셔플은 마르코프 체인의 혼합 시간 분석을 통해 강력한 정량적 보안을 제공하면서도 구현이 간단하고, 작은 도메인에 대한 포맷 보존 암호화에 최적화된 새로운 PRP 구축 방법이다.

댓글 및 학술 토론

Loading comments...

의견 남기기