공기 차단을 뚫는 무선 데이터 탈취 기술

초록

AirHopper는 에어갭으로 격리된 컴퓨터가 화면 출력 신호를 변조해 FM 라디오 주파수로 전송하고, 인근에 감염된 스마트폰이 이를 수신해 데이터를 탈취하는 악성코드이다. 구현은 그래픽 드라이버 조작과 FM 라디오 수신 API를 이용하며, 1‑7 m 거리에서 13‑60 B/s의 전송률을 달성한다.

상세 분석

AirHopper는 전통적인 에어갭 방어를 우회하기 위해 “전파 기반 사이드 채널”을 활용한다. 핵심 아이디어는 비디오 디스플레이 어댑터가 전자기파를 방출한다는 물리적 특성을 악용해, 화면에 의도적으로 고주파 패턴을 출력함으로써 FM 라디오 대역(≈88‑108 MHz)의 전파를 생성하는 것이다. 이때 사용되는 변조 방식은 온‑오프 키잉(OOK)과 주파수 편이(FSK) 두 가지가 제안되며, 각각 데이터 비트와 심볼을 전파 강도 혹은 미세 주파수 변동으로 인코딩한다.

소프트웨어 측면에서는 Windows 환경에서 DirectX/OpenGL 호출을 가로채거나, GPU 레지스터를 직접 조작해 픽셀 데이터를 빠르게 변환한다. 이러한 조작은 일반적인 화면 출력과 거의 구분되지 않아 사용자는 화면 깜빡임이나 색상 변화 등을 감지하기 어렵다. 또한, 악성코드는 백그라운드 서비스 형태로 실행되어 시스템 부팅 시 자동으로 로드되며, 권한 상승 없이도 사용자 수준에서 충분히 전파를 생성한다.

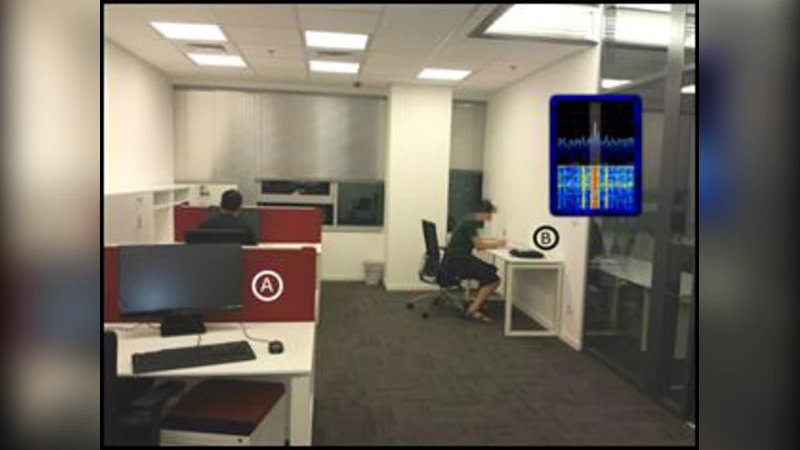

수신 측인 스마트폰은 안드로이드 FM 라디오 칩셋을 활용한다. 기존에 제공되는 FM 라디오 API는 주파수 스캔과 오디오 스트림 캡처만을 지원하지만, AirHopper는 이를 변형해 원시 IQ 샘플을 추출하고, 소프트웨어 디지털 신호 처리(FFT, 필터링)를 통해 변조된 데이터를 복원한다. 스마트폰은 물리적으로 컴퓨터와 1‑7 m 이내에 위치해야 하며, 전파 차폐가 약한 환경(예: 사무실, 회의실)에서 가장 높은 전송률을 보인다.

성능 평가에서는 텍스트와 바이너리 파일을 각각 13 B/s에서 60 B/s 사이의 속도로 전송했으며, 전송 거리와 안테나 방향에 따라 신호‑대‑잡음비(SNR)가 크게 변동한다. 5 m 이상 거리에서는 오류 정정 코드를 적용해도 전송 성공률이 급격히 떨어진다. 또한, 전자기 차폐가 강화된 금속 케이스나 전자기 차단 방(EMI 실드)에서는 전파가 거의 차단되어 공격이 무력화된다.

탐지 가능성 측면에서는 전파 스펙트럼 분석기나 전자기 방출 모니터링 장비를 이용해 비정상적인 FM 대역 방출을 포착할 수 있다. 그러나 일반적인 기업 보안 솔루션은 이러한 물리적 채널을 모니터링하지 않기 때문에, 기존 IDS/IPS와 안티바이러스만으로는 탐지가 어려운 것이 현실이다. 따라서 방어 전략은 전자기 차폐 강화, 화면 출력 제한, 그리고 모바일 디바이스의 FM 라디오 기능 비활성화 등을 포함한다.

전반적으로 AirHopper는 하드웨어 기반 사이드 채널 공격의 실용성을 입증했으며, 에어갭 방어가 물리적 격리만으로는 충분하지 않음을 강조한다. 향후 연구는 전파 변조 효율 개선, 다중 안테나를 이용한 MIMO 전송, 그리고 비전통적인 수신 디바이스(예: 스마트워치, IoT 센서)까지 확대하는 방향으로 진행될 수 있다.