피싱 공격과 방어 전략 분석

초록

본 논문은 피싱 이메일이 기업과 개인에게 미치는 위협을 체계적으로 검토하고, 공격 유형별 사례와 최신 통계 자료를 제시한다. 이후 사용자와 조직 차원의 방어 대책을 정리하고, 다계층 방어 모델을 제안함으로써 실효성 있는 대응 방안을 모색한다.

상세 분석

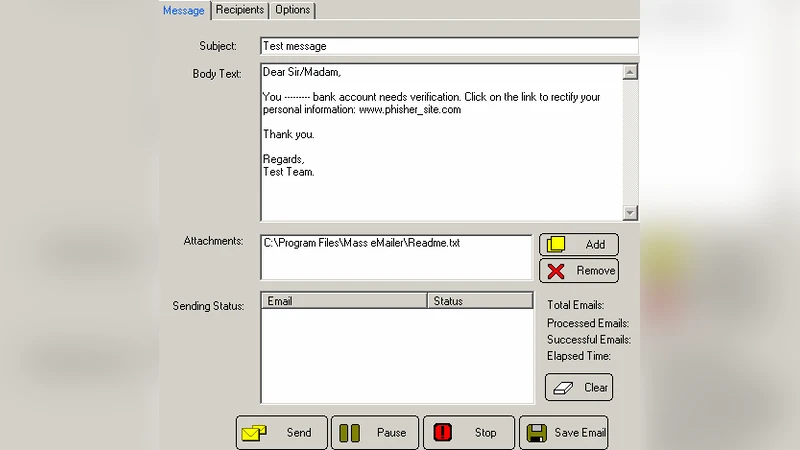

논문은 먼저 피싱 공격을 전통적 스팸 메일 형태, 스피어 피싱, 파밍, 클론 피싱 등으로 구분하고, 각 유형이 활용하는 사회공학적 기법과 기술적 취약점을 상세히 분석한다. 전통적 스팸 피싱은 대량 발송을 통해 무작위로 사용자를 노리며, URL 위조와 가짜 로그인 페이지를 결합해 인증 정보를 탈취한다. 스피어 피싱은 목표 대상을 사전에 조사한 뒤 맞춤형 메일을 전송함으로써 신뢰성을 높이고, 종종 악성 문서에 매크로를 삽입해 내부 네트워크에 침투한다. 파밍은 DNS 캐시 포이즈닝이나 악성 광고 네트워크를 이용해 사용자를 가짜 사이트로 유인하고, 클론 피싱은 기존에 성공한 메일을 복제해 첨부 파일이나 링크만 교체함으로써 탐지를 회피한다.

실제 사례 분석에서는 2022년 대형 금융기관을 겨냥한 스피어 피싱 사건을 들어, 공격자가 공개된 임원 프로필을 활용해 회계 부서 담당자에게 가짜 청구서 파일을 전송, 결과적으로 1천만 달러 규모의 자금이 탈취된 과정을 상세히 기술한다. 또한, 최근 급증하고 있는 모바일 피싱을 언급하며, SMS 기반 OTP 탈취와 악성 앱을 통한 크리덴셜 수집 메커니즘을 설명한다.

방어 측면에서는 사용자 교육, 이메일 인증 기술(DKIM, SPF, DMARC), URL 필터링, 샌드박스 기반 악성 파일 분석, 행동 기반 이상 탐지 시스템 등을 계층적으로 결합한 다중 방어 모델을 제시한다. 특히, 머신러닝 기반 피싱 탐지 모델이 피처 엔지니어링(헤더 분석, 링크 구조, 텍스트 언어 모델)과 실시간 피드백 루프를 통해 높은 정확도를 달성한다는 점을 강조한다. 조직 차원에서는 보안 정책 수립, 최소 권한 원칙 적용, MFA 도입, 정기적인 보안 점검 및 침투 테스트를 통한 사전 방어 체계를 강조한다.

결론적으로, 피싱 공격은 사회공학과 기술적 취약점을 복합적으로 이용하는 고도화된 위협이며, 단일 방어 수단으로는 충분히 차단하기 어렵다. 따라서 사용자 인식 강화와 자동화된 기술 방어를 동시에 적용하는 다계층 전략이 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기